Αυτές τις μέρες, οι χάκερ δεν εισέρχονται – συνδέονται. Χρησιμοποιώντας έγκυρα διαπιστευτήρια, εγκληματίες Bypass Bypass Security Systems ενώ εμφανίζονται νόμιμα για τα εργαλεία παρακολούθησης.

Και το πρόβλημα είναι ευρέως διαδεδομένο. Google Cloud αναφέρει ότι η αδύναμη ή ανύπαρκτη προστασία διαπιστευτηρίων διευκολύνει το 47% των παραβιάσεων σύννεφων, ενώ IBM X-Force Χαρακτηριστικά σχεδόν το ένα τρίτο των παγκόσμιων κυβερνοεπιλογών για τους συμβιβασμούς.

Τι σημαίνει αυτό για την άμυνα του οργανισμού σας;

Εδώ είναι αυτό που πρέπει να γνωρίζετε για το πώς μπορείτε να προστατεύσετε τα συστήματά σας από επιθέσεις που βασίζονται σε διαπιστευτήρια, τι πρέπει να κάνετε όταν αποτύχει η πρόληψη και γιατί η σάρωση του Active Directory για συμβιβασμένους κωδικούς πρόσβασης πρέπει να αποτελεί μέρος της στρατηγικής ασφαλείας σας.

Γιατί οι επιθέσεις που βασίζονται σε διαπιστευτήρια είναι η μέθοδος προτιμώμενων χάκερ

Οι εγκληματίες του κυβερνοχώρου ευνοούν τις επιθέσεις που βασίζονται σε διαπιστευτήρια για διάφορους λόγους:

- Είναι εύκολο να εκτελεστούν: Οι επιθέσεις που βασίζονται σε πιστοποιήσεις είναι σχετικά απλές στην ανάπτυξη σε σύγκριση με πιο πολύπλοκες εκμεταλλεύσεις μηδενικής ημέρας.

- Είναι εξαιρετικά επιτυχημένα: Με τους χρήστες να ανακυκλώνουν τον ίδιο κωδικό πρόσβασης σε πολλούς λογαριασμούς, είναι ευκολότερο για τους επιτιθέμενους να αποκτήσουν ευρεία πρόσβαση. Ένα σύνολο πλήκτρων μπορεί να ξεκλειδώσει πολλές πόρτες.

- Έχουν χαμηλό κίνδυνο ανίχνευσης: Επειδή χρησιμοποιούν έγκυρα διαπιστευτήρια για τις εκμεταλλεύσεις τους, οι χάκερ μπορούν να συνδυάσουν με κανονική κυκλοφορία, επιτρέποντάς τους να αποφεύγουν τις ειδοποιήσεις ασφαλείας.

- Είναι φθηνά: Οι επιθέσεις που βασίζονται σε πιστοποιητικά απαιτούν ελάχιστους πόρους, αλλά μπορούν να δώσουν σημαντικές ανταμοιβές. Οι χάκερ μπορούν εύκολα (και φθηνά) να αγοράσουν ένα σύνολο κλεμμένων διαπιστευτηρίων στον σκοτεινό ιστό και στη συνέχεια χρησιμοποιούν δωρεάν αυτοματοποιημένα εργαλεία για να δοκιμάσουν τα διαπιστευτήρια σε πολλά συστήματα.

- Είναι ευπροσάρμοστα: Οι επιθέσεις που βασίζονται σε πιστοποιητικά μπορούν να χρησιμοποιηθούν οπουδήποτε απαιτούνται διαπιστευτήρια, πράγμα που σημαίνει ότι οι χάκερ έχουν πολλαπλά πιθανά σημεία εισόδου-από εφαρμογές ιστού έως υπηρεσίες cloud.

Γιατί οι οργανώσεις γίνονται στόχοι

Θα μπορούσε ο οργανισμός σας να είναι ένας ελκυστικός στόχος για χάκερ με βάση τα διαπιστευτήρια; Εάν έχετε κάποιο από αυτά τα κενά ασφαλείας, τα συστήματά σας μπορεί να είναι πιο ευάλωτα από ό, τι νομίζετε. Εδώ είναι αυτό που κάνει τους οργανισμούς πρωταρχικούς στόχους:

- Οι αδύναμες πολιτικές κωδικού πρόσβασης δημιουργούν μια ανοιχτή πρόσκληση για τους επιτιθέμενους να μαντέψουν εύκολα ή να σπάσουν τα διαπιστευτήρια μέσω αυτοματοποιημένων εργαλείων και κοινών λιστών κωδικού πρόσβασης

- Η αποτυχία της εφαρμογής του ελέγχου ταυτότητας πολλαπλών παραγόντων αφήνει ακόμη και τους ισχυρότερους κωδικούς πρόσβασης ευάλωτη στην κλοπή

- Η ανεπαρκής κατάρτιση ασφαλείας καθιστά τους εργαζόμενους πιο ευάλωτους σε μηνύματα ηλεκτρονικού ταχυδρομείου ηλεκτρονικού “ψαρέματος”, τακτικές κοινωνικής μηχανικής και άλλες επιθέσεις

- Η κακή κατάτμηση του δικτύου δίνει στους χάκερς ανοιχτή πρόσβαση μόλις παραβιάσουν ένα ενιαίο τελικό σημείο

- Η ανεπαρκής παρακολούθηση επιτρέπει στους επιτιθέμενους να λειτουργούν μη εντοπισμένοι για ημέρες, εβδομάδες ή ακόμα και μήνες μέσα στα κρίσιμα συστήματά σας

- Η επαναχρησιμοποίηση του κωδικού πρόσβασης των εργαζομένων ενισχύει τον αντίκτυπο οποιασδήποτε παραβίασης, καθώς ένα ενιαίο κλεμμένο διαπιστευτήριο μπορεί να ξεκλειδώσει πολλαπλά συστήματα σε προσωπικά και εταιρικά περιβάλλοντα.

Η έκθεση έρευνας για την παραβίαση των δεδομένων της Verizon διαπίστωσε ότι τα κλεμμένα διαπιστευτήρια εμπλέκονται στο 44,7% των παραβιάσεων.

Ασφαλίστε αβίαστα την υπηρεσία καταλόγου Active Directory με συμβατές πολιτικές κωδικού πρόσβασης, εμποδίζοντας 4+ δισεκατομμύρια συμβιβασμούς κωδικούς πρόσβασης, ενίσχυση της ασφάλειας και μείωσης των παρενοχλήσεων υποστήριξης!

Όταν τα διαπιστευτήρια διακυβεύονται: ένα σενάριο απόκρισης

Εάν ο οργανισμός σας ήταν ο στόχος μιας επίθεσης που βασίζεται σε διαπιστευτήρια, ξέρετε πόσο καταστροφικά μπορεί να είναι τα επακόλουθα. Αλλά αν είστε ένας από τους τυχερούς λίγους που μέχρι στιγμής έχει ξεφύγει από τα αξιοθέατα των χάκερ, εδώ είναι αυτό που είναι:

Είναι 2:37 π.μ. όταν το τηλέφωνό σας χτυπά. Η ομάδα ασφαλείας σας έχει εντοπίσει ασυνήθιστα πρότυπα σύνδεσης από διευθύνσεις IP στην Ανατολική Ευρώπη-κατά τη διάρκεια της εκτός της εταιρείας σας. Μέχρι τη στιγμή που έχετε συνδεθεί εξ αποστάσεως, ο εισβολέας έχει πρόσβαση σε πολλαπλά ευαίσθητα αρχεία πελατών και μετακινήθηκε πλευρικά μέσω του δικτύου σας, υπονομεύοντας τα πρόσθετα συστήματα.

Το Sinking Feeling Hits: Ο οργανισμός σας αντιμετωπίζει μια επίθεση με βάση τα διαπιστευτήρια σε πραγματικό χρόνο. Τι κάνεις τώρα;

Άμεση ανταπόκριση

Όταν τα διαπιστευτήρια εμπίπτουν στα λάθος χέρια και οι χάκερ παραβιάζουν τα συστήματά σας, κάθε λεπτό μετράει-αλλά η κατοχή ενός καλοδιατηρημένου σχεδίου αντιμετώπισης περιστατικών θα σας επιτρέψει να ελαχιστοποιήσετε τη ζημιά και τον χρόνο αποκατάστασης.

Ακολουθούν τα τυπικά βήματα που ακολουθούν οι οργανισμοί όταν ανταποκρίνονται σε μια επίθεση:

- Αρχική ανίχνευση και ειδοποίηση. Το ρολόι αρχίζει να ταιριάζει μόλις τα εργαλεία παρακολούθησης ανιχνεύουν την ανωμαλία και προειδοποιούν την ομάδα ασφαλείας σας – πρέπει να μετακινηθείτε γρήγορα για να περιορίσετε τις ζημιές.

- Αξιολόγηση και ταξινόμηση. Βεβαιωθείτε ότι η ειδοποίηση είναι νόμιμη. Στη συνέχεια, προσδιορίστε ποια συστήματα και λογαριασμούς επηρεάζονται, αξιολογώντας τις πιθανές επιπτώσεις στον οργανισμό σας.

- Απομόνωση και συγκράτηση. Κόψτε τα σημεία πρόσβασης των χάκερ, αποσυνδέοντας τις συμβιβασμένες συσκευές από το δίκτυο. Ανακαλέψτε την πρόσβαση σε συμβιβασμένους λογαριασμούς και τον τομέα του δικτύου για να περιέχει την απειλή.

- Λεπτομερής έρευνα. Εντοπίστε τις δραστηριότητες του εισβολέα αναλύοντας τα αρχεία καταγραφής και τα εγκληματολογικά δεδομένα. Προσδιορίστε τον τρόπο με τον οποίο οι χάκερ έθεσαν σε κίνδυνο τα διαπιστευτήρια και αξιολογούν τι έκαναν οι χάκερ ενώ είχαν πρόσβαση.

- Επικοινωνία και ειδοποίηση. Θυμηθείτε, η διαφάνεια δημιουργεί εμπιστοσύνη, ενώ η μυστικότητα δημιουργεί καχυποψία. Με αυτό το πνεύμα, δώστε σε όλους τους συναφείς ενδιαφερόμενους, τις σαφείς, πραγματικές ενημερώσεις, συμπεριλαμβανομένων των ανώτερων διοικητικών στελεχών, των νομικών ομάδων και των χρηστών που έχουν πληγεί.

- Εξάλειψη και ανάκαμψη. Ξεκινήστε την ανοικοδόμηση των συστημάτων ασφαλείας σας, καθιστώντας τα πιο δυνατά. Επαναφορά κωδικών πρόσβασης για όλους τους συμβιβασμένους λογαριασμούςη Patch εκμεταλλεύτηκε τα τρωτά σημεία, αποκαθιστά τα συστήματα από καθαρά αντίγραφα ασφαλείας και Εφαρμογή ελέγχου ταυτότητας πολλαπλών παραγόντων.

- Αναθεώρηση μετά την επιρροή. Η καλύτερη άμυνα ενάντια σε μια μελλοντική επίθεση είναι η μάθηση από μια τρέχουσα παραβίαση. Μετά από παραβίαση, αναλύστε τη διαδικασία απόκρισης περιστατικών, ενημερώστε το σχέδιο απάντησής σας και εφαρμόστε πρόσθετα μέτρα ασφαλείας που βασίζονται σε διδάγματα.

Σάρωση του Active Directory για την πρόληψη μελλοντικών επιθέσεων

Παρόλο που είναι σημαντικό να ανταποκριθούμε γρήγορα στις επιθέσεις που βασίζονται σε διαπιστευτήρια, είναι ακόμη πιο σημαντικό (και οικονομικά αποδοτικό) να τους αποτρέψουμε εντελώς. Με Εφαρμογή ελέγχου ταυτότητας πολλαπλών παραγόντωνεπιβολή ισχυρών πολιτικών κωδικού πρόσβασης, εκπαίδευση του προσωπικού σας τακτικά, Ελέγξτε συχνά την υπηρεσία καταλόγου Active Directory Και κατάλληλα κατάτμηση του δικτύου σας, θα μειώσετε την ευπάθεια του οργανισμού σας.

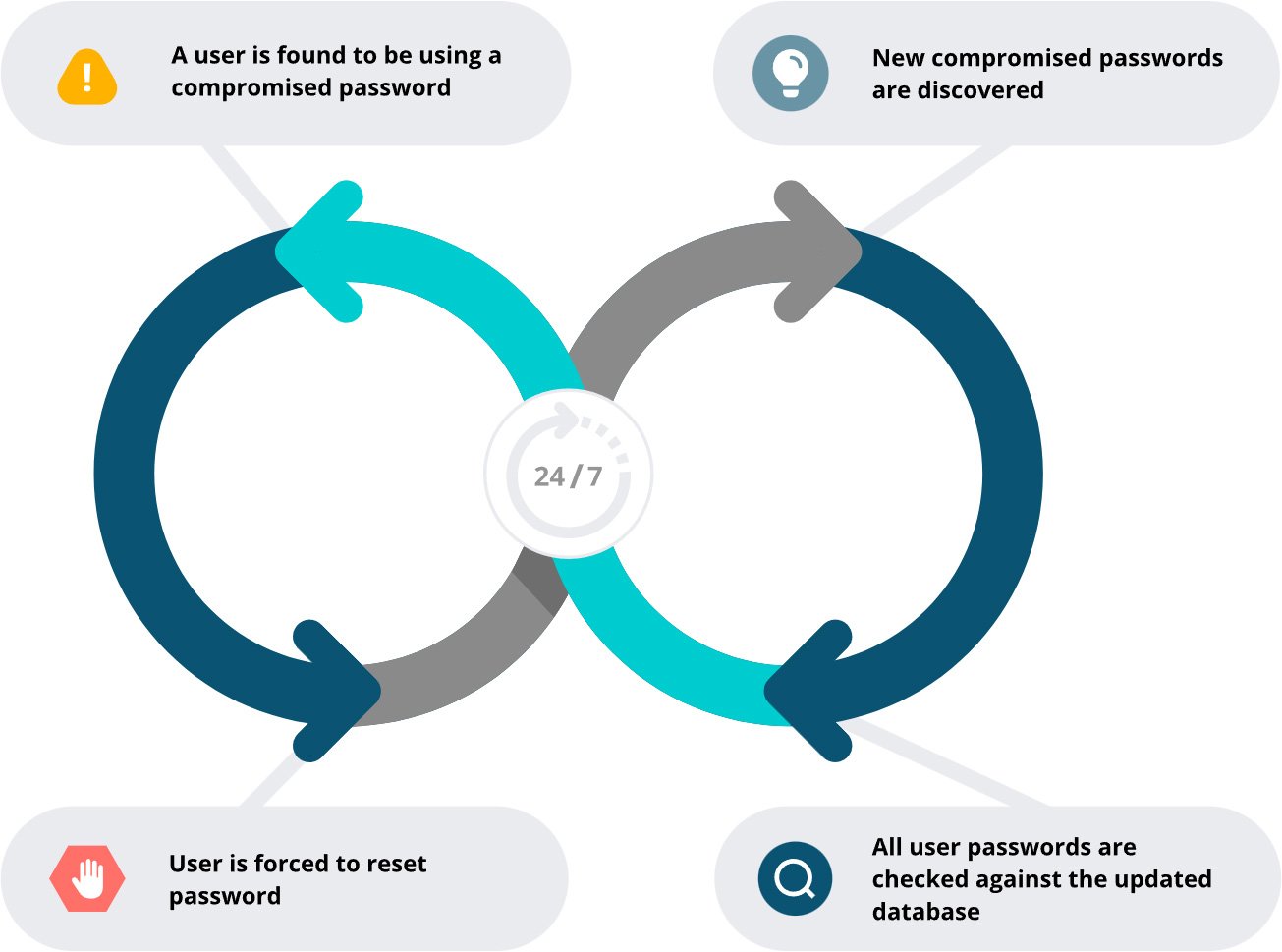

Αλλά αυτά τα μέτρα δεν αρκούν εάν τα διαπιστευτήρια έχουν παραβιαστεί σε προηγούμενες παραβιάσεις. Αυτός είναι ο λόγος για τον οποίο είναι σημαντικό να συμπεριλάβετε τη σάρωση του Active Directory για συμβιβασμένους κωδικούς πρόσβασης στη στρατηγική πρόληψης.

Πολιτική κωδικού πρόσβασης Specops συνεχώς σαρώνει το Active Directory σας έναντι μιας βάσης δεδομένων πάνω από τέσσερα δισεκατομμύρια μοναδικούς συμβιβασμένους κωδικούς πρόσβασης. Όταν προσδιορίζει τους υπαλλήλους με παραβιαζόμενους κωδικούς πρόσβασης, η πλατφόρμα τους ωθεί αμέσως να δημιουργήσουν νέα, ασφαλή διαπιστευτήρια – εξαλείφοντας μια σημαντική ευπάθεια πριν οι επιτιθέμενοι μπορούν να το εκμεταλλευτούν.

Συνδυάζοντας τα παραδοσιακά μέτρα ασφαλείας με την ενεργό παρακολούθηση των πιστοποιητικών, ο οργανισμός σας μπορεί να προστατεύσει τον εαυτό του από επιθέσεις που βασίζονται σε διαπιστευτήρια. Μην περιμένετε μέχρι μια παραβίαση για να εξασφαλίσετε τα συστήματά σας – να προσδιορίσετε και να αποκαταστήσετε τα τρωτά σημεία του κωδικού πρόσβασης πριν τα επιτιθέμενοι τους εκμεταλλευτούν.

Δοκιμάστε δωρεάν την πολιτική κωδικού πρόσβασης specops.

Χορηγός και γραμμένο από Λογισμικό specops.

VIA: bleepingcomputer.com