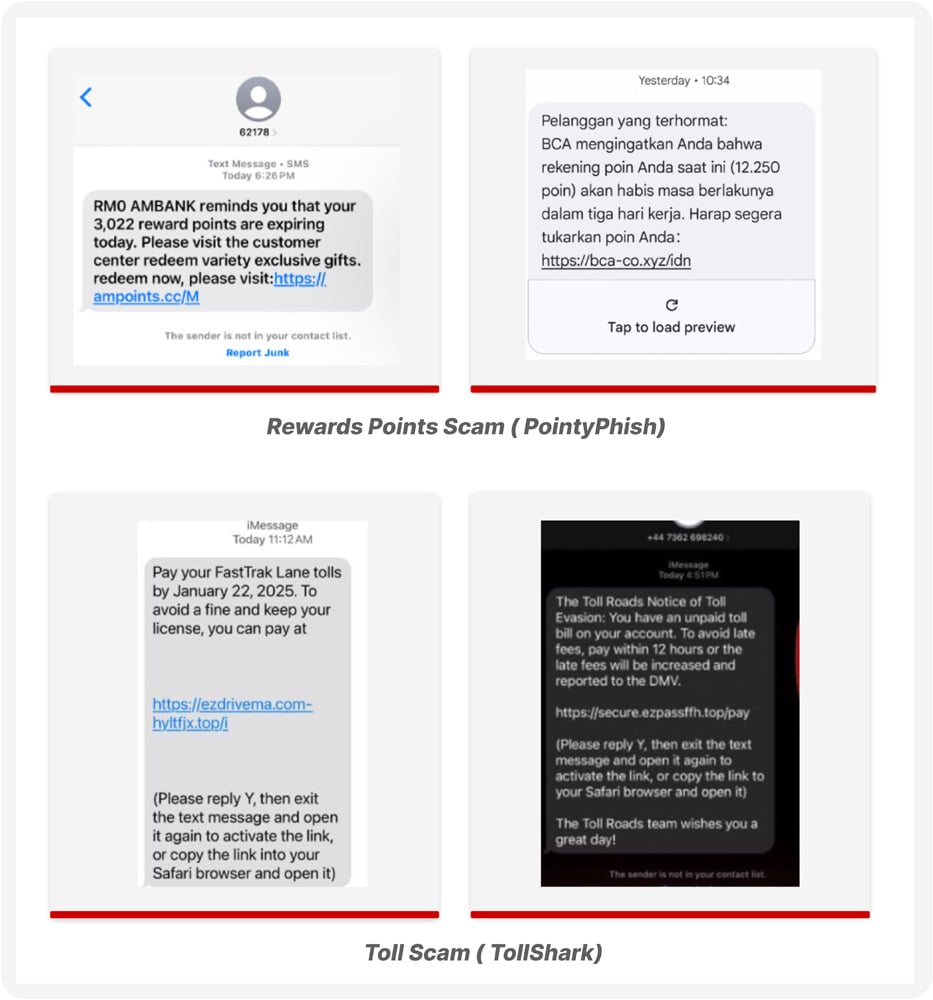

CTM360 έχει παρατηρήσει μια αξιοσημείωτη αύξηση σε δύο εκστρατείες ηλεκτρονικού ψαρέματος που βασίζονται σε SMS: Pointyphish (Scams Scams) και Tollshark (απάτες πληρωμών με διόδια).

Το Pointyphish συνδέεται με περισσότερους από 3.000 τομείς και χώρους ηλεκτρονικού “ψαρέματος”, που προέρχονται από επείγουσα ανάγκη, διεκδικώντας τα σημεία ανταμοιβής για να εξαπατήσουν τους πελάτες σε δόλους ιστότοπους που κλέβουν λεπτομέρειες πληρωμής

Ομοίως, το Tollshark περιλαμβάνει περισσότερους από 2.000 τομείς και χώρους ηλεκτρονικού ψαρέματος, εκμεταλλευόμενοι φόβοι για μη αμειβόμενα διόδια για να καταγράψουν ευαίσθητες πληροφορίες από ανυποψίαστους ανθρώπους.

Το CTM360 ανίχνευσε χιλιάδες από αυτές τις θέσεις ηλεκτρονικού “ψαρέματος” σε πολλές χώρες, υποδεικνύοντας ότι αυτό δεν είναι μόνο ένα τοπικό ζήτημα – είναι μια συντονισμένη παγκόσμια προσπάθεια. Η ευρεία φύση αυτών των επιθέσεων δείχνει σαφή πρόθεση να στοχεύσει τα άτομα σε κλίμακα, με στόχο την κλοπή ευαίσθητων οικονομικών δεδομένων.

Ο αντίκτυπος είναι εκτεταμένος, επηρεάζοντας όχι μόνο μία περιοχή αλλά χιλιάδες πελάτες διαφόρων εμπορικών σημάτων παγκοσμίως.

Στον πυρήνα αυτών των εκστρατειών είναι η Darcula Suite, μια ισχυρή πλατφόρμα phishing-as-a-service (PHAAS). Χτισμένο στο React και στο Docker, ο Darcula επιτρέπει στους εγκληματίες του κυβερνοχώρου να ξεκινήσουν τοποθεσίες ηλεκτρονικού ψαρέματος σε λιγότερο από 10 λεπτά.

Υποστηρίζει την παράδοση SMS πολλαπλών καναλιών (συμπεριλαμβανομένων των IMessage και RCS), καθιστώντας τις ιστοσελίδες πιο δύσκολο να ανιχνεύονται και να είναι ευκολότερο να κλιμακωθούν παγκοσμίως.

Δύο διαφορετικές εκστρατείες, μια κοινή τακτική

- Pointyphish – Στέλνει ψεύτικες ειδοποιήσεις SMS σχετικά με τη λήξη των σημείων ανταμοιβής στους πελάτες τραπεζών, αεροπορικών εταιρειών και λιανικής πώλησης, οδηγώντας σε σελίδες “phishing, που κλέβουν πλήρη στοιχεία πιστωτικής/χρεωστικής κάρτας.

- Tollshark – Θέτει ως οδικές αρχές, προειδοποίηση για μη αμειβόμενους λογαριασμούς και πρόστιμα. Τα θύματα απευθύνονται σε ψεύτικες σελίδες πληρωμών που συλλέγουν προσωπικά και οικονομικά δεδομένα.

Και οι δύο επιθέσεις είναι απλές στη δομή: ξεκινούν με τη διανομή SMS, δημιουργούν επείγουσα ανάγκη, μιμούνται μια αξιόπιστη μάρκα και οδηγούν τους πελάτες να εγκαταλείψουν τα στοιχεία πληρωμής.

Το CTM360 έχει πλέον εντοπίσει πολύ μεγαλύτερο βαθμό της συνεχιζόμενης εκστρατείας PlayPraetor.

Αυτό που ξεκίνησε με 6.000+ διευθύνσεις URL που συνδέονται με μια συγκεκριμένη τραπεζική επίθεση έχει πλέον αυξηθεί σε 16.000+ σημεία πλαστοπροσωπίας σε πολλαπλές παραλλαγές κακόβουλου λογισμικού. Αυτή η έρευνα βρίσκεται σε εξέλιξη, με περαιτέρω ανακαλύψεις που αναμένονται τις επόμενες ημέρες.

Πώς λειτουργεί – βήμα προς βήμα

Οι αναλυτές απειλών της CTM360 αντιστοιχούσαν σε ολόκληρο τον κύκλο ζωής της επίθεσης χρησιμοποιώντας το CTM360 Scam Navigator και ανέλυσαν κάθε βήμα λεπτομερώς.

- Διανομή SMS:

Τα μηνύματα δημιουργούν επείγουσα ανάγκη, είτε ένα φόρο είναι απλήρωτο, είτε τα σημεία πρόκειται να λήξουν. - Ψεύτικες σελίδες προορισμού:

Τα θύματα ανακατευθύνονται σε τοποθεσίες ηλεκτρονικού ψαρέματος που μιμούνται πραγματικές μάρκες. - Δέσμευση & δόλωμα:

Τα θύματα καλούνται να εξαργυρώσουν σημεία ή να πληρώνουν διόδια για να αποφύγουν τις κυρώσεις. - Συλλογή δεδομένων:

Τα προσωπικά δεδομένα συλλέγονται με το πρόσχημα της επαλήθευσης. - Κλοπή δεδομένων πληρωμής:

Τα θύματα εξαπατούν να εισάγουν πληροφορίες κάρτας, οι οποίες καταγράφονται αμέσως.

Μέσα στο Darcula: Μια ματιά στο Phaas

Το Darcula δεν είναι μόνο ένα κιτ “phishing” – είναι μια πλήρης πλατφόρμα PHAAS για απάτες. Κατά την παρακολούθηση αυτών των καμπανιών, το CTM360 αποκάλυψε έναν εκτεθειμένο πίνακα διαχειριστή που χρησιμοποιούσε οι επιτιθέμενοι που διαχειρίζονται τη σουίτα Darcula.

Αυτό προσφέρει ένα σπάνιο παράθυρο στον τρόπο λειτουργίας αυτών των εργασιών ηλεκτρονικού ψαρέματος:

- Κεντρική διαχείριση εκστρατείας: Πολλαπλοί λογαριασμοί επιτιθέμενων που εκτελούν παράλληλες εκστρατείες.

- Ζωντανή καταγραφή θύματος: Οι διευθύνσεις IP, οι πληροφορίες συσκευών, οι πράκτορες των χρηστών και τα δεδομένα φόρμας καταγράφονται σε πραγματικό χρόνο.

- Πρόσβαση βάσει συνδρομής: Οι επιτιθέμενοι λειτουργούν σε ένα κλιμακωτό μοντέλο με στοιχεία ελέγχου που βασίζονται σε λογαριασμούς.

- Εργαλεία διαμόρφωσης SMS: Ενσωματωμένα εργαλεία για τη διαχείριση των περιοχών-στόχων και των προτύπων μηνυμάτων.

Διαβάστε την πλήρη αναφορά Pointyphish & Tollshark

Για μια βαθύτερη ματιά στις καμπάνιες. συμπεριλαμβανομένων των οθόνης, των δειγμάτων τομέα και των ιδεών για το πώς οι απάτες είναι δομημένες και λειτουργούν σε παγκόσμια κλίμακα, διαβάστε την πλήρη αναφορά στο https://www.ctm360.com/reports/pointyphish-tollshark.

Χορηγός και γραμμένο από CTM360.

VIA: bleepingcomputer.com