Ένας Αμερικανός-Ισραηλινός υπήκοος που ονομάστηκε Osei Morrell συνελήφθη στο Ισραήλ για την υποτιθέμενη συμμετοχή του στην εκμετάλλευση της έξυπνης σύμβασης της Nomad Bridge τον Αύγουστο του 2022 που επέτρεψε στους χάκερ να σβήσουν 190 εκατομμύρια δολάρια.

Η πλατφόρμα πληροφοριών Blockchain TRM Labs παρείχε βασικές πληροφορίες στις αρχές επιβολής του διεθνούς νόμου, οδηγώντας στην αναγνώριση του Morrell, ο οποίος πιστεύεται ότι έχει διαδραματίσει κεντρικό ρόλο σε αυτό που είναι ένα από τα μεγαλύτερα hacks στην ιστορία DEFI.

“Ο ύποπτος, Αμερικανός-Ισραηλινός Διπλός Εθνικός Osei Morrell, συνελήφθη στην Ιερουσαλήμ από την ισραηλινή αστυνομία που εργαζόταν σε συντονισμό με το DOJ, το FBI και το Interpol”. εξήγησε τα εργαστήρια TRM.

Σύμφωνα με την εταιρεία πληροφοριών Blockchain, ο Morell σύντομα θα εκδοθεί στις Ηνωμένες Πολιτείες που έχουν ήδη εγκριθεί τα νομικά προηγούμενα.

Οι σύνδεσμοι του Morrell στο Nomad Bridge Hack

Η Nomad Bridge είναι ένα πρότυπο επικοινωνίας διασταυρούμενης αλυσίδας που επιτρέπει στους χρήστες να μεταφέρουν περιουσιακά στοιχεία μεταξύ διαφορετικών blockchains.

Την 1η Αυγούστου 2022, οι επιτιθέμενοι εκμεταλλεύτηκαν μια κρίσιμη ευπάθεια που εισήχθη σε μια ενημέρωση της σύμβασής της για το αντίγραφο, ειδικά στη λειτουργία “Process ()”.

Αν και η σύμβαση έπρεπε να επαληθεύσει τις αποδείξεις των μηνυμάτων πριν από την απελευθέρωση κεφαλαίων, μια εσφαλμένη διαμόρφωση επέτρεψε να γίνει αποδεκτό οποιοδήποτε μήνυμα με σωστό κατακερματισμό ρίζας, ακόμη και αν η υποκείμενη απόδειξη ήταν άκυρη.

Μόλις ένας ενιαίος επιτιθέμενος βρήκε το ελάττωμα, η μέθοδος εκμετάλλευσης γρήγορα παραλήφθηκε από εκατοντάδες άλλα πορτοφόλια, καθώς συνίστατο στην απλή αντιγραφή μιας συγκεκριμένης μορφής συναλλαγής.

Αυτή η επίθεση “mob-style” οδήγησε σε μια χαοτική και αποκεντρωμένη λεηλασία της γέφυρας, αποστραγγίζοντας πάνω από 190 εκατομμύρια δολάρια σε μάρκες ETH, USDC, WBTC και ERC-20.

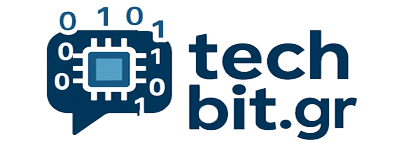

Πηγή: Labs TRM

Το TRM Labs σχολιάζει ότι η ευπάθεια ήταν πολύ εύκολο να μνήνει, οπότε ακόμη και οι άνθρωποι χωρίς δεξιότητες hacking ή βαθιά γνώση blockchain ενώθηκαν στην εκμετάλλευση. Ωστόσο, οι έμπειροι ηθοποιοί της Βόρειας Κορέας εμπλέκονται επίσης.

Ο Osei Morrell δεν πιστεύεται ότι έχει γράψει ή ξεκίνησε τον ίδιο τον κώδικα εκμετάλλευσης, αλλά η TRM Labs λέει ότι «έπαιξε κεντρικό ρόλο» και τα στοιχεία δείχνουν ότι συνωμοτεί με άλλους για να ξεπλύνει μεγάλα ποσά κλέφτες που κλαπεί κατά τη διάρκεια της εκμετάλλευσης.

Τα πορτοφόλια που συνδέονται με τον Morrell έλαβαν κλεμμένα περιουσιακά στοιχεία μέσα σε λίγες ώρες από την αποστράγγιση της γέφυρας, υποδηλώνοντας στενό συντονισμό με τους πρώτους επιτιθέμενους.

Τα δεδομένα της TMR Labs δείχνουν ότι ο Morrell χρησιμοποίησε «αλυσίδα αλυσίδων» για να μετακινήσει τα κλεμμένα μάρκες σε διάφορα blockchains, τον αναμικτήρα Tornado για να παραβιάσει την προέλευση των κεφαλαίων και να ανταλλάξει ETH στο Monero που ενισχύει την ιδιωτική ζωή (XMR) και την παύλα.

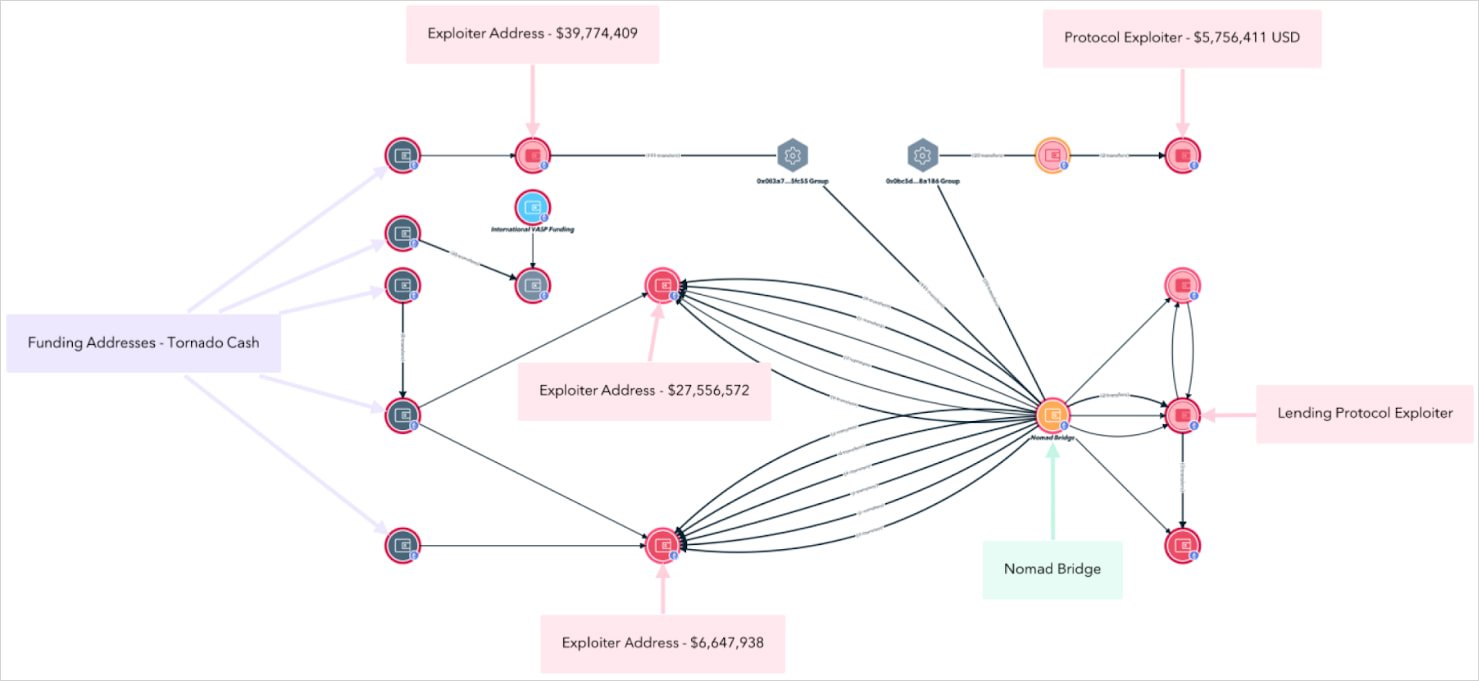

Πηγή: Labs TRM

Για να εξαργυρώσει τα έσοδα, χρησιμοποίησε μη στεγαστικές ανταλλαγές, μεσίτες OTC και υπεράκτιους τραπεζικούς λογαριασμούς που συνδέονταν με ψεύτικες ή αδιαφανές νομικές οντότητες και επίσης μετέτρεψαν κάποια κρυπτογράφηση σε Fiat μέσω παρόχων χωρίς πρότυπα KYC.

Παρά όλες τις προσπάθειες συγκέντρωσης και τον χρόνο που έχει περάσει από αυτά τα γεγονότα, η ανάλυση συναλλαγών blockchain απέδωσε αρκετές ενδείξεις για να αποκαλύψει την ταυτότητα του Morrell, με αποτέλεσμα τη σύλληψή του.

Η σύλληψη του Morrell ακολουθεί εκείνη ενός άλλου ύποπτου χάκερ, ενός ρωσικού-ισραηλινού πολίτη που ονομάστηκε Alexander Gurevich, ο οποίος πιάστηκε την 1η Μαΐου στο αεροδρόμιο Ben Gurion στο Τελ Αβίβ χρησιμοποιώντας έγγραφα με νέο όνομα, Alexander Block, είχε αλλάξει επίσημα.

Σύμφωνα με τους εισαγγελείς, ο Gurevich εκμεταλλεύτηκε το ελάττωμα της Nomad Bridge και απέσυρε περίπου 2,89 εκατομμύρια δολάρια σε ψηφιακά μάρκες. Ακολούθησαν άλλοι που βρίσκουν το ζήτημα και το αξιοποιούν σε περιουσιακά στοιχεία για το Siphon.

Ιερουσαλήμ εκθέσεις Ότι στις 4 Αυγούστου 2022, ο Gurevich ήρθε σε επαφή με τον επικεφαλής της τεχνολογίας της Nomad και παραδέχτηκε ότι είχε διερευνήσει τον Nomad για αδυναμίες, ζητώντας συγνώμη για το πρόβλημα και αργότερα ζητώντας ανταμοιβή 500.000 δολαρίων για τον εντοπισμό της ευπάθειας.

VIA: bleepingcomputer.com