Η Oracle επιβεβαίωσε τελικά στις ειδοποιήσεις ηλεκτρονικού ταχυδρομείου που αποστέλλονται στους πελάτες ότι ένας χάκερ έκλεψε και διαρρέει διαπιστευτήρια που κλέφθηκαν από αυτό που χαρακτήρισε ως “δύο παρωχημένους διακομιστές”.

Ωστόσο, η εταιρεία πρόσθεσε ότι οι διακομιστές της Oracle Cloud δεν διακυβεύονταν και αυτό το περιστατικό δεν επηρέασε τα δεδομένα των πελατών και τις υπηρεσίες cloud.

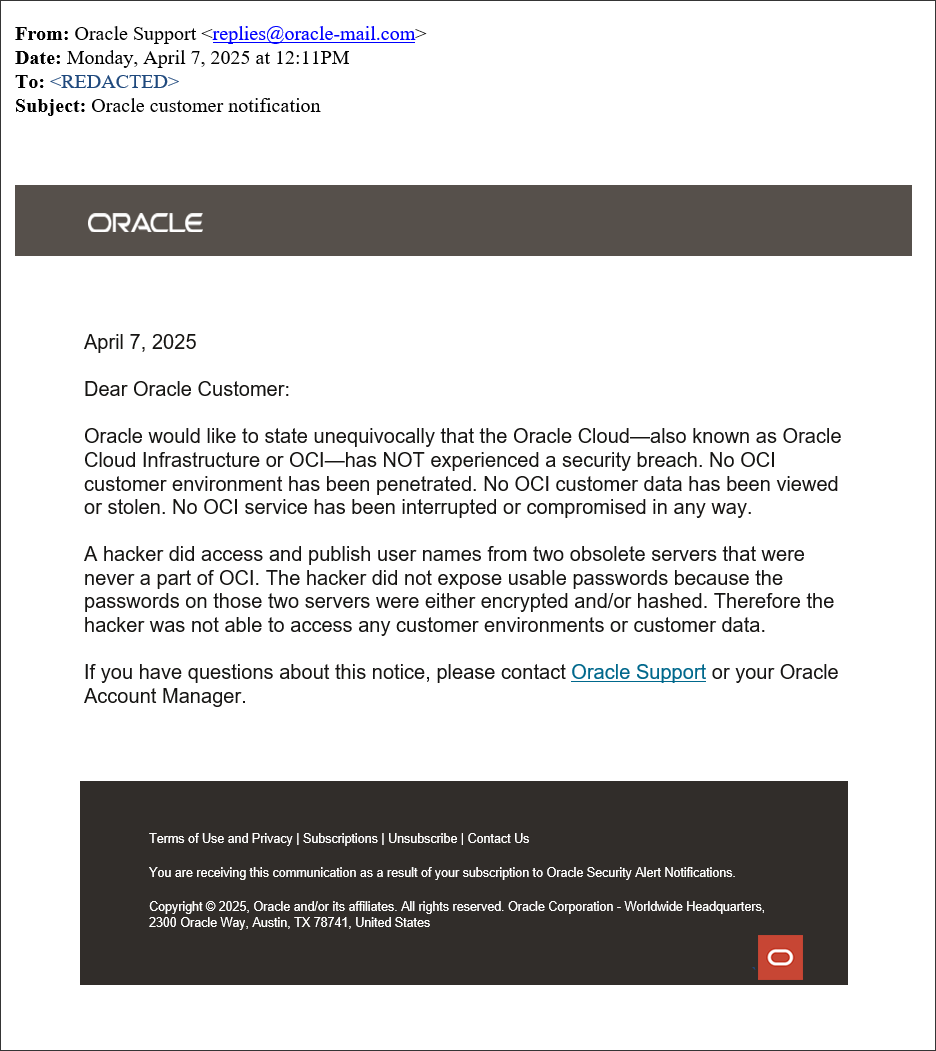

“Η Oracle θα ήθελε να δηλώσει χωρίς αμφιβολία ότι το Oracle Cloud – επίσης γνωστό ως Oracle Cloud Infrastructure ή OCI – δεν έχει βιώσει παραβίαση ασφαλείας”, λέει η Oracle σε μια ειδοποίηση πελατών που μοιράζεται με τον BleePompomputer.

“Κανένα περιβάλλον πελατών της OCI δεν έχει διεισδύσει, δεν έχουν προβληθεί ή κλαπεί τα δεδομένα του πελάτη OCI, δεν έχει διακόπτεται ή διακυβεύεται με οποιονδήποτε τρόπο”, πρόσθεσε σε μηνύματα ηλεκτρονικού ταχυδρομείου που αποστέλλονται από τις απαντήσεις στο@oracle-mail.com, προτρέποντας τους πελάτες να επικοινωνήσουν με την Oracle Support ή τον διαχειριστή λογαριασμού τους εάν έχουν επιπλέον ερωτήσεις.

“Ένας χάκερ είχε πρόσβαση και δημοσίευσε ονόματα χρηστών από δύο παρωχημένους διακομιστές που δεν ήταν ποτέ μέρος του OCI, ο χάκερ δεν εκθέτει χρησιμοποιήσιμους κωδικούς πρόσβασης επειδή οι κωδικοί πρόσβασης σε αυτούς τους δύο διακομιστές είτε κρυπτογραφήθηκαν είτε/και χαστούκοι.

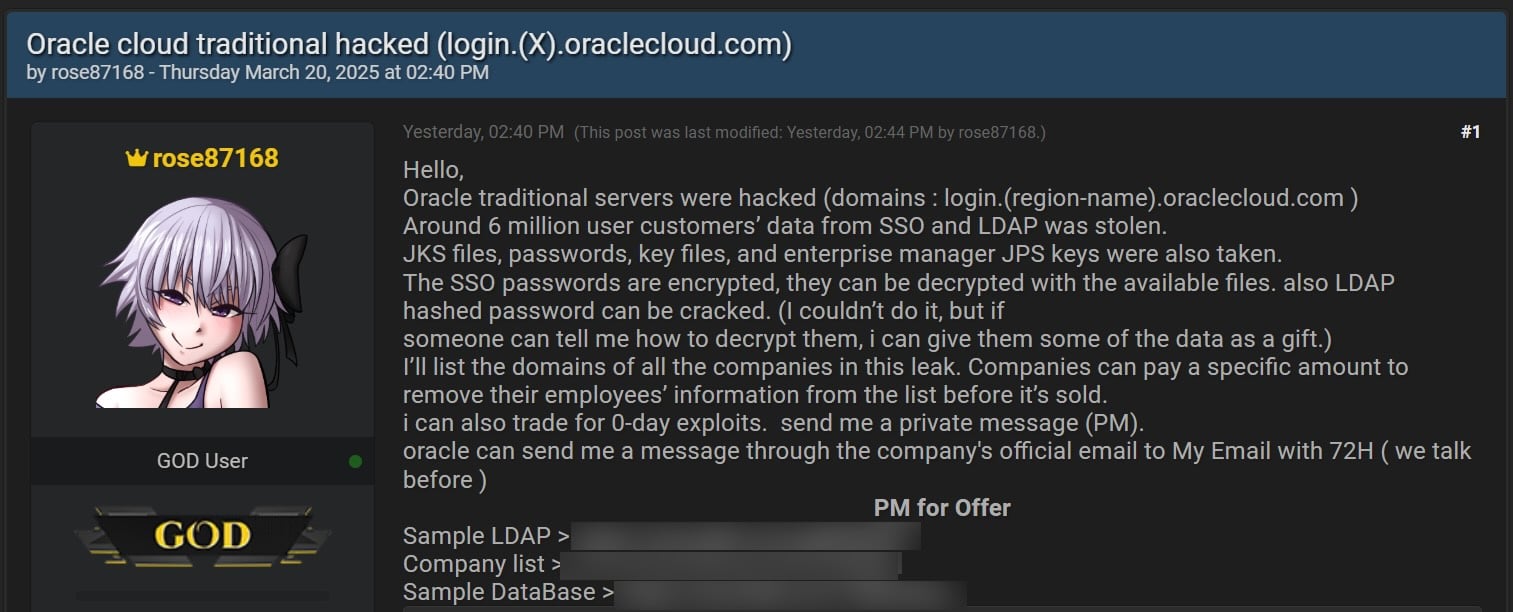

Από τότε που το περιστατικό εμφανίστηκε τον Μάρτιο, όταν ένας ηθοποιός απειλής (Rose87168) έβαλε 6 εκατομμύρια αρχεία δεδομένων προς πώληση σε παραβιάσεις, η Oracle αρνήθηκε σταθερά τις αναφορές για παραβίαση του Oracle Cloud σε δηλώσεις που μοιράζονται με τον Τύπο. Ενώ αυτό είναι βεβαίως αληθές, καθώς ταιριάζει με αυτό που λέει η Oracle στους πελάτες – ότι η παραβίαση επηρέασε μια παλαιότερη πλατφόρμα, Oracle Cloud Classic – αυτό είναι απλώς λόγια, Ο εμπειρογνώμονας στον κυβερνοχώρο Kevin Beaumont είπε.

“Η Oracle επαναπροσδιορίστηκε το Old Oracle Cloud Services ως Oracle Classic. Η Oracle Classic έχει το περιστατικό ασφαλείας”, δήλωσε ο Beaumont. “Η Oracle το αρνείται στο” Oracle Cloud “χρησιμοποιώντας αυτό το πεδίο – αλλά εξακολουθεί να είναι η Oracle Cloud Services που διαχειρίζεται η Oracle. Αυτό είναι μέρος του WordPlay”.

Ο BleepingComputer έχει έρθει σε επαφή με την Oracle για να επιβεβαιώσει εάν αυτές οι ειδοποιήσεις είναι νόμιμες και δεν αποστέλλονται από τον ηθοποιό απειλής ή άλλο τρίτο μέρος, αλλά δεν έχουμε λάβει απάντηση. Η Oracle δεν έχει ακόμη διευκρινίσει εάν οι παραβιαζόμενοι διακομιστές αποτελούν μέρος του Oracle Cloud Classic ή σε άλλη πλατφόρμα.

Η παραβίαση που δεν ήταν παραβίαση

Αυτό έρχεται μετά την εταιρεία Αναγνωρισμένη ιδιωτικά σε κλήσεις με μερικούς από τους πελάτες της πριν από μία εβδομάδα, οι οποίοι οι επιτιθέμενοι έκλεψαν τα παλαιά διαπιστευτήρια πελατών μετά την παραβίαση ενός “κληρονομιοποιημένου περιβάλλοντος” που χρησιμοποιήθηκε για τελευταία φορά το 2017.

Ωστόσο, ενώ η Oracle δήλωσε στους πελάτες ότι πρόκειται για μη ευαίσθητα δεδομένα παλαιού κληρονομιά, ο ηθοποιός απειλής πίσω από τα κοινά δεδομένα παραβίασης με το BleepingComputer από το τέλος του 2024 και αργότερα δημοσίευσε νεότερα αρχεία από το 2025 σε παραβιάσεις.

Ο BleepingComputer έχει επίσης επιβεβαιωθεί χωριστά με πολλαπλούς πελάτες της Oracle ότι τα δείγματα των δεδομένων που διαρρέουν (συμπεριλαμβανομένων των σχετικών ονομάτων οθόνης LDAP, των διευθύνσεων ηλεκτρονικού ταχυδρομείου, των ονομάτων και άλλων πληροφοριών προσδιορισμού) που έλαβαν από τον ηθοποιό απειλής.

Εταιρία στον κυβερνοχώρο Κυανάγγελος Πρώτα αποκάλυψε την περασμένη εβδομάδα ότι η Oracle δήλωσε στους πελάτες ότι ένας επιτιθέμενος ανέπτυξε ένα κέλυφος ιστού και πρόσθετο κακόβουλο λογισμικό σε μερικούς από τους διακομιστές της Oracle Class Classic, συμπεριλαμβανομένων των ηλεκτρονικών μηνυμάτων χρηστών, του Hathed Casswords και του USERNAMES.

Τον περασμένο μήνα, ο BleepingComputer ανέφερε για πρώτη φορά ότι η Oracle ιδιωτικά ειδοποιήθηκε πελάτες άλλης παραβίασης του Ιανουαρίου στην Oracle Health (μια εταιρεία λογισμικού-ως-υπηρεσίας (SAAS) που ήταν γνωστή ως CERNER), η οποία επηρέασε τα δεδομένα ασθενών σε πολλαπλούς οργανισμούς υγειονομικής περίθαλψης και νοσοκομεία στις Ηνωμένες Πολιτείες.

Οι πηγές ανέφεραν στον BleepingComputer ότι ένας ηθοποιός απειλής που ονομάζεται “Andrew” – ο οποίος δεν έχει ακόμη διεκδικήσει υπαγωγή σε μια εκβιασμό ή λειτουργία ransomware – τώρα εξουδετερώνει τα παραβιαζόμενα νοσοκομεία, απαιτώντας εκατομμύρια δολάρια σε κρυπτογράφηση να μην πωλούν ή να διαρρέουν τα κλεμμένα δεδομένα.

VIA: bleepingcomputer.com