Μια σημαντική επίθεση στην αλυσίδα εφοδιασμού λογισμικού έχει θέσει σε κίνδυνο τα στοιχειώδη δεδομένα του δημοφιλούς πακέτου Python, εκθέτοντας χιλιάδες προγραμματιστές σε μαζική κλοπή διαπιστευτηρίων.

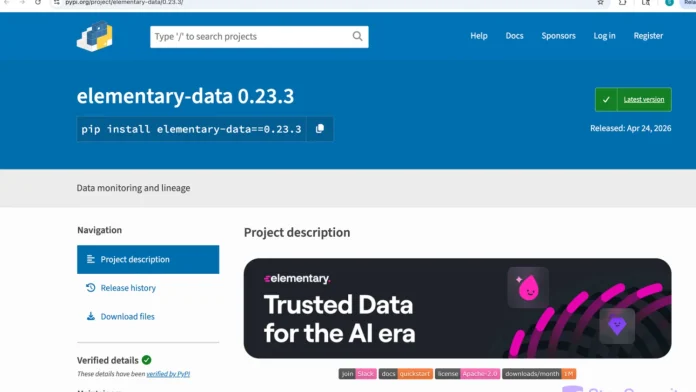

Οι ηθοποιοί απειλών ώθησαν επιτυχώς μια κακόβουλη έκδοση, 0.23.3, στο Python Package Index (PyPI) και δηλητηρίασαν τις αντίστοιχες εικόνες Docker στο το GitHub Μητρώο εμπορευματοκιβωτίων (GHCR).

Με περισσότερες από ένα εκατομμύριο μηνιαίες λήψεις, αυτό το ευρέως χρησιμοποιούμενο εργαλείο παρατηρησιμότητας δεδομένων dbt αντιπροσωπεύει έναν εξαιρετικά επικερδή στόχο για τους εγκληματίες του κυβερνοχώρου.

Όπως αναφέρουν οι ερευνητές του StepSecurity, η επίθεση δεν βασίστηκε σε κλεμμένους κωδικούς πρόσβασης προγραμματιστή.

Αντ ‘αυτού, οι χάκερ εκμεταλλεύτηκαν μια ευπάθεια έγχυσης σεναρίου στον αγωγό GitHub Actions του έργου.

Ωφέλιμο φορτίο κλέφτη πληροφοριών

Ένας νέος λογαριασμός GitHub δημοσίευσε ένα κακόβουλο σενάριο σε ένα ανοιχτό σχόλιο αιτήματος έλξης.

Επειδή η αυτοματοποιημένη ροή εργασίας απέτυχε να επεξεργαστεί αυτό το σχόλιο με ασφάλεια, το σύστημα εκτέλεσε τον κώδικα.

Χρησιμοποιώντας το ενσωματωμένο διακριτικό πρόσβασης της ροής εργασίας, ο εισβολέας πλαστογράφησε μια επαληθευμένη δέσμευση έκδοσης και ενεργοποίησε την επίσημη διαδικασία δημοσίευσης χωρίς να αγγίξει ποτέ την κύρια βάση κώδικα.

.web.jpeg)

Μόλις εγκατασταθεί, το παραβιασμένο πακέτο ρίχνει ένα μόνο κακόβουλο αρχείο με το όνομα elementary.pth στο περιβάλλον.

Εφόσον η Python εκτελεί αυτόματα αρχεία .pth κάθε φορά που ξεκινά ο διερμηνέας, το κακόβουλο λογισμικό ενεργοποιείται αμέσως σε οποιοδήποτε μηχάνημα είναι εγκατεστημένο το πακέτο.

Σύμφωνα με αναφορές πληροφοριών απειλών, το ωφέλιμο φορτίο είναι ένας εξελιγμένος κλέφτης πληροφοριών τριών σταδίων που αναζητά ενεργά κρίσιμα μυστικά και διαπιστευτήρια προγραμματιστή.

Στοχεύει και κλέβει συστηματικά:

- Διακριτικά πρόσβασης στο cloud για AWS, Google Cloud και Azure.

- Ιδιωτικά κλειδιά SSH και διαπιστευτήρια Git.

- Διακριτικά λογαριασμού υπηρεσίας Kubernetes και διαμορφώσεις Docker.

- Αρχεία περιβάλλοντος (.env) που περιέχουν μυστικά εφαρμογών.

- Πολλαπλά πορτοφόλια κρυπτονομισμάτων, συμπεριλαμβανομένων των Bitcoin και Ethereum.

Όλα τα κλεμμένα δεδομένα συμπιέζονται σε ένα αρχείο και αποστέλλονται σιωπηλά σε έναν απομακρυσμένο διακομιστή εντολών και ελέγχου που ελέγχεται από τον εισβολέα.

.web.jpeg)

Εκδόσεις που επηρεάζονται

Για να ελέγξετε εάν επηρεάζεστε, Η StepSecurity συμβουλεύει έλεγχος των εγκατεστημένων εκδόσεων.

Η παραβιασμένη έκδοση του πακέτου PyPI βασικών δεδομένων είναι 0.23.3. Ωστόσο, οι χρήστες είναι ασφαλείς εάν χρησιμοποιούν την έκδοση 0.23.4 ή την παλαιότερη 0.23.2.

Ομοίως, η επηρεασμένη εικόνα Docker είναι ghcr.io/elementary-data/elementary:0.23.3, ενώ η έκδοση 0.23.4 (ή 0.23.2) είναι καθαρή.

Επιπλέον, εάν χρησιμοποιείτε την πιο πρόσφατη ετικέτα εικόνας Docker με σύνοψη που λήγει σε 634255, το περιβάλλον σας διακυβεύεται.

.webp)

Το StepSecurity προειδοποιεί ότι πρέπει να βεβαιωθείτε ότι η πιο πρόσφατη ετικέτα σας έχει ενημερωθεί στη νέα καθαρή έκδοση.

Χάρη στη γρήγορη δράση των μελών της κοινότητας Crisperik και H-Max, που εντόπισαν τον κακόβουλο κώδικα, οι συντηρητές ειδοποιήθηκαν μέσα σε λίγες ώρες.

Η ομάδα του Elementary αφαίρεσε αμέσως την επικίνδυνη έκδοση 0.23.3 από τα PyPI και GHCR, κυκλοφορώντας μια καθαρή αντικατάσταση 0.23.4 την ίδια μέρα.

Οι προγραμματιστές που εκτέθηκαν στην κακόβουλη ενημέρωση πρέπει να περιστρέψουν πλήρως όλα τα διαπιστευτήρια, τα κλειδιά API και τους κωδικούς πρόσβασης της βάσης δεδομένων στους υπολογιστές που επηρεάζονται.

Ενεργοποιήστε τον έλεγχο ταυτότητας δύο παραγόντων σε όλες τις ζωτικής σημασίας υποδομές και καρφιτσώστε τις μελλοντικές εξαρτήσεις πακέτων σε συγκεκριμένες, επαληθευμένες εκδόσεις για να σταματήσετε τις αυτόματες κακόβουλες ενημερώσεις.

VIA: cybersecuritynews.com