Ένας trojan απομακρυσμένης πρόσβασης με το όνομα SleepyDuck και μεταμφιεσμένος ως η γνωστή επέκταση Solidity στο μητρώο ανοιχτού κώδικα Open VSX, χρησιμοποιεί ένα έξυπνο συμβόλαιο Ethereum για να δημιουργήσει ένα κανάλι επικοινωνίας με τον εισβολέα.

Το Open VSX είναι ένα μητρώο που βασίζεται στην κοινότητα για επεκτάσεις συμβατές με τον κώδικα VS, οι οποίες είναι δημοφιλείς σε περιβάλλοντα ολοκληρωμένης ανάπτυξης (IDEs) όπως το Cursor και το Windsurf.

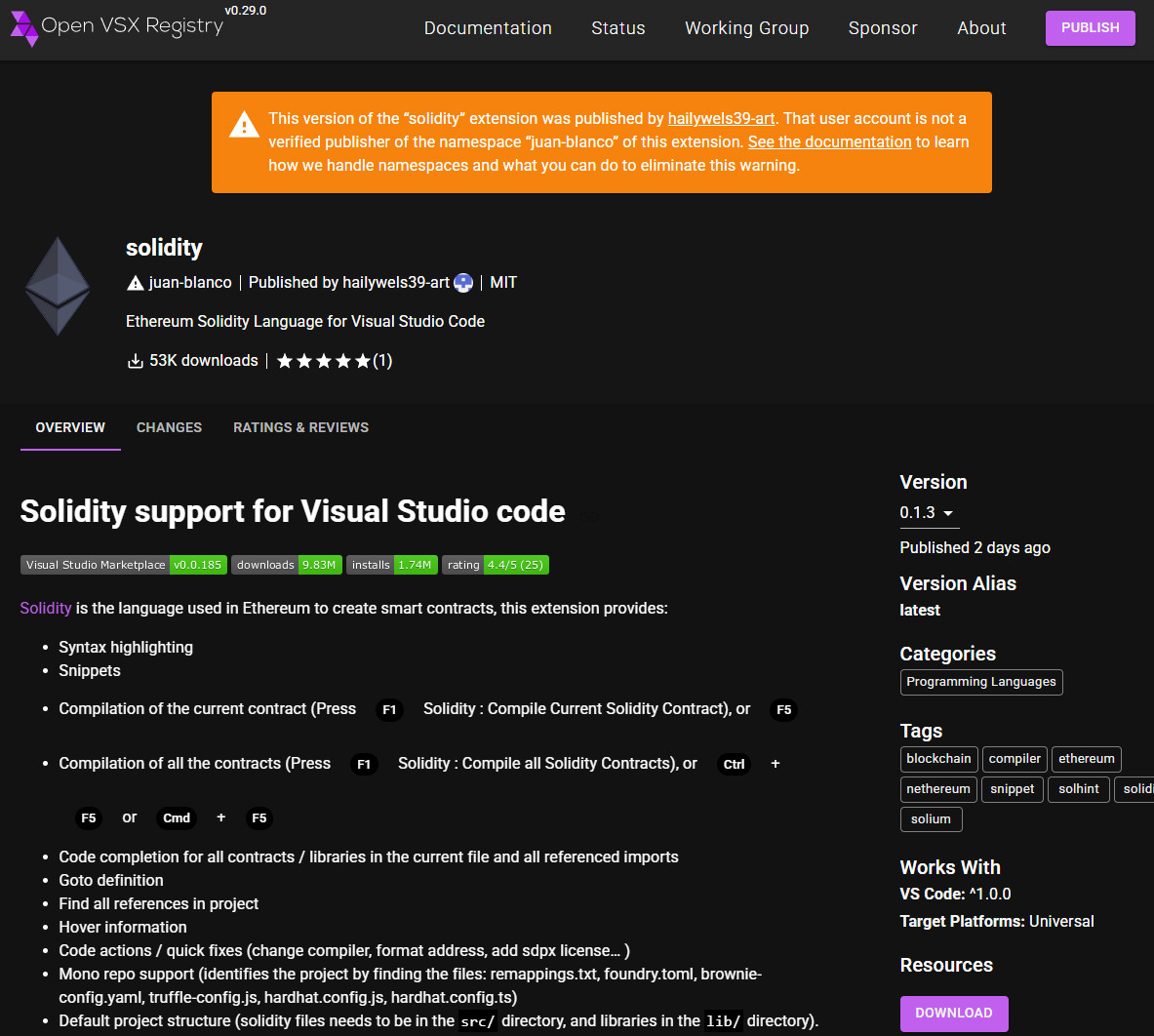

Η επέκταση εξακολουθεί να υπάρχει στο Open VSX ως ‘juan-bianco.solidity-vlang’, αν και με προειδοποίηση από την πλατφόρμα, και έχει ληφθεί περισσότερες από 53.000 φορές.

Όταν υποβλήθηκε αρχικά στις 31 Οκτωβρίου, η επέκταση ήταν αβλαβής και έλαβε κακόβουλες δυνατότητες με μια ενημέρωση την επόμενη μέρα, όταν ο αριθμός λήψεων είχε ήδη φτάσει τις 14.000.

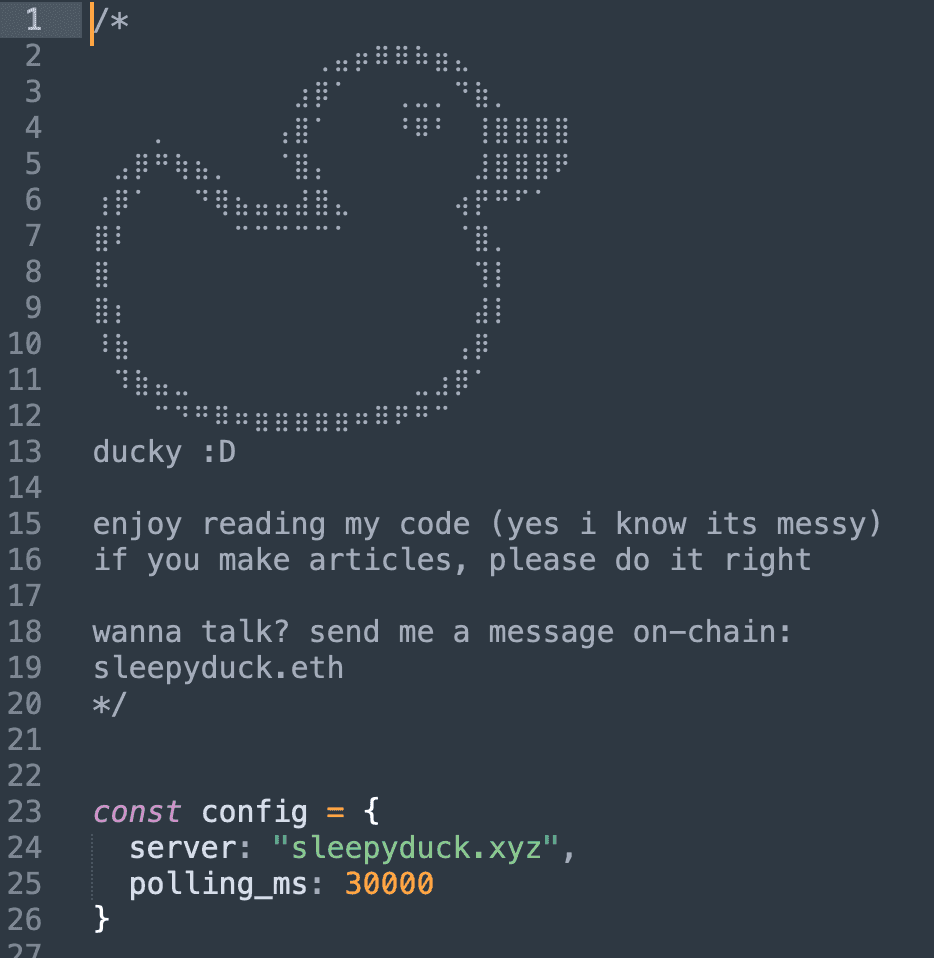

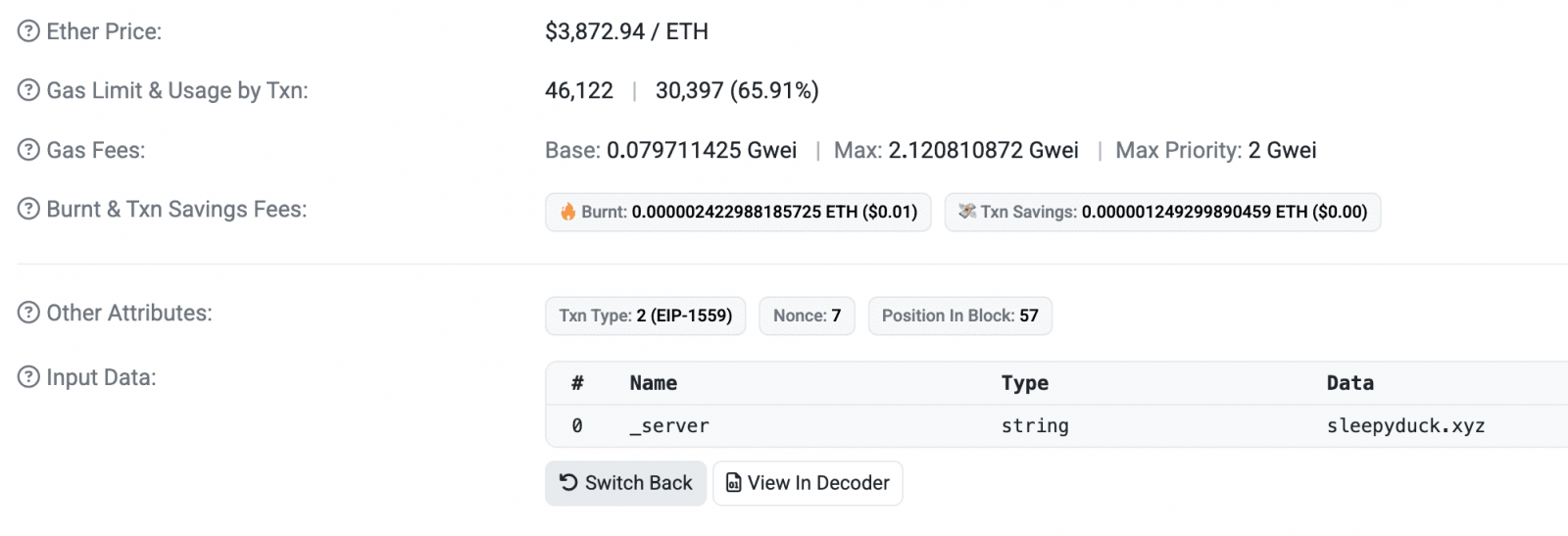

Σύμφωνα με μια αναφορά από την πλατφόρμα ασφαλείας επεκτάσεων Secure Annex, ένα αξιοσημείωτο χαρακτηριστικό του SleepyDuck είναι η χρήση συμβάσεων Ethereum για την ενημέρωση της διεύθυνσης διακομιστή εντολών και ελέγχου (C2) και την επίτευξη μακροπρόθεσμης επιμονής.

Ακόμα κι αν ο προεπιλεγμένος διακομιστής C2 στο υπνηλία[.]xyz καταργείται, η σύμβαση για το blockchain Ethereum επιτρέπει στο κακόβουλο λογισμικό να παραμείνει λειτουργικό.

Από την υποβολή του στο Open VSX με την έκδοση 0.0.7 και μέχρι την έκδοση 0.1.3 που δημοσιεύτηκε στις 2 Νοεμβρίου, το juan-bianco.solidity-vlang Το πακέτο κατέβηκε 53.439 φορές και έχει μόνο μία βαθμολογία 5 αστέρων από τον συγγραφέα του.

Πηγή: BleepingComputer

Να σημειωθεί ότι ο συντάκτης του κακόβουλου

Ο κακόβουλος κώδικας ενεργοποιείται κατά την εκκίνηση του προγράμματος επεξεργασίας, όταν ανοίγει ένα αρχείο Solidity ή όταν ο χρήστης εκτελεί την εντολή μεταγλώττισης Solidity.

Μετά την ενεργοποίηση, δημιουργεί ένα αρχείο κλειδώματος για να εκτελείται μία φορά ανά κεντρικό υπολογιστή και καλεί μια ψεύτικη συνάρτηση «webpack.init()» από το «extension.js» για να φαίνεται νόμιμη, αλλά στην πραγματικότητα, φορτώνει ένα κακόβουλο ωφέλιμο φορτίο.

Πηγή: Ασφαλές Παράρτημα

Σύμφωνα με Ασφαλές παράρτηματο κακόβουλο στοιχείο στο SleepyDuck συλλέγει δεδομένα συστήματος (όνομα κεντρικού υπολογιστή, όνομα χρήστη, διεύθυνση MAC και ζώνη ώρας) και ρυθμίζει ένα περιβάλλον δοκιμών εκτέλεσης εντολών.

Οι ερευνητές λένε ότι όταν αρχικοποιηθεί, το κακόβουλο λογισμικό βρίσκει τον ταχύτερο πάροχο Ethereum RPC για να διαβάσει το έξυπνο συμβόλαιο με τις πληροφορίες C2, ξεκινά μια εμφάνιση sleepyduck, ενημερώνει με μια τρέχουσα έγκυρη διαμόρφωση και ξεκινά έναν βρόχο δημοσκόπησης.

Το blockchain Ethereum χρησιμοποιείται για πλεονασμό C2, επομένως, εάν ο κύριος διακομιστής εντολών είναι εκτός σύνδεσης, το κακόβουλο λογισμικό διαβάζει ενημερωμένες οδηγίες απευθείας από το blockchain, συμπεριλαμβανομένης μιας νέας διεύθυνσης διακομιστή C2 ή τροποποιημένων διαστημάτων επικοινωνίας.

Πηγή: Secure Anex

Οι ερευνητές λένε επίσης ότι η λειτουργία δημοσκόπησης θα στείλει δεδομένα σχετικά με το σύστημα σε ένα αίτημα POST και θα αναζητήσει “μια εντολή για εκτέλεση από την απάντηση”.

Η αυξανόμενη δημοτικότητα του Open VSX το έχει τοποθετήσει στο ραντάρ των χάκερ, λαμβάνοντας πολλαπλές κακόβουλες υποβολές που στοχεύουν ανυποψίαστους προγραμματιστές.

Πρόσφατα, η πλατφόρμα ανακοίνωσε ένα σύνολο βελτιώσεων ασφαλείας για να την καταστήσει ασφαλέστερη για τους χρήστες της, συμπεριλαμβανομένης της μείωσης της διάρκειας ζωής των token, της γρήγορης ανάκλησης διαπιστευτηρίων που διέρρευσαν, των αυτοματοποιημένων σαρώσεων και της κοινής χρήσης βασικών πληροφοριών με τον VS Code σχετικά με αναδυόμενες απειλές.

Οι προγραμματιστές λογισμικού θα πρέπει να είναι προσεκτικοί κατά τη λήψη επεκτάσεων VS Code, εμπιστευόμενοι μόνο αξιόπιστους εκδότες και τα επίσημα αποθετήρια τους.

VIA: bleepingcomputer.com