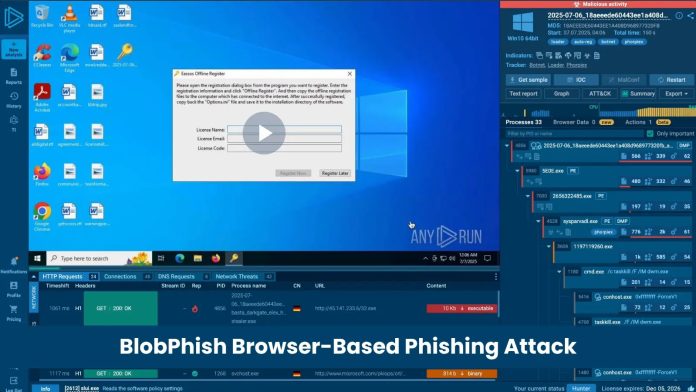

Μια εξελιγμένη καμπάνια ηλεκτρονικού “ψαρέματος” με βάση τη μνήμη που ονομάζεται BlobPhish, ενεργή από τον Οκτώβριο του 2024, που εκμεταλλεύεται τα API URL Blob του προγράμματος περιήγησης για να κλέβει σιωπηλά διαπιστευτήρια από χρήστες του Microsoft 365, μεγάλες τράπεζες των ΗΠΑ και οικονομικές πλατφόρμες, ενώ παραμένει σχεδόν εντελώς αόρατη στα παραδοσιακά εργαλεία ασφαλείας.

Το BlobPhish είναι μια διαρκής λειτουργία ηλεκτρονικού “ψαρέματος” διαπιστευτηρίων που αλλάζει ριζικά τον τρόπο παράδοσης των σελίδων ηλεκτρονικού “ψαρέματος” στα θύματα.

Αντί να φιλοξενεί ψεύτικες σελίδες σύνδεσης σε διακομιστές που ελέγχονται από εισβολείς και να τους εξυπηρετεί μέσω τυπικού HTTP, το BlobPhish δημιουργεί σελίδες ηλεκτρονικού “ψαρέματος” εξ ολοκλήρου μέσα στο πρόγραμμα περιήγησης του θύματος χρησιμοποιώντας αντικείμενα JavaScript Blob.

Το αποτέλεσμα είναι ένα ωφέλιμο φορτίο phishing που υπάρχει μόνο στη μνήμη, χωρίς να αφήνει κανένα αρχείο στο δίσκο, κανένα τεχνούργημα κρυφής μνήμης και κανένα ύποπτο αίτημα HTTP στα αρχεία καταγραφής διακομιστή μεσολάβησης για εργαλεία ασφαλείας προς επισήμανση.

Κλείστε το χάσμα πριν γίνει επιχειρηματικό ρίσκο. Δώστε στο SOC σας πλήρη ορατότητα σε ύποπτη δραστηριότητα.

Παρατηρήθηκε για πρώτη φορά τον Οκτώβριο του 2024, η εκστρατεία διεξήχθη αδιάκοπα για περισσότερους από 18 μήνες και κατέγραψε σημαντική άνοδο στη δραστηριότητα τον Φεβρουάριο του 2026, επιβεβαιώνοντάς την ως μια ώριμη, καλά διατηρημένη επιχείρηση απειλής και όχι ως μια βραχύβια καιροσκοπική επίθεση.

Επιταχύνετε τις έρευνες και σταματήστε τα περιστατικά νωρίτερα. Αξιοποιήστε τη νοημοσύνη απειλών για να βελτιώσετε την ορατότητα της απειλής.

Η αλυσίδα σκοτώματος BlobPhish

Η αλυσίδα kill BlobPhish είναι κομψά σχεδιασμένη για να νικήσει τόσο τις άμυνες που βασίζονται σε δίκτυο όσο και τις άμυνες που βασίζονται σε αρχεία:

- Αρχική πρόσβαση: Το θύμα λαμβάνει ένα μήνυμα ηλεκτρονικού “ψαρέματος” – συχνά μιμούμενο μια οικονομική ειδοποίηση, τιμολόγιο ή κοινή χρήση εγγράφων – που περιέχει έναν σύνδεσμο προς μια υπηρεσία αξιόπιστης εμφάνισης, όπως το DocSend ή μια συντομευμένη διεύθυνση URL μέσω του t.co. Συνημμένα PDF που φέρουν κωδικούς QR που οδηγούν σε κακόβουλες σελίδες JavaScript έχουν επίσης παρατηρηθεί, ιδιαίτερα σε καμπάνιες στον ενεργειακό τομέα.

- Εκτέλεση φορτωτή: Κάνοντας κλικ στη σύνδεση ανακατευθύνει το θύμα σε μια ελεγχόμενη από εισβολέα σελίδα HTML που φιλοξενεί ένα πρόγραμμα φόρτωσης JavaScript. Χρησιμοποιώντας το jQuery, ο φορτωτής δημιουργεί αόρατα ένα κρυφό

στοιχείο αγκύρωσης, το Base64-αποκωδικοποιεί ένα πακέτο ωφέλιμου φορτίου phishing χρησιμοποιώνταςatob()κατασκευάζει αBlobαντικείμενο του τύπουtext/htmlδημιουργεί αblob:https://URL μέσωwindow.URL.createObjectURL()και αναγκάζει το πρόγραμμα περιήγησης να πλοηγηθεί σε αυτό — όλα αυτά χωρίς ορατή αλληλεπίδραση χρήστη.

.webp)

- Καταστροφή αποδεικτικών στοιχείων: Αμέσως μετά την πλοήγηση, καλεί ο φορτωτής

window.URL.revokeObjectURL()και αφαιρεί το στοιχείο αγκύρωσης από το DOM, καταστρέφοντας κάθε εναπομείναν ίχνος στη μνήμη της λειτουργίας του φορτωτή.

.webp)

- Συγκομιδή διαπιστευτηρίων: Στο θύμα παρουσιάζεται ένα πειστικό αντίγραφο μιας σελίδας σύνδεσης Microsoft 365, Chase, Capital One ή άλλης οικονομικής υπηρεσίας. Η γραμμή διευθύνσεων του προγράμματος περιήγησης εμφανίζει α

blob:https://URL, η οποία μπορεί να φαίνεται νόμιμη σε ένα μη εκπαιδευμένο μάτι. Ένας μετρητής αποτυχίας σύνδεσης αναγκάζει τα θύματα να εισαγάγουν ξανά τα διαπιστευτήρια πολλές φορές, μεγιστοποιώντας την ακρίβεια της συγκομιδής. Τα δεδομένα που συλλέγονται εξάγονται μέσω HTTP POST σε τελικά σημεία που ελέγχονται από τους εισβολείς που ταιριάζουν με το μοτίβο*/res.php,*/tele.phpή*/panel.php— φιλοξενείται κυρίως σε παραβιασμένους νόμιμους ιστότοπους WordPress.

.webp)

Το BlobPhish αποφεύγει τις συμβατικές άμυνες

Το BlobPhish υποδύεται μια ευρεία λίστα πλατφορμών υψηλής αξίας, συμπεριλαμβανομένων των Microsoft 365, OneDrive, SharePoint, Chase, Capital One, FDIC, E*TRADE, Charles Schwab, Morgan Stanley/Merrill Lynch, American Express, PayPal και Intuit.

.webp)

Παρόλο που κυριαρχούν τα οικονομικά δολώματα και τα δέλεαρ παραγωγικότητας στο cloud, οι οργανώσεις-θύματα καλύπτουν τους τομείς των Οικονομικών, της Μεταποίησης, της Εκπαίδευσης, της Κυβέρνησης, των Μεταφορών και των Τηλεπικοινωνιών.

Γεωγραφικά, περίπου το ένα τρίτο των παρατηρούμενων θυμάτων είναι με έδρα τις ΗΠΑ, με πρόσθετη δραστηριότητα να καταγράφεται στη Γερμανία, την Πολωνία, την Ισπανία, την Ελβετία, το Ηνωμένο Βασίλειο, την Αυστραλία, τη Νότια Κορέα, τη Σαουδική Αραβία, το Κατάρ, την Ιορδανία, την Ινδία και το Πακιστάν.

Ο blob:https:// Το πρόγραμμα είναι η βασική καινοτομία της εκστρατείας για την αποφυγή. Επειδή η σελίδα phishing δεν μεταδίδεται ποτέ μέσω του δικτύου ως αυτόνομη απόκριση HTTP:

- Οι μηχανές φήμης URL δεν μπορούν να το αποκλείσουν — δεν υπάρχει εξωτερική διεύθυνση URL για σάρωση.

- Τα αρχεία καταγραφής διακομιστή μεσολάβησης δεν εμφανίζουν ύποπτα αιτήματα για την ίδια τη σελίδα ηλεκτρονικού ψαρέματος.

- Οι ασφαλείς πύλες ηλεκτρονικού ταχυδρομείου (SEG) χάνουν το ωφέλιμο φορτίο, το οποίο υλοποιείται μόνο μετά την παράδοση.

- Οι λύσεις τελικού σημείου που βασίζονται σε αρχεία δεν βρίσκουν τίποτα — κανένα αρχείο δεν γράφεται ποτέ στο δίσκο.

- Η εγκληματολογία της κρυφής μνήμης επιστρέφει άδεια — η διεύθυνση URL του Blob ανακαλείται προτού οι ερευνητές μπορέσουν να την επιθεωρήσουν.

Ένας μόνο επιτυχημένος συμβιβασμός του BlobPhish μπορεί να μετατραπεί σε απάτη του Business Email Compromise (BEC), πλήρη εξαγορά ενοικιαστή του Microsoft 365, μη εξουσιοδοτημένες τραπεζικές μεταφορές, χειραγώγηση επενδυτικού λογαριασμού και ανάπτυξη ransomware μετά από πλευρική κίνηση.

Οι ρυθμιστικές συνέπειες, συμπεριλαμβανομένης της ειδοποίησης παραβίασης 72 ωρών του GDPR, της αποκάλυψης περιστατικών ασφάλειας στον κυβερνοχώρο της SEC και της καθοδήγησης ελέγχου ταυτότητας FFIEC, προσθέτουν σημαντική νομική έκθεση πέρα από τη λειτουργική ζημιά.

Βασικοί δείκτες συμβιβασμού (IOC)

| Τύπος ΔΟΕ | Παράδειγμα |

|---|---|

| URL φορτωτή | hxxps[://]mtl-logistics[.]com/blb/blob[.]html |

| Τελικό σημείο διήθησης | hxxps[://]mtl-logistics[.]com/css/sharethepoint/point/res[.]php |

| Capital One exfil | hxxps[://]wajah4dslot[.]com/wp-includes/certificates/tmp//res[.]php |

| Chase Banking exfil | hxxps[://]hnint[.]net/cgi-bin/peacemind//res[.]php |

| E*TRADE exfil | hxxps[://]ftpbd[.]net/wp-content/plugins/cgi-/trade/trade//res[.]php |

| παραλλαγή tele.php | hxxps[://]_wildcard_[.]gonzalezlawnandlandscaping[.]com/…/tele[.]php |

Πρόσθετοι τομείς που έχουν παραβιαστεί περιλαμβάνουν larva888[.]com, riobeautybrazil[.]com, i-seotools[.]comκαι mts-egy[.]net.

Αμυντικές συστάσεις

Οι ομάδες ασφαλείας θα πρέπει να λαμβάνουν τις ακόλουθες ενέργειες προτεραιότητας:

- Αναπτύξτε την ανάλυση sandbox ικανό να εκτελέσει JavaScript σε πραγματικά προγράμματα περιήγησης για να πυροδοτήσει με ασφάλεια ωφέλιμα φορτία που βασίζονται σε blob προτού φτάσουν στους τελικούς χρήστες

- Κυνήγι προληπτικά χρησιμοποιώντας το

BlobPhishLoaderHTMLΕρωτήματα συγκεντρωτικού κανόνα YARA και URL (url:"/res.php$",url:"*/blob.html$") σε πλατφόρμες πληροφοριών απειλών - Επιβολή MFA ανθεκτικό στο phishing (FIDO2/κλειδιά υλικού) σε όλες τις πύλες του Microsoft 365 και τις τραπεζικές πύλες για περιορισμό της ακτίνας έκρηξης μετά τον συμβιβασμό

- Ενσωματώστε ζωντανές ροές TI που ωθούν τα BlobPhish IOC σε τείχη προστασίας, proxies και κανόνες SIEM αυτόματα καθώς η υποδομή εισβολέα περιστρέφεται

- Εκπαίδευση υπαλλήλων να αναγνωρίσει το απροσδόκητο

blob:https://Διευθύνσεις URL στις γραμμές διευθύνσεων του προγράμματος περιήγησης ως κόκκινη σημαία

Το BlobPhish αποδεικνύει ότι η απειλή phishing έχει ξεπεράσει τις περιμετρικές και στατικές άμυνες.

Η αποτελεσματική προστασία απαιτεί τώρα δυναμική ανάλυση συμπεριφοράς, συνεχή αναζήτηση απειλών και αυτοματοποιημένη διάδοση πληροφοριών που λειτουργεί με την ταχύτητα περιστροφής της υποδομής του εισβολέα.

Αποτρέψτε επιθέσεις διαπιστευτηρίων υψηλού κινδύνου με εταιρικό επίπεδο νοημοσύνη. Μειώστε τον κίνδυνο, όχι μόνο τον χρόνο απόκρισης.

VIA: cybersecuritynews.com