Μια κρίσιμη ευπάθεια απομακρυσμένης εκτέλεσης κώδικα (RCE) που παρακολουθείται ως CVE-2026-3854 στην εσωτερική υποδομή git του GitHub, η οποία θα μπορούσε να έχει επιτρέψει σε οποιονδήποτε πιστοποιημένο χρήστη να παραβιάσει διακομιστές υποστήριξης, να έχει πρόσβαση σε εκατομμύρια ιδιωτικούς χώρους αποθήκευσης και, στην περίπτωση του GitHub Enterprise Server (GHES).

Το CVE-2026-3854, το οποίο ανακαλύφθηκε από ερευνητές του Wiz μέσω της αντίστροφης μηχανικής μεταγλωττισμένων δυαδικών αρχείων κλειστού κώδικα με επαυξημένη τεχνητή νοημοσύνη, προέρχεται από μια ακατάλληλη εξουδετέρωση ειδικών στοιχείων (CWE-77) στον τρόπο με τον οποίο το εσωτερικό του GitHub babeld Τιμές επιλογής push χειρισμού git proxy που παρέχονται από τον χρήστη.

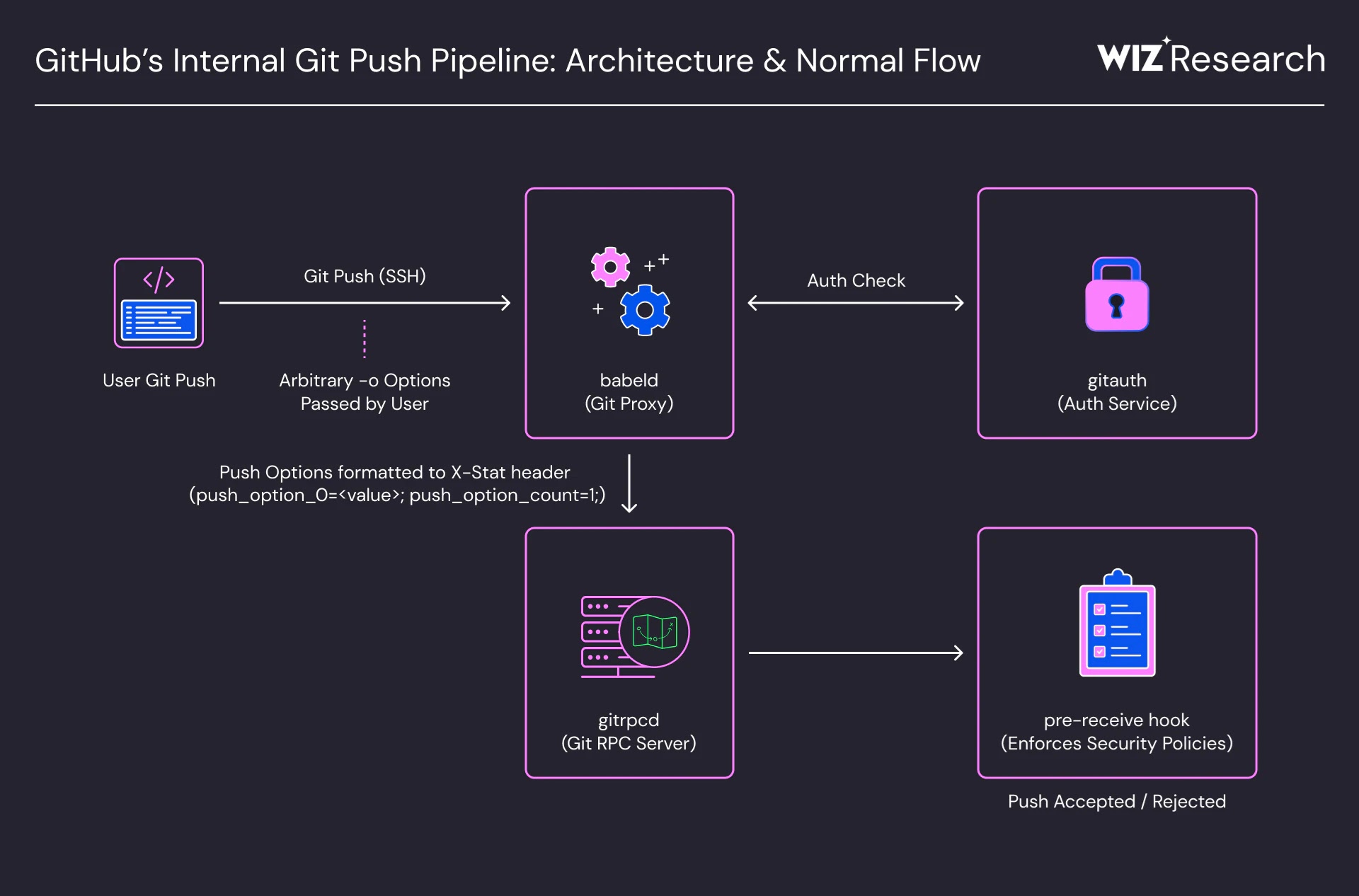

Όταν ένας χρήστης εκτελεί git push -oαυθαίρετες συμβολοσειρές επιλογών μεταβιβάζονται στον διακομιστή. Η ευπάθεια προκύπτει επειδή babeld αντέγραψε αυτές τις τιμές αυτολεξεί σε ένα εσωτερικό οριοθετημένο με ερωτηματικό X-Stat κεφαλίδα χωρίς απολύμανση του χαρακτήρα ερωτηματικού ο ίδιος χαρακτήρας που χρησιμοποιείται ως οριοθέτης πεδίου.

Επειδή η κατάντη υπηρεσία gitrpcd αναλύθηκε το X-Stat κεφαλίδα χρησιμοποιώντας σημασιολογία τελευταίας εγγραφής-κερδίζει, ένας εισβολέας θα μπορούσε να εισάγει νέα πεδία κλειδιού-τιμής απλώς ενσωματώνοντας ένα ερωτηματικό ακολουθούμενο από ένα όνομα πεδίου και μια τιμή μέσα σε μια επιλογή push.

Πεδία κρίσιμα για την ασφάλεια συμπεριλαμβανομένων rails_env, custom_hooks_dirκαι repo_pre_receive_hooks ήταν όλα παρακάμπτοντα μέσω αυτού του ενιαίου φορέα έγχυσης.

Η κλιμάκωση σε RCE απαιτούσε τη σύνδεση τριών πεδίων με έγχυση μεταξύ τους:

- Παράκαμψη του sandbox — Ένεση μιας μη παραγωγής

rails_envΗ τιμή άλλαξε το δυαδικό άγκιστρο προ-λήψης από τη διαδρομή εκτέλεσης με περιβάλλον δοκιμών σε μια διαδρομή άμεσης εκτέλεσης χωρίς περιβάλλον δοκιμών - Ανακατευθύνετε τον κατάλογο του γάντζου — Υπερισχύουσα

custom_hooks_dirανακατεύθυνση όπου το δυαδικό αναζήτησε σενάρια αγκίστρου - Διέλευση διαδρομής προς αυθαίρετη εκτέλεση — Ένεση ενός crafted

repo_pre_receive_hooksη είσοδος με ένα ωφέλιμο φορτίο διέλευσης διαδρομής έκανε το δυαδικό να επιλύσει και να εκτελέσει απευθείας ένα αυθαίρετο δυαδικό σύστημα αρχείων ωςgitχρήστη της υπηρεσίας

Ολόκληρο το exploit δεν απαιτούσε κλιμάκωση προνομίων, ειδικά εργαλεία και εξαρτήσεις μηδενικής ημέρας — απλώς ένα πρότυπο git πελάτης.

Στον GitHub Enterprise Server, η εκμετάλλευση παρείχε πλήρη συμβιβασμό στον διακομιστή, συμπεριλαμβανομένης της πρόσβασης ανάγνωσης/εγγραφής σε όλα τα φιλοξενούμενα αποθετήρια και τα εσωτερικά μυστικά.

Στο GitHub.com, η Wiz αρχικά διαπίστωσε ότι η διαδρομή κώδικα προσαρμοσμένων αγκίστρων ήταν ανενεργή από προεπιλογή, αλλά ανακάλυψε ένα boolean enterprise_mode σημαία στο X-Stat Η κεφαλίδα ήταν εξίσου ενέσιμη, επιτρέποντας την πλήρη αλυσίδα και στην κοινόχρηστη υποδομή του GitHub.com.

Μετά την επίτευξη του RCE στους κοινόχρηστους κόμβους αποθήκευσης του GitHub.com, η Wiz επιβεβαίωσε ότι git Ο χρήστης της υπηρεσίας είχε πρόσβαση στο σύστημα αρχείων σε εκατομμύρια αποθετήρια που ανήκουν σε άλλους χρήστες και οργανισμούς σε αυτούς τους κόμβους.

Οι ερευνητές του Wiz δεν είχαν πρόσβαση σε περιεχόμενο τρίτων, χρησιμοποιώντας μόνο τους δικούς τους δοκιμαστικούς λογαριασμούς για την επικύρωση της έκθεσης μεταξύ των ενοικιαστών.

Σημειωτέον, αυτό σηματοδοτεί ένα από τα πρώτα κρίσιμα τρωτά σημεία σε δυαδικά αρχεία κλειστού κώδικα που αποκαλύφθηκαν χρησιμοποιώντας εργαλεία τεχνητής νοημοσύνης σε κλίμακα.

Η Wiz χρησιμοποίησε το IDA MCP για αυτοματοποιημένη αντίστροφη μηχανική, επιτρέποντας την ταχεία ανακατασκευή των εσωτερικών πρωτοκόλλων του GitHub σε μεταγλωττισμένα δυαδικά αρχεία, μια ανάλυση που θα ήταν απαγορευτικά χρονοβόρα χειροκίνητα.

Αυτό σηματοδοτεί μια ουσιαστική αλλαγή στη μεθοδολογία για την έρευνα ευπάθειας σε αδιαφανείς αρχιτεκτονικές πολλαπλών υπηρεσιών.

Το GitHub έλαβε την αναφορά στις 4 Μαρτίου 2026, την επικύρωσε μέσα σε λίγες ώρες και ανέπτυξε μια επιδιόρθωση στο GitHub.com έως τις 7:00 μ.μ. UTC της ίδιας ημέρας, περίπου εντός του παραθύρου απόκρισης των 6 ωρών. Η εγκληματολογική έρευνα του GitHub επιβεβαίωσε ότι δεν υπήρξε εκμετάλλευση πριν από την αποκάλυψη.

Για Διακομιστής GitHub Enterprise, υπάρχουν διαθέσιμες ενημερώσεις κώδικακαι οι διαχειριστές του GHES πρέπει να ενεργήσουν αμέσως:

| Συστατικό | Ευάλωτες εκδόσεις | Σταθερή Έκδοση |

|---|---|---|

| Διακομιστής GitHub Enterprise | ≤ 3.19.1 | 3.14.25, 3.15.20, 3.16.16, 3.17.13, 3.18.8, 3.19.4+ |

Κατά τη στιγμή της αποκάλυψης, τα δεδομένα της Wiz έδειξαν ότι το 88% των περιπτώσεων GHES παρέμεναν χωρίς επιδιόρθωση. Οι χρήστες του GitHub Enterprise Cloud και του GitHub.com δεν απαιτούν καμία ενέργεια.

Οι διαχειριστές GHES θα πρέπει επίσης να ελέγχουν /var/log/github-audit.log για λειτουργίες ώθησης που περιέχουν ασυνήθιστους ειδικούς χαρακτήρες σε τιμές επιλογής push ως δείκτες προηγούμενων προσπαθειών εκμετάλλευσης.

VIA: cybersecuritynews.com