Η Microsoft χρησιμοποίησε το Copilot ασφαλείας που τροφοδοτείται από την AI για να ανακαλύψει 20 προηγούμενες άγνωστες ευπάθειες στους bootloaders Grub2, U-Boot και Barebox.

Το Grub2 (Grand Unified Bootloader) είναι ο προεπιλεγμένος φορτωτής εκκίνησης για τις περισσότερες κατανομές Linux, συμπεριλαμβανομένου του Ubuntu, ενώ το U-Boot και το Barebox χρησιμοποιούνται συνήθως σε συσκευές ενσωματωμένων και IoT.

Η Microsoft ανακάλυψε έντεκα τρωτά σημεία στο GRUB2, συμπεριλαμβανομένου του ακέραιου και buffer ξεχειλίζει σε αναλυτές συστήματος αρχείων, ελαττώματα εντολών και ένα πλευρικό καναλιού σε κρυπτογραφική σύγκριση.

Επιπλέον, ανακαλύφθηκαν 9 buffer υπερχείλιση στην ανάλυση Squashfs, EXT4, CRAMFS, JFFS2 και Symlinks σε U-Boot και Barebox, τα οποία απαιτούν φυσική πρόσβαση για εκμετάλλευση.

Οι πρόσφατα ανακαλυφθείσες συσκευές επιπτώσεων των ελαττωμάτων που βασίζονται στην ασφαλή εκκίνηση της UEFI και εάν πληρούνται οι κατάλληλες συνθήκες, οι επιτιθέμενοι μπορούν να παρακάμψουν την προστασία της ασφάλειας για να εκτελέσουν αυθαίρετο κώδικα στη συσκευή.

Ενώ η εκμετάλλευση αυτών των ελαττωμάτων θα χρειαζόταν πιθανώς τοπική πρόσβαση σε συσκευές, προηγούμενες επιθέσεις bootkit όπως το Blacklotus το πέτυχαν αυτό μέσω λοιμώξεων κακόβουλου λογισμικού.

“Ενώ οι ηθοποιοί απειλών θα απαιτούσαν πιθανώς την πρόσβαση σε φυσικές συσκευές για να εκμεταλλευτούν τις ευπάθειες U-Boot ή Barebox, στην περίπτωση του Grub2, τα τρωτά σημεία θα μπορούσαν να εκμεταλλευτούν περαιτέρω για να παρακάμψουν την ασφαλή εκκίνηση και να εγκαταστήσουν μυστικά bootkits ή ενδεχομένως να παρακάμψουν άλλους μηχανισμούς ασφαλείας, όπως το Bitlocker”, εξηγεί η Microsoft.

“Οι συνέπειες της εγκατάστασης τέτοιων bootkits είναι σημαντικές, καθώς αυτό μπορεί να χορηγήσει ηθοποιούς απειλής πλήρη έλεγχο της συσκευής, επιτρέποντάς τους να ελέγχουν τη διαδικασία εκκίνησης και το λειτουργικό σύστημα, να συμβιβαστούν πρόσθετες συσκευές στο δίκτυο και να ακολουθήσουν άλλες κακόβουλες δραστηριότητες”.

“Επιπλέον, θα μπορούσε να οδηγήσει σε επίμονο κακόβουλο λογισμικό που παραμένει άθικτο ακόμη και μετά από επανεγκατάσταση του λειτουργικού συστήματος ή αντικατάσταση σκληρού δίσκου”.

Παρακάτω είναι μια σύνοψη των ελαττωμάτων που αποκαλύφθηκε η Microsoft στο Grub2:

- CVE-2024-56737 -Υπερχείλιση buffer σε στήριξη συστήματος αρχείων HFS λόγω μη ασφαλούς strcpy σε μη μηδενική συμβολοσειρά

- CVE-2024-56738 -Επίθεση πλευρικής καναλιού σε συνάρτηση κρυπτογραφικής σύγκρισης (grub_crypto_memcmp όχι σταθερός χρόνος)

- CVE-2025-0677 – Η υπερχείλιση ακέραιων ακέραιων συνδέσμων στο UFS Symbolic Link Handling οδηγεί σε υπερχείλιση buffer

- CVE-2025-0678 – Η υπερχείλιση ακέραιου ακέραιου αρχείου στο Squash4 Reading Reading over overflow buffer

- CVE-2025-0684 – Η υπερχείλιση ακέραιων ακέραιων στο reiserfs συμβολικό χειρισμό συνδέσμων οδηγεί σε υπερχείλιση buffer

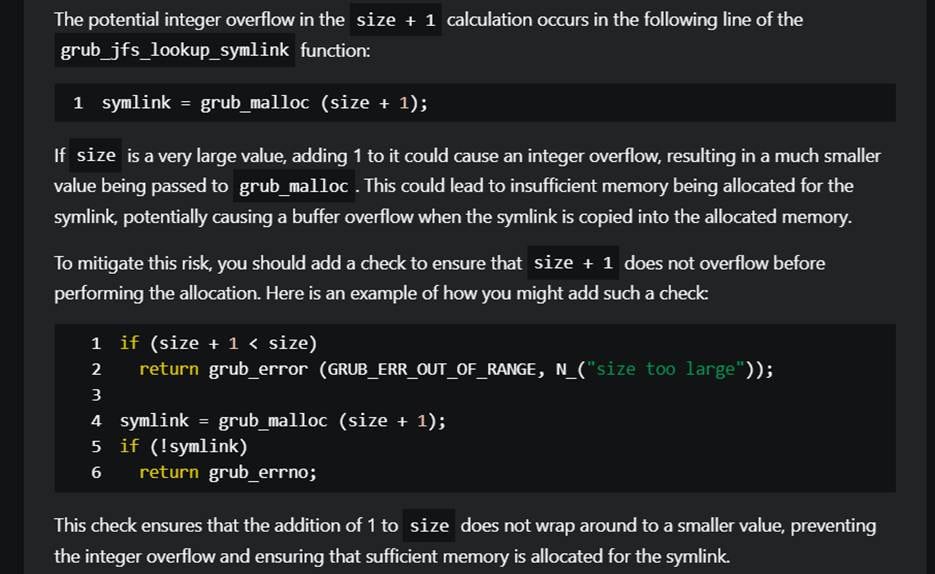

- CVE-2025-0685 – Η υπερχείλιση ακέραιων ακέραιων στο JFS Symbolic Link Handling οδηγεί σε υπερχείλιση buffer

- CVE-2025-0686 – Η υπερχείλιση ακέραιου ακέραιου συστήματος στο ROMFS Symbolic Link Handling οδηγεί σε υπερχείλιση buffer

- CVE-2025-0689 -εκτός ορίων που διαβάζονται στην επεξεργασία μπλοκ UDF

- CVE-2025-0690 -Υπογεγραμμένη υπερχείλιση ακέραιων ακέραιων και εκτός ορίων Γράψτε στην εντολή ανάγνωσης (χειριστή εισόδου πληκτρολογίου)

- CVE-2025-1118 – Η εντολή DUMP επιτρέπει την ανάγνωση αυθαίρετης μνήμης (πρέπει να απενεργοποιείται στην παραγωγή)

- CVE-2025-1125 – Η υπερχείλιση ακέραιων ακέραιων σε HFS συμπιεσμένο αρχείο ανοικτή αιτίες Buffer Overflow

Όλες οι παραπάνω ατέλειες έχουν βαθμολογημένη μεσαία σοβαρότητα, εκτός από το CVE-2025-0678, το οποίο έχει βαθμολογηθεί “υψηλή” (CVSS V3.1 βαθμολογία: 7.8).

Η Microsoft αναφέρει ότι ο Copilot ασφαλείας επιταχύνει δραματικά τη διαδικασία ανακάλυψης ευπάθειας σε ένα μεγάλο και σύνθετο κώδικα, όπως το GRUB2, εξοικονομώντας περίπου 1 εβδομάδα του χρόνου που θα απαιτούνται για χειροκίνητη ανάλυση.

Πηγή: Microsoft

Όχι μόνο το εργαλείο AI αναγνώρισε τις προηγούμενες ατέλειες, αλλά παρείχε επίσης στοχοθετημένες συστάσεις μετριασμού που θα μπορούσαν να παράσχουν δείκτες και να επιταχύνουν την έκδοση μπαλώματα ασφαλείας, ειδικά σε έργα ανοικτού κώδικα που υποστηρίζονται από εθελοντές συνεισφέροντες και μικρές ομάδες πυρήνα.

Χρησιμοποιώντας τα ευρήματα στην ανάλυση, η Microsoft λέει ότι ο Copilot ασφαλείας βρήκε παρόμοια σφάλματα σε έργα που χρησιμοποιούν κοινό κώδικα με το GRUB2, όπως το U-Boot και το Barebox.

Το Grub2, το U-Boot και το Barebox κυκλοφόρησαν Ενημερώσεις ασφαλείας Για τα τρωτά σημεία τον Φεβρουάριο του 2025, οπότε η ενημέρωση των τελευταίων εκδόσεων θα πρέπει να μετριάσει τα ελαττώματα.

VIA: bleepingcomputer.com