Ένα χαρακτηριστικό που πάντα εκτιμούσα είναι η άνεση που προσφέρει το “Google Fast Pair.» Είναι μια “μαγική” εμπειρία να ανοίγεις απλά μια θήκη και να βλέπεις το “Xiaomi Pad 8“ή “Xiaomi 17Συνδυάστε αμέσως με τα ακουστικά μου. Ωστόσο, μόλις έπεσε μια τεράστια βόμβα ασφαλείας με μνημειώδεις συνέπειες που σχετίζονται με αυτό το βολικό χαρακτηριστικό. Αυτό που γίνεται γνωστό εδώ είναι η ευπάθεια που ανακαλύφθηκε πρόσφατα, γνωστή ως WhisperPair που μπορεί να εκμεταλλευτεί ένας εισβολέας για να παραβιάσει σιωπηλά τα ασύρματα ακουστικά σας σε λιγότερο από 15 δευτερόλεπτα, κάτι που στη συνέχεια επιτρέπει στον εισβολέα να ακούει τις προσωπικές σας συνομιλίες ή να παρακολουθεί τη φυσική τοποθεσία σας σε πραγματικό χρόνο.

Περίληψη: Pair Crisis

- Η Απειλή: Οι εισβολείς μπορούν να παρακάμψουν την ασφάλεια σύζευξης συσκευών με βάση το Google Fast Pair λογική.

- Εμπορικές επωνυμίες που επηρεάζονται: Μεγάλες μάρκες όπως Sony, Xiaomi, JBL και Logitech περιλαμβάνονται επίσης.

- Ο κίνδυνος: Αθόρυβη αεροπειρατεία ήχου, χρήση μικροφώνου για κατασκοπεία και παρακολούθηση τοποθεσίας Google Find Hub.

- Η Διόρθωση: Είναι επιτακτική ανάγκη να ενημερώσετε μη αυτόματα το υλικολογισμικό χρησιμοποιώντας την εφαρμογή που παρέχεται από τον κατασκευαστή της συσκευής σας.

Πώς λειτουργεί στην πραγματικότητα το WhisperPair Hijack;

«Η καρδιά του προβλήματος βρίσκεται στον τρόπο που ορισμένοι από αυτούς τους κατασκευαστές επέλεξαν να εφαρμόσουν το Γρήγορο ζευγάρι πρωτόκολλο. Μια συσκευή δεν θα πρέπει να μπορεί να δημιουργήσει νέες συνδέσεις εκτός εάν την έχετε μετατρέψει χειροκίνητα σε “Λειτουργία σύζευξης”. Αλλά η ομάδα ανακάλυψε ότι πολλές συσκευές ναυαρχίδα δεν το τιμούν αυτό.” Με ένα φτηνό αντίγραφο του “Raspberry Pi”, ένας εισβολέας από 14 μέτρα μακριά μπορεί να μιμηθεί τη συσκευή “Seeker”. Σε λίγα δευτερόλεπτα, ο εισβολέας θα είναι σε θέση να αναγκάσει τη σύνδεση με το “Xiaomi Band 9” ή τα ακουστικά σας όταν τα χρησιμοποιείτε ενεργά. Στη συνέχεια θα μπορούν να αναπαράγουν περιεχόμενο ήχου. Ωστόσο, το κρίσιμο σημείο είναι ότι ο εισβολέας θα μπορεί να ενεργοποιήσει το μικρόφωνο.

Παρακολουθείται η τοποθεσία σας;

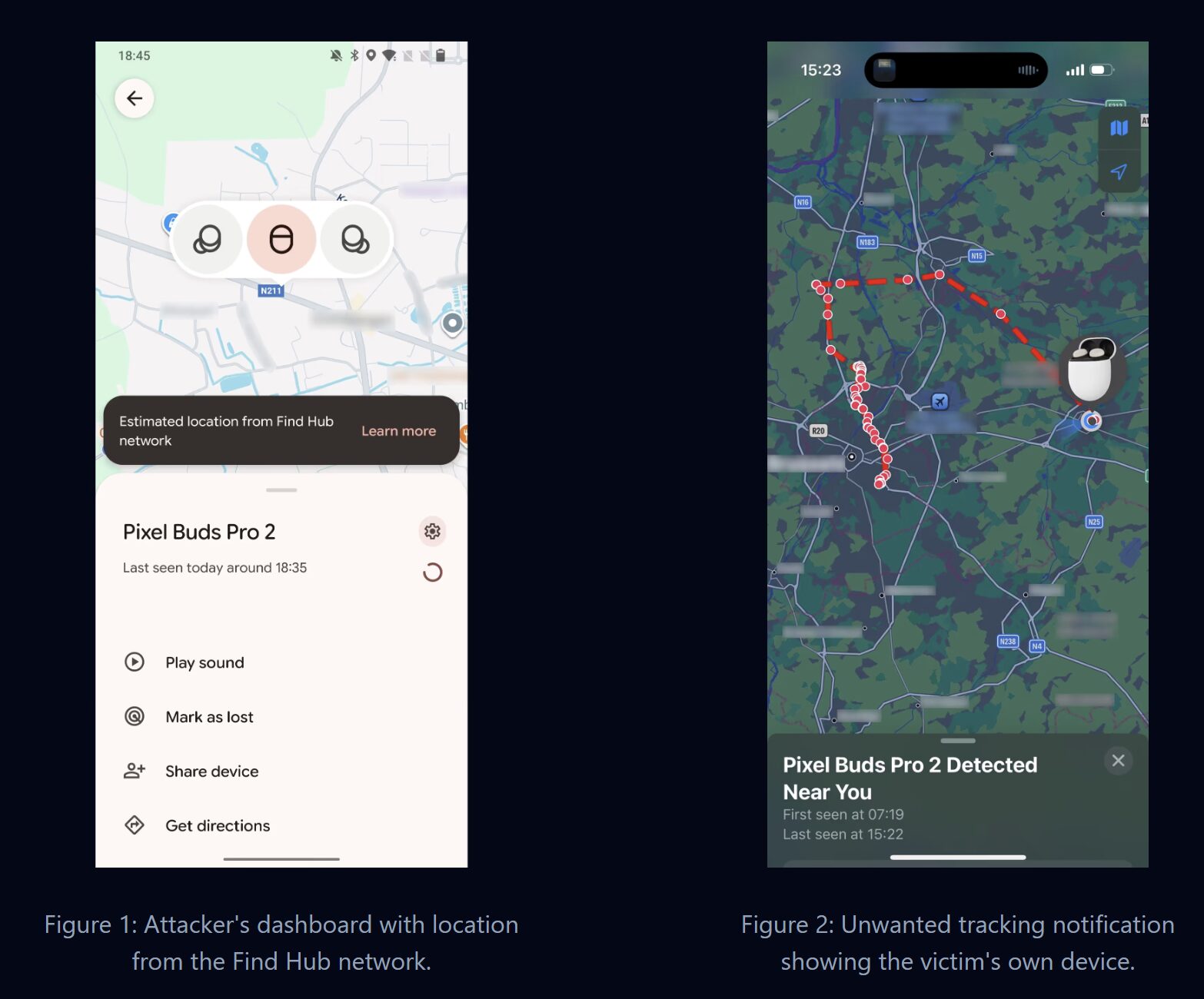

Ωστόσο, ένα από τα χειρότερα μέρη αυτής της ευπάθειας είναι το “Covert Account Binding”. Εάν τα ακουστικά σας δεν έχουν ακόμη συνδεθεί σε λογαριασμό Google—το οποίο είναι πολύ πιθανό σενάριο εάν είστε iPhone χρήστης και ιδιοκτήτης α Sony ή JBL συσκευή—ο χάκερ μπορεί να «διεκδικήσει» τη συσκευή. Μπορούν να παρακολουθούν την τοποθεσία σας συνδέοντας τα ακουστικά σας στον δικό τους λογαριασμό και να τα χρησιμοποιούν Find Hub της Google (γνωστό και ως Find My Device) για να παρακολουθείτε την τοποθεσία σας. Έχουν αναφερθεί περιπτώσεις Reddit όπου οι άνθρωποι έχουν λάβει ειδοποιήσεις για το “Unknown Tracker”, θεωρώντας ότι πρόκειται για σφάλμα στο σύστημα, ενώ στην πραγματικότητα, επέτρεπε σε έναν stalker να παρακολουθεί την τοποθεσία του.

Ποιες συσκευές κινδυνεύουν;

Οι 17 συσκευές που έχουν δοκιμαστεί περιλαμβάνουν μερικά από τα πιο δημοφιλή διαθέσιμα μοντέλα. Αν και Google έχει ήδη εκδώσει μια επιδιόρθωση για τους Pixel Budsάλλοι κατασκευαστές όπως π.χ Xiaomi και JBL εκδίδουν διορθώσεις ΟΤΑ.

Τι ακολουθεί: Πώς να προστατεύσετε τον εαυτό σας;

Δεν μπορείτε απλώς να απενεργοποιήσετε Γρήγορο ζευγάρι υποστήριξη στα περισσότερα αξεσουάρ. Αυτό είναι βαθιά ενσωματωμένο στο υλικολογισμικό. Η μόνη σας επιλογή είναι μια ενημέρωση υλικολογισμικού. Ανοίξτε την εφαρμογή σας, είτε είναι Σύνδεση ακουστικών Sony, Ακουστικά JBLή Ακουστικά Xiaomiγια να ελέγξετε αν υπάρχει ενημέρωση υλικολογισμικού.