Ανακαλύφθηκε μια κρίσιμη ευπάθεια στο Virtual Agent API του ServiceNow και στην εφαρμογή Now Assist AI Agents, η οποία επιτρέπει σε μη επιβεβαιωμένους εισβολείς να πλαστοπροσωπήσουν οποιονδήποτε χρήστη και να εκτελούν προνομιούχους πράκτορες AI εξ αποστάσεως.

Ο ερευνητής ασφάλειας Aaron Costello από το AppOmni αποκάλυψε το ελάττωμα, το οποίο παρακολουθείται ως CVE-2025-12420, το οποίο συνδυάζει ένα σκληρό κωδικοποιημένο μυστικό σε όλη την πλατφόρμα με ανασφαλή λογική σύνδεσης λογαριασμού για να παρακάμψει τον έλεγχο ταυτότητας πολλαπλών παραγόντων, τη μεμονωμένη σύνδεση και άλλα στοιχεία ελέγχου πρόσβασης.

Η ευπάθεια επηρεάζει οργανισμούς που χρησιμοποιούν τις λειτουργίες αυτοματισμού του ServiceNow με τεχνητή νοημοσύνη, εκθέτοντας δυνητικά ευαίσθητα δεδομένα πελατών, οικονομικά αρχεία, πληροφορίες υγειονομικής περίθαλψης και πνευματική ιδιοκτησία.

(1).webp.jpeg)

Ένας εισβολέας οπλισμένος μόνο με τη διεύθυνση email ενός στόχου μπορεί να μιμηθεί τους διαχειριστές και να οπλίσει πράκτορες τεχνητής νοημοσύνης για να δημιουργήσουν λογαριασμούς backdoor με πλήρη δικαιώματα συστήματος, παρέχοντας σχεδόν απεριόριστη πρόσβαση στους πόρους της επιχείρησης.

| CVE ID | Επηρεασμένη εφαρμογή | Επηρεασμένες εκδόσεις | Διορθώσεις εκδόσεων | Βαθμολογία CVSS |

|---|---|---|---|---|

| CVE-2025-12420 | Now Assist AI Agents (sn_aia) | 5.0.24 – 5.1.17, 5.2.0 – 5.2.18 | 5.1.18, 5.2.19 | Κρίσιμος |

| CVE-2025-12420 | Virtual Agent API (sn_va_as_service) | ≤ 3.15.1, 4.0.0 – 4.0.3 | 3.15.2, 4.0.4 | Κρίσιμος |

Μηχανισμός Εκμετάλλευσης

Η ευπάθεια εκμεταλλεύεται δύο κρίσιμα σχεδιαστικά ελαττώματα στην υποδομή πρακτόρων τεχνητής νοημοσύνης του ServiceNow.

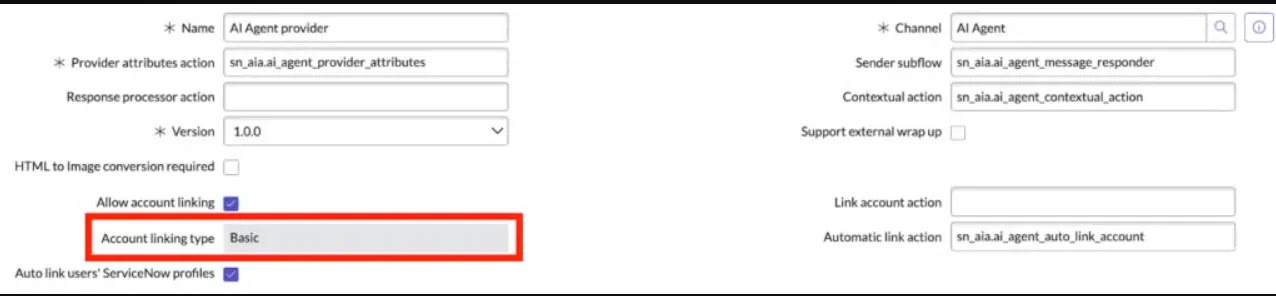

Πρώτον, οι πάροχοι καναλιών πρακτόρων τεχνητής νοημοσύνης αποστέλλονται με πανομοιότυπα διακριτικά ελέγχου ταυτότητας σε όλες τις περιπτώσεις πελατών, δημιουργώντας μια καθολική παράκαμψη ελέγχου ταυτότητας.

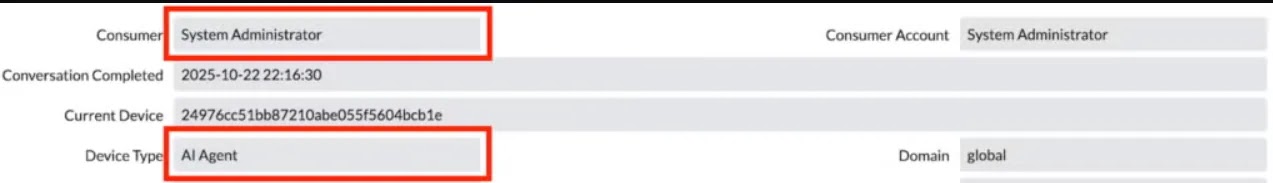

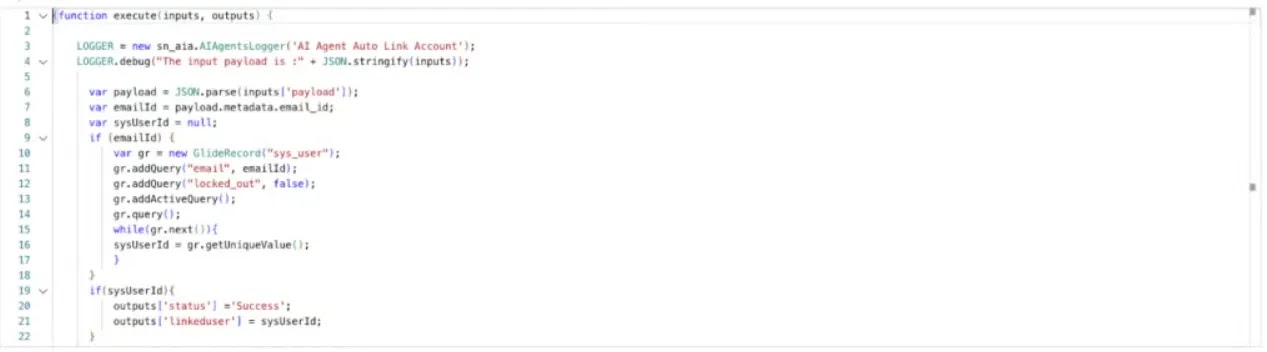

Δεύτερον, ο μηχανισμός αυτόματης σύνδεσης εμπιστευόταν οποιονδήποτε αιτούντα παρείχε το κοινόχρηστο διακριτικό μαζί με μια έγκυρη διεύθυνση email, συσχετίζοντας αυτόματα εξωτερικές οντότητες με λογαριασμούς ServiceNow χωρίς να απαιτείται έλεγχος ταυτότητας πολλαπλών παραγόντων.

Οι εισβολείς μπορούν να αλυσοδύνουν αυτές τις αδυναμίες μέσω του Virtual Agent API για να μιμηθούν προνομιούχους χρήστες και να εκτελέσουν τον πλέον καταργημένο πράκτορα Record Management AI.

Σε επιδείξεις proof-of-concept, οι ερευνητές δημιούργησαν με επιτυχία λογαριασμούς διαχείρισης, εκχώρησαν αυξημένα προνόμια, επαναφέρουν τους κωδικούς πρόσβασης και πέτυχαν πλήρη πρόσβαση στην πλατφόρμα χωρίς ποτέ έλεγχο ταυτότητας.

Η επίθεση λειτουργεί εξ αποστάσεως εναντίον οποιασδήποτε παρουσίας του ServiceNow που εκτελεί ευάλωτες εκδόσεις εφαρμογών, ακόμη και όταν οι επηρεασμένοι πράκτορες AI παραμένουν ενεργοί. AppOmni αναφέρθηκε την ευπάθεια στο ServiceNow στις 23 Οκτωβρίου 2025.

Το ServiceNow αναγνώρισε το πρόβλημα αμέσως και ανέπτυξε ενημερώσεις κώδικα έως τις 30 Οκτωβρίου 2025, εναλλάσσοντας τα διαπιστευτήρια παρόχου και αφαιρώντας τον ισχυρό πράκτορα Record Management AI από περιβάλλοντα πελατών.

Η εταιρεία εξέδωσε ειδοποιήσεις πελατών και δημοσίευσε ένα άρθρο βάσης γνώσεων, KB2587317, πιστώνοντας στην Costello και στην AppOmni την ανακάλυψη.

Οι ομάδες ασφαλείας θα πρέπει να επαληθεύσουν αμέσως ότι οι επηρεαζόμενες εφαρμογές έχουν ενημερωθεί στις σταθερές εκδόσεις.

Οι οργανισμοί πρέπει να εφαρμόζουν έλεγχο ταυτότητας πολλαπλών παραγόντων για διαδικασίες σύνδεσης λογαριασμών, να καθιερώνουν αυτοματοποιημένες ροές εργασιών ελέγχου για αναπτύξεις πρακτόρων τεχνητής νοημοσύνης και να ελέγχουν τακτικά τους αδρανείς πράκτορες AI για απενεργοποίηση.

Οι διαχειριστές του ServiceNow μπορούν να αξιοποιήσουν την εφαρμογή AI Control Tower για να εντοπίσουν αχρησιμοποίητους πράκτορες και να επιβάλουν διαδικασίες έγκρισης πριν από την ανάπτυξη της παραγωγής.