Μια καμπάνια που ανακαλύφθηκε πρόσφατα, την οποία οι ερευνητές αποκαλούν Zoom Stealer, επηρεάζει 2,2 εκατομμύρια χρήστες Chrome, Firefox και Microsoft Edge μέσω 18 επεκτάσεων που συλλέγουν δεδομένα που σχετίζονται με διαδικτυακές συναντήσεις, όπως διευθύνσεις URL, αναγνωριστικά, θέματα, περιγραφές και ενσωματωμένους κωδικούς πρόσβασης.

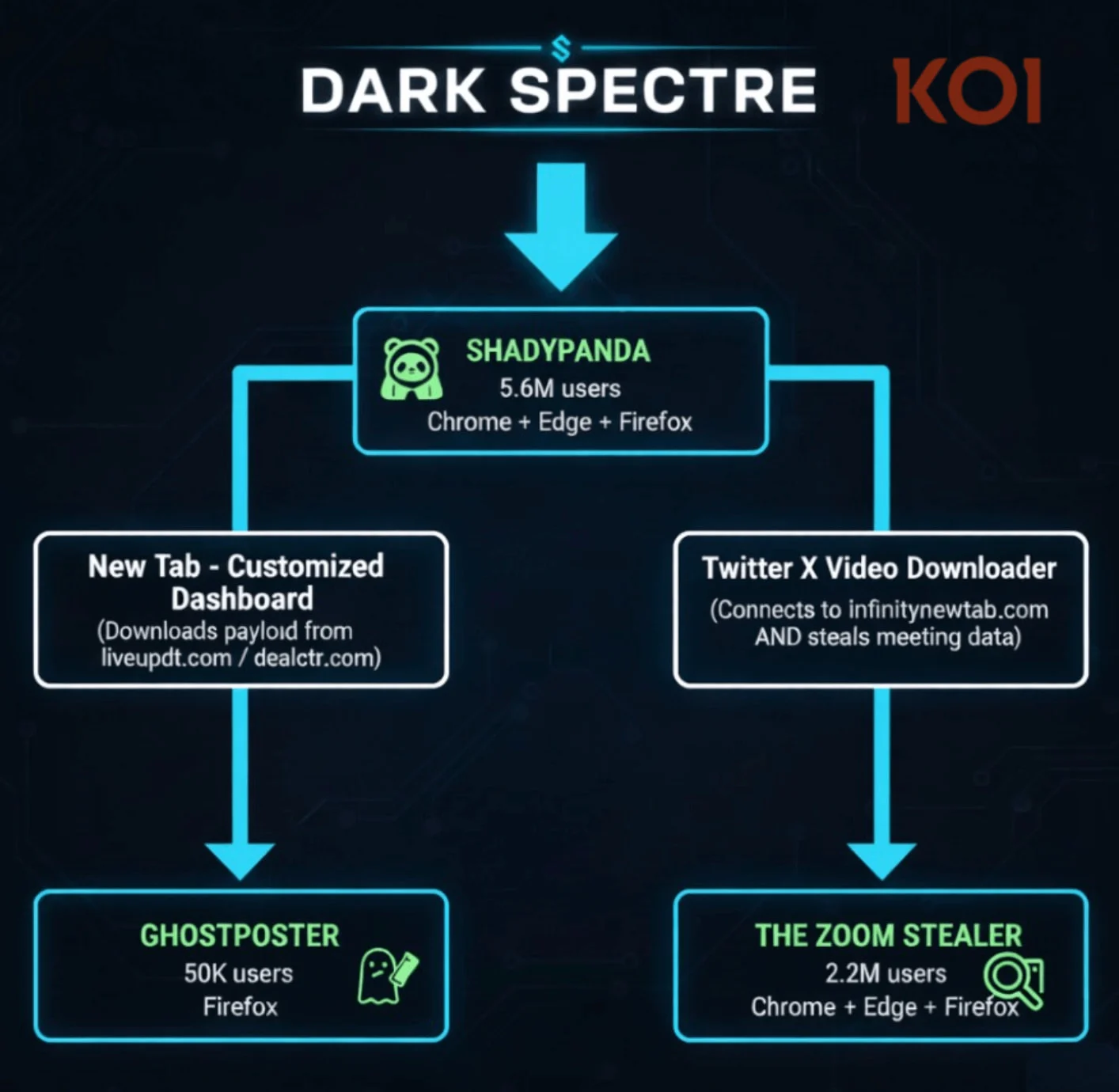

Το Zoom Stealer είναι μία από τις τρεις καμπάνιες επέκτασης προγράμματος περιήγησης που προσέγγισε περισσότερους από 7,8 εκατομμύρια χρήστες σε διάστημα επτά ετών και αποδίδονται σε έναν μεμονωμένο παράγοντα απειλής που παρακολουθείται ως DarkSpectre.

Με βάση τη χρησιμοποιούμενη υποδομή, το DarkSpectre πιστεύεται ότι είναι ο ίδιος παράγοντας απειλής που συνδέεται με την Κίνα πίσω από το προηγουμένως τεκμηριωμένο GhostPoster, το οποίο στόχευε χρήστες Firefox και το ShadyPanda, το οποίο παρέδιδε ωφέλιμα φορτία λογισμικού κατασκοπείας σε χρήστες Chrome και Edge.

Το ShadyPanda παραμένει ενεργό μέσω 9 επεκτάσεων και επιπλέον 85 «sleepers» που δημιουργούν μια βάση χρηστών πριν γίνουν κακόβουλοι μέσω ενημερώσεων, λένε ερευνητές της εταιρείας ασφάλειας εφοδιαστικής αλυσίδας Koi Security.

Πηγή: Koi Security

Αν και η σύνδεση με την Κίνα υπήρχε στο παρελθόν, η απόδοση είναι πλέον σαφέστερη με βάση τους διακομιστές φιλοξενίας στο Alibaba Cloud, τις εγγραφές ICP, τα τεχνουργήματα κώδικα που περιέχουν συμβολοσειρές και σχόλια στην κινεζική γλώσσα, τα μοτίβα δραστηριότητας που ταιριάζουν με την κινεζική ζώνη ώρας και τη στόχευση δημιουργίας εσόδων προσαρμοσμένη στο κινεζικό ηλεκτρονικό εμπόριο.

Ευφυΐα εταιρικής συνάντησης

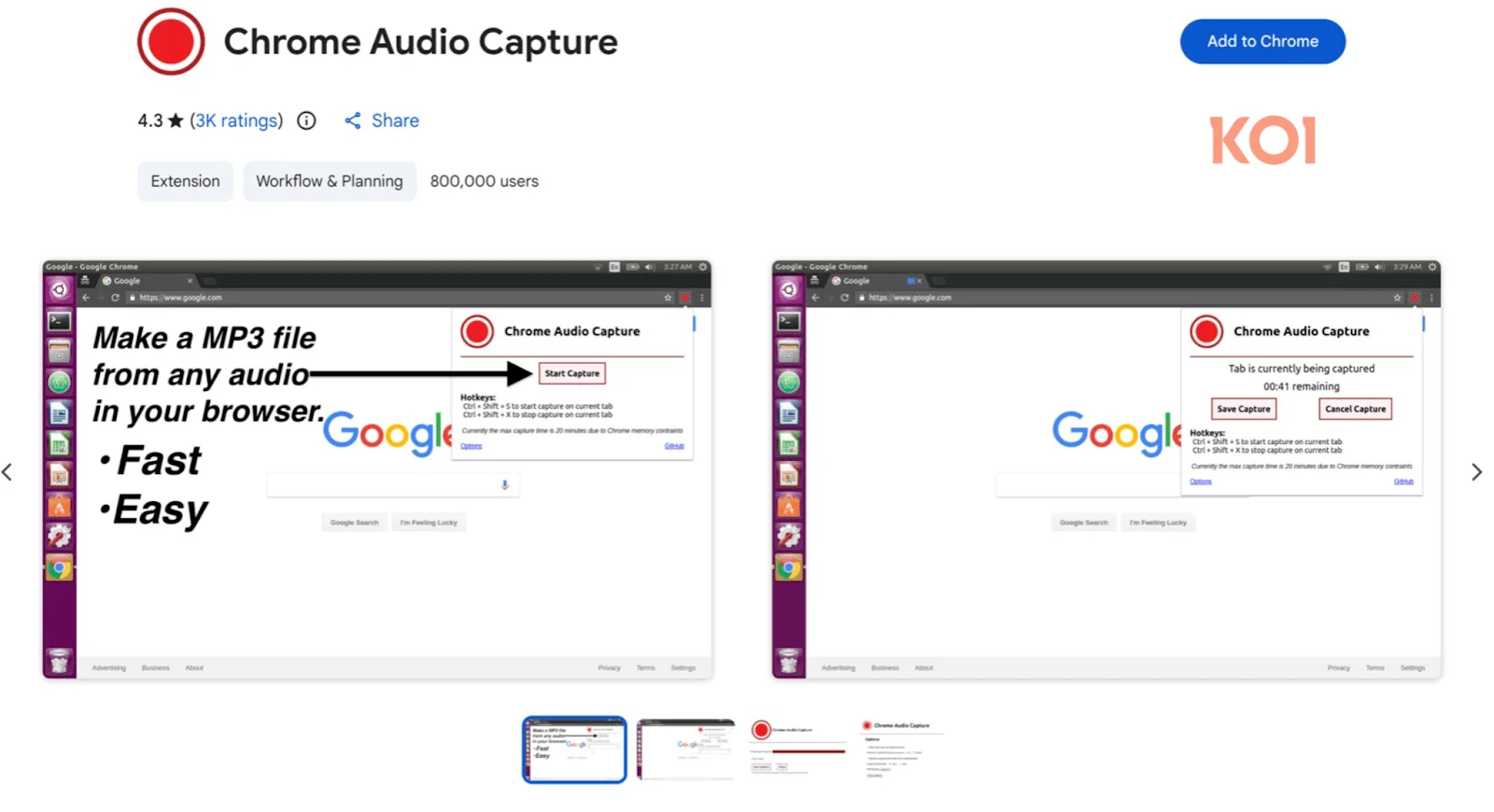

Οι 18 επεκτάσεις στην καμπάνια Zoom Stealer δεν σχετίζονται όλες με συσκέψεις και ορισμένες από αυτές μπορούν να χρησιμοποιηθούν για λήψη βίντεο ή ως βοηθοί εγγραφής: Chrome Audio Capture με 800.000 εγκαταστάσεις και Twitter X Video Downloader. Και τα δύο εξακολουθούν να είναι διαθέσιμα στο Chrome Web Store κατά τη δημοσίευση.

Οι ερευνητές της Koi Security σημειώνουν ότι οι επεκτάσεις είναι όλες λειτουργικές και λειτουργούν όπως διαφημίζονται.

Πηγή: Koi Security

Σύμφωνα με τους ερευνητές, όλες οι επεκτάσεις στην καμπάνια Zoom Stealer ζητούν πρόσβαση σε 28 πλατφόρμες τηλεδιάσκεψης (π.χ. Zoom, Microsoft Teams, Google Meet και Cisco WebEx) και συλλέγουν τα ακόλουθα δεδομένα:

- Διευθύνσεις URL και αναγνωριστικά συσκέψεων, συμπεριλαμβανομένων των ενσωματωμένων κωδικών πρόσβασης

- Κατάσταση εγγραφής, θέματα και προγραμματισμένες ώρες

- Ονόματα ομιλητών και παρουσιαστών, τίτλοι, βιογραφίες και φωτογραφίες προφίλ

- Λογότυπα, γραφικά και μεταδεδομένα συνεδρίας εταιρείας

Αυτά τα δεδομένα εξορύσσονται μέσω συνδέσεων WebSocket και μεταδίδονται στους φορείς απειλών σε πραγματικό χρόνο. Αυτή η δραστηριότητα ενεργοποιείται όταν τα θύματα επισκέπτονται σελίδες εγγραφής διαδικτυακού σεμιναρίου, συμμετέχουν σε συναντήσεις ή πλοηγούνται σε πλατφόρμες διασκέψεων.

Η Koi Security λέει ότι αυτά τα δεδομένα μπορούν να χρησιμοποιηθούν για εταιρική κατασκοπεία και πληροφορίες πωλήσεων, οι οποίες θα μπορούσαν να χρησιμοποιηθούν σε επιθέσεις κοινωνικής μηχανικής ή ακόμα και για την πώληση συνδέσμων συναντήσεων σε ανταγωνιστές.

“Συλλέγοντας συστηματικά συνδέσμους συσκέψεων, λίστες συμμετεχόντων και εταιρική ευφυΐα σε 2,2 εκατομμύρια χρήστες, το DarkSpectre δημιούργησε μια βάση δεδομένων που θα μπορούσε να τροφοδοτήσει μεγάλης κλίμακας λειτουργίες πλαστοπροσωπίας – παρέχοντας στους εισβολείς διαπιστευτήρια για να συμμετάσχουν σε εμπιστευτικές κλήσεις, λίστες συμμετεχόντων για να ξέρουν ποιον να πλαστοπροσωπήσουν και περιβάλλον για να κάνουν αυτές τις πλαστοπροσωπίες όχι πειστικές.” αναφορά από το Koi Security.

Επειδή πολλές από αυτές τις επεκτάσεις λειτουργούσαν ακίνδυνα για παρατεταμένες περιόδους, οι χρήστες θα πρέπει να εξετάσουν προσεκτικά τα δικαιώματα που απαιτούν οι επεκτάσεις και να περιορίσουν τον αριθμό τους στο απαραίτητο ελάχιστο.

Η Koi Security ανέφερε τις προσβλητικές επεκτάσεις, αλλά πολλές εξακολουθούν να υπάρχουν στο Chrome Web Store. Οι ερευνητές δημοσίευσαν την πλήρη λίστα των ενεργών επεκτάσεων DarkSpectre.

Το BleepingComputer επικοινώνησε με το InfinityNewTab και την Google για ένα σχόλιο και θα ενημερώσουμε το άρθρο όταν μάθουμε νέα.

Το σπασμένο IAM δεν είναι απλώς ένα πρόβλημα πληροφορικής – ο αντίκτυπος κυματίζεται σε ολόκληρη την επιχείρησή σας.

Αυτός ο πρακτικός οδηγός καλύπτει γιατί οι παραδοσιακές πρακτικές IAM αποτυγχάνουν να συμβαδίζουν με τις σύγχρονες απαιτήσεις, παραδείγματα για το πώς φαίνεται το “καλό” IAM και μια απλή λίστα ελέγχου για τη δημιουργία μιας επεκτάσιμης στρατηγικής.

VIA: bleepingcomputer.com