Τα ψεύτικα εργαλεία δημιουργίας βίντεο που χρησιμοποιούνται από την AI χρησιμοποιούνται για τη διανομή μιας νέας οικογένειας κακόβουλου λογισμικού που ονομάζεται «Noodlophile», με το πρόσχημα του περιεχομένου των μέσων μαζικής ενημέρωσης.

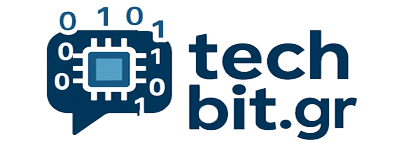

Οι ιστότοποι χρησιμοποιούν δελεαστικά ονόματα όπως το “Machine Dream” και διαφημίζονται σε ομάδες υψηλής ορατότητας στο Facebook, παρουσιάζοντας ως προηγμένα εργαλεία AI που δημιουργούν βίντεο με βάση τα μεταφορτωμένα αρχεία χρήστη.

Παρόλο που η χρήση εργαλείων AI για την παροχή κακόβουλου λογισμικού δεν είναι μια νέα ιδέα και έχει υιοθετηθεί από έμπειρους κυβερνοεγκαταστάσεις, η ανακάλυψη της τελευταίας καμπάνιας από Morphisec Εισάγει ένα νέο infostealer στο μίγμα.

Σύμφωνα με το Morphisec, το Noodlophile πωλείται σε φόρουμ σκοτεινού ιστού, συχνά πακέτο με υπηρεσίες “Get Cookie + Pass”, οπότε είναι μια νέα λειτουργία κακόβουλου λογισμικού-ως υπηρεσίας που συνδέεται με τους βιετναμέζους ομιλητές.

Πηγή: Morphisec

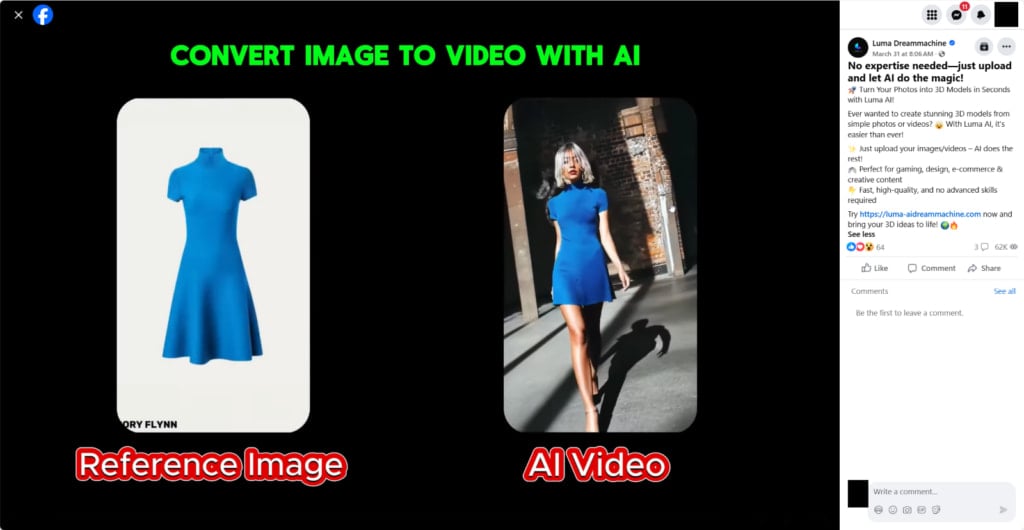

Αλυσίδα μόλυνσης πολλαπλών σταδίων

Μόλις το θύμα επισκέπτεται τον κακόβουλο ιστότοπο και μεταφορτώνει τα αρχεία τους, λαμβάνουν ένα αρχείο ZIP που υποτίθεται ότι περιέχει ένα βίντεο που δημιουργείται από AI.

Αντ ‘αυτού, το φερμουάρ περιέχει ένα παραπλανητικά εκτελέσιμο εκτελέσιμο (Video Dream Machineai.mp4.exe) και ένα κρυφό φάκελο με διάφορα αρχεία που απαιτούνται για τα επόμενα στάδια. Εάν ένας χρήστης των Windows έχει απενεργοποιημένη επεκτάσεις αρχείων (ποτέ δεν το κάνετε αυτό), αυτό με γρήγορη ματιά, θα μοιάζει με ένα αρχείο βίντεο MP4.

“Το File Video Dream Machineai.mp4.exe είναι μια εφαρμογή C ++ που υπογράφηκε χρησιμοποιώντας ένα πιστοποιητικό που δημιουργήθηκε μέσω Winauth”, εξηγεί η Morphisec.

“Παρά το παραπλανητικό του όνομα (που υποδηλώνει ένα βίντεο .MP4), αυτό το δυαδικό είναι στην πραγματικότητα μια επανατοποθετημένη έκδοση του Capcut, ένα νόμιμο εργαλείο επεξεργασίας βίντεο (έκδοση 445.0).

.jpg)

Πηγή: Morphisec

Το διπλό κλικ στο ψεύτικο MP4 θα εκτελέσει μια σειρά από εκτελέσιμα που τελικά θα ξεκινήσουν ένα σενάριο παρτίδας (document.docx/install.bat).

Το σενάριο χρησιμοποιεί το νόμιμο εργαλείο των Windows ‘certutil.exe’ για να αποκωδικοποιήσει και να εξαγάγει ένα αρχείο RAR που προστατεύεται με κωδικό πρόσβασης που έχει κωδικοποιηθεί με βάση το64 που παρουσιάζει ως έγγραφο PDF. Ταυτόχρονα, προσθέτει επίσης ένα νέο κλειδί μητρώου για την επιμονή.

Στη συνέχεια, το σενάριο εκτελεί ‘srchost.exe, το οποίο τρέχει ένα σενάριο Python (Randomuser2025.txt) που έχει ληφθεί από μια hardcoded απομακρυσμένη διεύθυνση διακομιστή, εκτελώντας τελικά τον κλέπτη Noodlophile στη μνήμη.

Εάν ανιχνεύεται το Avast στο συμβιβασμένο σύστημα, το PE Hollowing χρησιμοποιείται για την έγχυση του ωφέλιμου φορτίου σε regasm.exe. Διαφορετικά, η ένεση κελύφους χρησιμοποιείται για εκτέλεση της μνήμης.

Πηγή: Morphisec

Το Noodlophile είναι ένα νέο κακόβουλο λογισμικό κλοπής πληροφοριών που στοχεύει τα δεδομένα που είναι αποθηκευμένα σε προγράμματα περιήγησης ιστού, όπως τα διαπιστευτήρια λογαριασμού, τα cookies περιόδου σύνδεσης, τα μάρκες και τα αρχεία πορτοφολιών κρυπτογράφησης.

“Το Noodlophile Stealer αντιπροσωπεύει μια νέα προσθήκη στο οικοσύστημα κακόβουλου λογισμικού. Προηγουμένως χωρίς έγγραφα σε δημόσιους ιχνηλάτες ή αναφορές για το Morphisec.

Τα κλεμμένα δεδομένα εξαντλούνται μέσω ενός τηλεγράφου BOT, το οποίο χρησιμεύει ως διακομιστής Covert Command and Control (C2), παρέχοντας στους επιτιθέμενους σε πραγματικό χρόνο πρόσβαση σε κλεμμένες πληροφορίες.

Σε ορισμένες περιπτώσεις, το Noodlophile είναι συνδεδεμένο με Xworm, ένα απομακρυσμένο Trojan, δίνοντας στους επιτιθέμενους αυξανόμενες δυνατότητες κλοπής δεδομένων που υπερβαίνουν πολύ πέρα από την παθητική κλοπή που διευκολύνεται από τον κλίση πληροφοριών.

Ο καλύτερος τρόπος για την προστασία από το κακόβουλο λογισμικό είναι να αποφύγετε τη λήψη και την εκτέλεση αρχείων από άγνωστους ιστότοπους.

Πάντα να επαληθεύετε τις επεκτάσεις αρχείων πριν από το άνοιγμα και να σαρώσετε όλα τα αρχεία που κατεβάσουν σε ένα ενημερωμένο εργαλείο AV πριν από την εκτέλεση.

VIA: bleepingcomputer.com