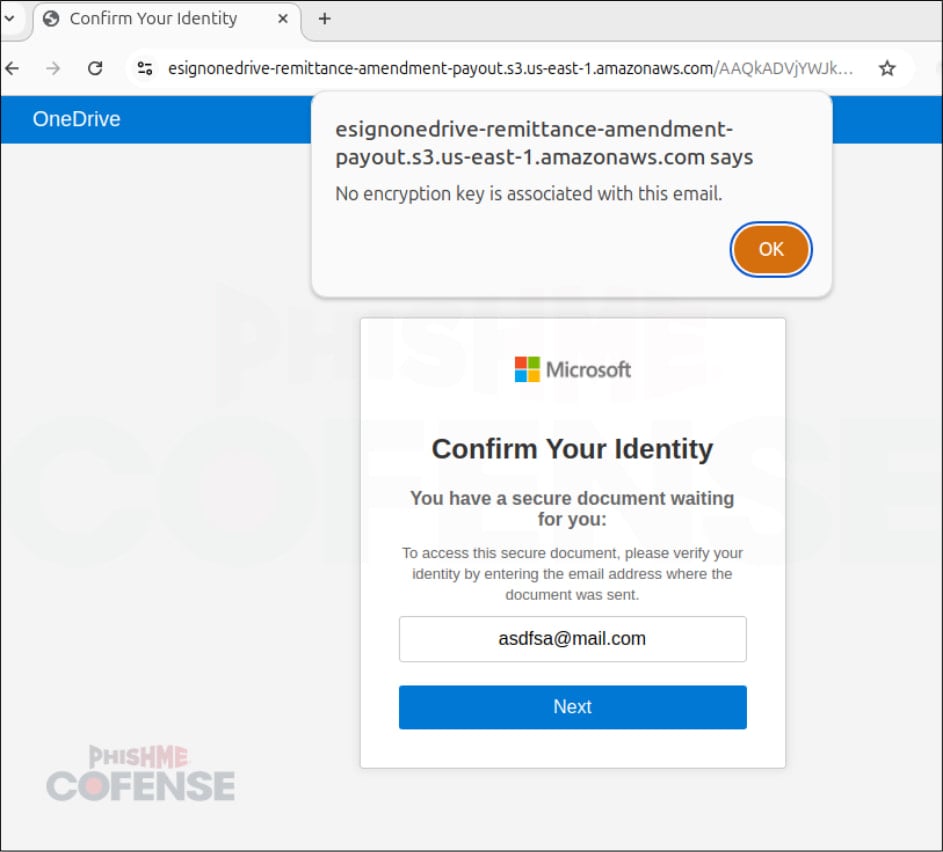

Οι ηθοποιοί του ηλεκτρονικού ψαρέματος χρησιμοποιούν μια νέα τακτική φοροδιαφυγής που ονομάζεται «επικυρωμένο με ακρίβεια phishing» που δείχνει μόνο ψεύτικες φόρμες σύνδεσης όταν ένας χρήστης εισάγει μια διεύθυνση ηλεκτρονικού ταχυδρομείου που οι ηθοποιοί απειλών στοχεύουν ειδικά.

Σε αντίθεση με το παραδοσιακό phishing που στοχεύει μαζικά, αυτή η νέα μέθοδος χρησιμοποιεί επικύρωση ηλεκτρονικού ταχυδρομείου σε πραγματικό χρόνο για να διασφαλίσει ότι το περιεχόμενο του ηλεκτρονικού ψαρέματος παρουσιάζεται μόνο σε προ-επαληθευμένους στόχους υψηλής αξίας.

Παρόλο που δεν είναι υπερβολικά προχωρημένο ή ιδιαίτερα εξελιγμένο, η νέα τακτική αποκλείει όλους τους μη έγκυρους στόχους από τη διαδικασία του ηλεκτρονικού “ψαρέματος”, εμποδίζοντας έτσι την προβολή τους στην επιχείρηση.

Η εταιρεία ασφαλείας ηλεκτρονικού ταχυδρομείου Cofense, η οποία τεκμηρίωσε την άνοδο της υιοθέτησης αυτής της νέας τακτικής, σημείωσε ότι δημιούργησε ένα σημαντικό πρακτικό πρόβλημα γι ‘αυτούς.

Όταν ερευνούν τους ιστότοπους του ηλεκτρονικού “ψαρέματος”, είναι κοινό για τους ερευνητές να εισάγουν ψεύτικες διευθύνσεις ηλεκτρονικού ταχυδρομείου ή υπό τον έλεγχό τους για να χαρτογραφήσουν την εκστρατεία κλοπής διαπιστευτηρίων.

Ωστόσο, με αυτή τη νέα τεχνική, μη έγκυρη ή δοκιμαστική διευθύνσεις ηλεκτρονικού ταχυδρομείου που εισάγονται από τους ερευνητές εμφανίζουν τώρα ένα σφάλμα ή τις ανακατευθύνουν σε καλοήθεις τοποθεσίες. Αυτό επηρεάζει αυτοματοποιημένες ανιχνευτές ασφαλείας και sandboxes που χρησιμοποιούνται στην έρευνα, μειώνοντας τα ποσοστά ανίχνευσης και παρατείνοντας τη διάρκεια ζωής των δραστηριοτήτων του ηλεκτρονικού ψαρέματος.

“Οι ομάδες ασφάλειας στον κυβερνοχώρο παραδοσιακά βασίζονται στην ελεγχόμενη ανάλυση ηλεκτρονικού” ψαρέματος “, υποβάλλοντας ψεύτικα διαπιστευτήρια για να παρατηρήσουν τη συμπεριφορά και την υποδομή του εισβολέα”, εξηγεί ο Cofense.

“Με το ProcisionValidated Phishing, αυτές οι τακτικές καθίστανται αναποτελεσματικές, αφού οποιοδήποτε μη αναγνωρισμένο ηλεκτρονικό ταχυδρομείο απορρίπτεται πριν παραδοθεί το περιεχόμενο του ηλεκτρονικού” ψαρέματος “.

Πηγή: Cofense

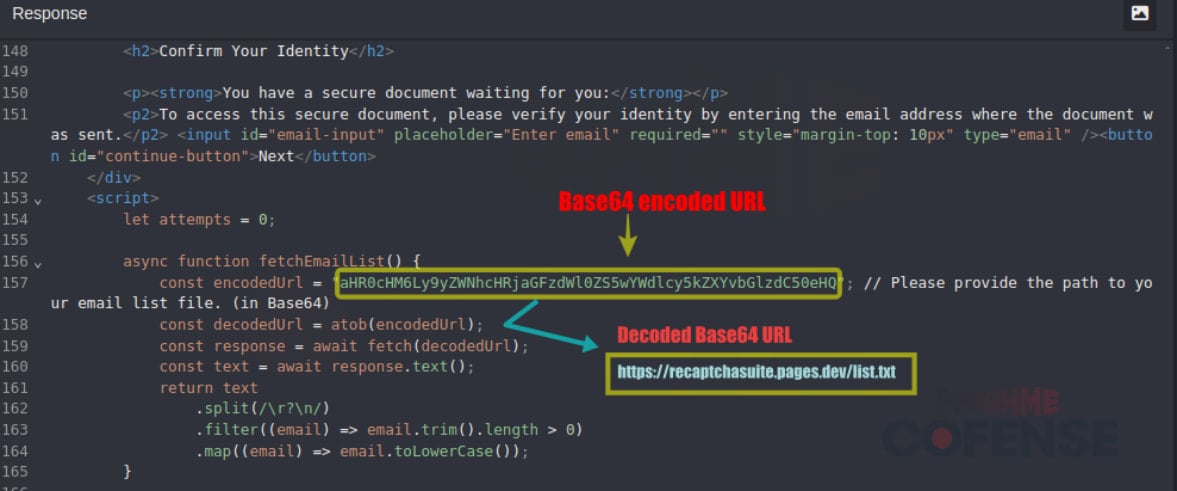

Σύμφωνα με τον Cofense, οι ηθοποιοί απειλών χρησιμοποιούν δύο κύριες τεχνικές για να επιτύχουν επικύρωση ηλεκτρονικού ταχυδρομείου σε πραγματικό χρόνο.

Το πρώτο περιλαμβάνει την κατάχρηση των υπηρεσιών επαλήθευσης ηλεκτρονικού ταχυδρομείου τρίτου μέρους που ενσωματώνονται στο κιτ phishing, το οποίο ελέγχει την εγκυρότητα της διεύθυνσης του θύματος σε πραγματικό χρόνο μέσω κλήσεων API.

Η δεύτερη μέθοδος είναι η ανάπτυξη προσαρμοσμένου JavaScript στη σελίδα ηλεκτρονικού “ψαρέματος”, η οποία πατάει τον διακομιστή του εισβολέα με τον τύπο των θυμάτων της διεύθυνσης ηλεκτρονικού ταχυδρομείου στη σελίδα ηλεκτρονικού “ψαρέματος” για να επιβεβαιώσει εάν βρίσκεται στον προκαταρκτικό κατάλογο.

Πηγή: Cofense

Εάν δεν υπάρχει αντιστοιχία, το θύμα ανακατευθύνεται σε μια αβλαβής τοποθεσία, όπως η Wikipedia.

Ο Cofense εξηγεί ότι η παράκαμψη αυτού απλώς εισάγοντας τη διεύθυνση ηλεκτρονικού ταχυδρομείου του ατόμου που ανέφερε ότι η προσπάθεια του phishing σε αυτά είναι συχνά αδύνατη λόγω των περιορισμών χρήσης που επιβάλλονται από τους πελάτες τους.

Ακόμη και αν τους επιτραπεί να χρησιμοποιήσουν τη διεύθυνση του πραγματικού στόχου, οι αναλυτές σχολιάζουν ότι ορισμένες καμπάνιες προχωρούν ένα βήμα παραπέρα, στέλνοντας έναν κωδικό επικύρωσης ή σύνδεσμο στα εισερχόμενα του θύματος αφού εισέλθουν σε ένα έγκυρο μήνυμα ηλεκτρονικού ταχυδρομείου στη σελίδα “ψαρέματος”.

Για να προχωρήσουν στη διαδικασία του ηλεκτρονικού ψαρέματος, τα θύματα πρέπει να εισέλθουν στον κώδικα που έλαβαν στα εισερχόμενά τους, το οποίο είναι πέρα από την πρόσβαση των αναλυτών ασφαλείας.

Οι συνέπειες αυτού είναι σοβαρές για τα εργαλεία ασφαλείας ηλεκτρονικού ταχυδρομείου, ειδικά εκείνα που βασίζονται σε παραδοσιακές μεθόδους ανίχνευσης, είναι σοβαρές, καθώς είναι πιο πιθανό να μην προειδοποιήσουν τους στόχους των προσπαθειών ηλεκτρονικού “ψαρέματος”.

Καθώς οι εκστρατείες ηλεκτρονικού ψαρέματος υιοθετούν δυναμική επικύρωση εισροών, οι υπερασπιστές πρέπει να υιοθετήσουν νέες στρατηγικές ανίχνευσης που δίνουν έμφαση στη συσχέτιση των δακτυλικών αποτυπωμάτων συμπεριφοράς και της απειλής σε πραγματικό χρόνο για να παραμείνουν μπροστά από τους απειλές.

VIA: bleepingcomputer.com