Ενημερώθηκε με περισσότερες πληροφορίες από την Bitwarden.

Το Bitwarden CLI παραβιάστηκε για λίγο, αφού οι εισβολείς ανέβασαν ένα κακόβουλο πακέτο @bitwarden/cli στο npm που περιείχε ένα ωφέλιμο φορτίο κλοπής διαπιστευτηρίων ικανό να εξαπλωθεί σε άλλα έργα.

Σύμφωνα με αναφορές του Υποδοχή, JFrogκαι OX Securityτο κακόβουλο πακέτο διανεμήθηκε ως έκδοση 2026.4.0 και παρέμεινε διαθέσιμο μεταξύ 5:57 μ.μ. και 7:30 μ.μ. ET στις 22 Απριλίου 2026, προτού αφαιρεθεί.

Η Bitwarden επιβεβαίωσε το περιστατικό, δηλώνοντας ότι η παραβίαση επηρέασε μόνο το κανάλι διανομής npm για το πακέτο CLI npm και μόνο όσους κατέβασαν την κακόβουλη έκδοση.

“Η έρευνα δεν βρήκε στοιχεία που να αποδεικνύουν ότι τα δεδομένα του θησαυροφυλακίου τελικού χρήστη είχαν πρόσβαση ή κινδύνευαν ή ότι τα δεδομένα παραγωγής ή τα συστήματα παραγωγής είχαν παραβιαστεί. Μόλις εντοπιστεί το πρόβλημα, η παραβιασμένη πρόσβαση ανακλήθηκε, η κυκλοφορία κακόβουλου npm καταργήθηκε και τα βήματα αποκατάστασης ξεκίνησαν αμέσως”, ανέφερε η Bitwarden σε δήλωση.

“Το ζήτημα επηρέασε τον μηχανισμό διανομής npm για το CLI κατά τη διάρκεια αυτού του περιορισμένου παραθύρου, όχι την ακεραιότητα της νόμιμης βάσης κωδικών Bitwarden CLI ή των αποθηκευμένων δεδομένων αποθήκευσης.”

Η Bitwarden λέει ότι ανακάλεσε την παραβιασμένη πρόσβαση και κατάργησε την επηρεασμένη έκδοση CLI npm.

Η επίθεση της αλυσίδας εφοδιασμού Bitwarden

Σύμφωνα με το Socket, οι φορείς απειλών φαίνεται να έχουν χρησιμοποιήσει μια παραβιασμένη ενέργεια GitHub στη διοχέτευση CI/CD της Bitwarden για να εισάγουν κακόβουλο κώδικα στο πακέτο CLI npm.

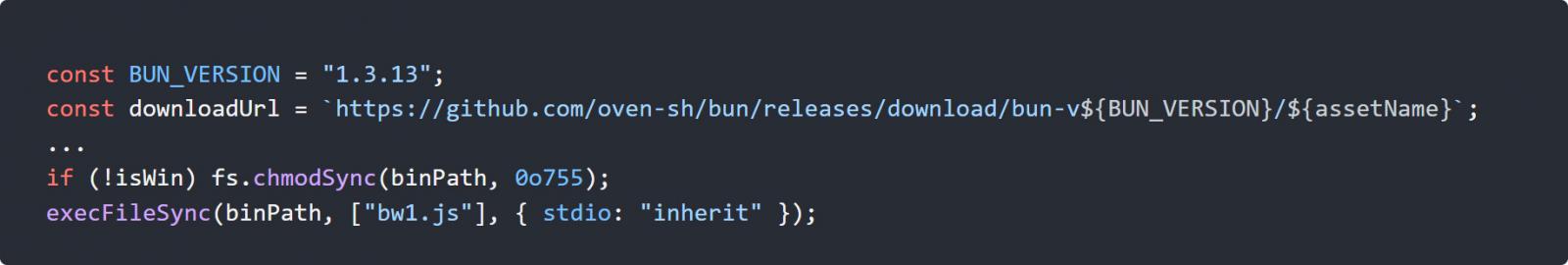

Σύμφωνα με τον JFrog, το πακέτο τροποποιήθηκε έτσι ώστε το σενάριο προεγκατάστασης και το σημείο εισόδου CLI χρησιμοποιούν έναν προσαρμοσμένο φορτωτή με το όνομα bw_setup.jsτο οποίο ελέγχει για το Bun Runtime και, αν δεν υπάρχει, το κατεβάζει.

Στη συνέχεια, το πρόγραμμα φόρτωσης χρησιμοποιεί τον χρόνο εκτέλεσης Bun για να εκκινήσει ένα ασαφή αρχείο JavaScript με όνομα bw1.jsτο οποίο λειτουργεί ως κακόβουλο λογισμικό κλοπής διαπιστευτηρίων.

Πηγή: Jfrog

Μόλις εκτελεστεί, το κακόβουλο λογισμικό συλλέγει ένα ευρύ φάσμα μυστικών από μολυσμένα συστήματα, συμπεριλαμβανομένων των διακριτικών npm, των διακριτικών ελέγχου ταυτότητας GitHub, των κλειδιών SSH και των διαπιστευτηρίων cloud για AWS, Azure και Google Cloud.

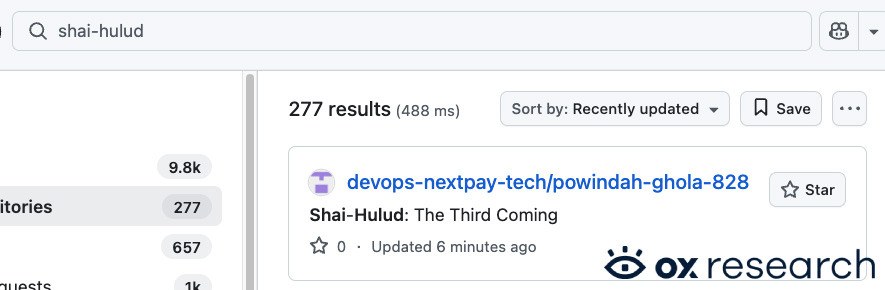

Το κακόβουλο λογισμικό κρυπτογραφεί τα δεδομένα που συλλέγονται χρησιμοποιώντας το AES-256-GCM και τα διεγείρει δημιουργώντας δημόσιες αποθήκες GitHub στον λογαριασμό του θύματος, όπου αποθηκεύονται τα κρυπτογραφημένα δεδομένα.

Η OX Security λέει ότι αυτά τα αποθετήρια που δημιουργήθηκαν περιέχουν τη συμβολοσειρά “Shai-Hulud: The Third Coming”, μια αναφορά σε προηγούμενες επιθέσεις εφοδιαστικής αλυσίδας npm που χρησιμοποιούσαν παρόμοια μέθοδο και συμβολοσειρά κειμένου κατά την εξαγωγή κλεμμένων δεδομένων.

Πηγή: OX Security

Το κακόβουλο λογισμικό διαθέτει επίσης δυνατότητες αυτοδιάδοσης, με την OX Security να αναφέρει ότι μπορεί να χρησιμοποιήσει κλεμμένα διαπιστευτήρια npm για να αναγνωρίσει πακέτα που μπορεί να τροποποιήσει το θύμα και να τα εισάγει με κακόβουλο κώδικα.

Ο Socket παρατήρησε επίσης ότι το ωφέλιμο φορτίο στοχεύει περιβάλλοντα CI/CD και προσπαθεί να συλλέξει μυστικά που μπορούν να επαναχρησιμοποιηθούν για την επέκταση της επίθεσης.

Η επίθεση έρχεται αφότου η Checkmarx αποκάλυψε ένα ξεχωριστό περιστατικό στην αλυσίδα εφοδιασμού χθες που επηρεάζει τις εικόνες KICS Docker, τις ενέργειες GitHub και τις επεκτάσεις προγραμματιστή.

Αν και δεν είναι γνωστό πώς ακριβώς απέκτησαν πρόσβαση οι εισβολείς, ο Bitwarden είπε στο BleepingComputer ότι το περιστατικό συνδέθηκε με την επίθεση της αλυσίδας εφοδιασμού Checkmarx, με ένα παραβιασμένο εργαλείο ανάπτυξης που σχετίζεται με το Checkmarx που επιτρέπει την κατάχρηση της διαδρομής παράδοσης npm για το CLI κατά τη διάρκεια ενός περιορισμένου χρονικού παραθύρου.

Ο Socket είπε στο BleepingComputer ότι υπάρχουν επικαλυπτόμενες ενδείξεις μεταξύ της παραβίασης του Checkmarx και αυτής της επίθεσης.

“Η σύνδεση είναι σε επίπεδο κακόβουλου λογισμικού και υποδομής. Στην περίπτωση Bitwarden, το κακόβουλο ωφέλιμο φορτίο χρησιμοποιεί το ίδιο audit.checkmarx[.]cx/v1/telemetry τελικό σημείο που εμφανίστηκε στο περιστατικό Checkmarx. Χρησιμοποιεί επίσης το ίδιο __decodeScrambled ρουτίνα συσκότισης με τον σπόρο 0x3039και δείχνει το ίδιο γενικό μοτίβο κλοπής διαπιστευτηρίων, διήθησης που βασίζεται στο GitHub και συμπεριφορά διάδοσης της εφοδιαστικής αλυσίδας», είπε ο Socket στο BleepingComputer.

“Αυτή η επικάλυψη ξεπερνά μια επιφανειακή ομοιότητα. Το ωφέλιμο φορτίο Bitwarden περιέχει το ίδιο είδος ενσωματωμένων στοιχείων gzip+base64 που είδαμε στο προηγούμενο κακόβουλο λογισμικό, συμπεριλαμβανομένων εργαλείων για συλλογή διαπιστευτηρίων και κατάχρηση κατάντη.”

Και οι δύο καμπάνιες έχουν συνδεθεί με έναν παράγοντα απειλών γνωστό ως TeamPCP, ο οποίος στο παρελθόν στόχευε πακέτα προγραμματιστών στις μαζικές επιθέσεις της αλυσίδας εφοδιασμού Trivy και LiteLLM.

Οι προγραμματιστές που εγκατέστησαν την επηρεαζόμενη έκδοση θα πρέπει να αντιμετωπίζουν τα συστήματα και τα διαπιστευτήριά τους ως παραβιασμένα και να περιστρέφουν όλα τα εκτεθειμένα διαπιστευτήρια, ειδικά εκείνα που χρησιμοποιούνται για αγωγούς CI/CD, αποθήκευση cloud και περιβάλλοντα προγραμματιστών.

Ενημέρωση 23/4/26: Ενημερώθηκε η ιστορία με πληροφορίες από την Bitwarden που επιβεβαιώνουν ότι το περιστατικό συνδέθηκε με την επίθεση της αλυσίδας εφοδιασμού Checkmarx.

Η τεχνητή νοημοσύνη συνέδεσε τέσσερις ημέρες μηδέν σε ένα exploit που παρέκαμψε τόσο τα sandboxes του renderer όσο και του λειτουργικού συστήματος. Έρχεται ένα κύμα νέων κατορθωμάτων.

VIA: www.bleepingcomputer.com