Ο γίγαντας οικιακής ασφάλειας ADT επιβεβαίωσε μια παραβίαση δεδομένων αφού η ομάδα εκβιαστών ShinyHunters απείλησε να διαρρεύσει κλεμμένα δεδομένα εκτός εάν καταβληθούν λύτρα.

Σε δήλωση που κοινοποιήθηκε σήμερα, η εταιρεία είπε ότι εντόπισε μη εξουσιοδοτημένη πρόσβαση σε δεδομένα πελατών και υποψήφιων πελατών στις 20 Απριλίου, μετά την οποία τερμάτισε την εισβολή και ξεκίνησε έρευνα.

Αυτή η έρευνα διαπίστωσε ότι τα προσωπικά στοιχεία κλάπηκαν κατά τη διάρκεια της παραβίασης.

«Η έρευνα επιβεβαίωσε ότι οι πληροφορίες που εμπλέκονταν περιορίζονταν σε ονόματα, αριθμούς τηλεφώνου και διευθύνσεις», είπε η ADT στο BleepingComputer.

“Σε ένα μικρό ποσοστό περιπτώσεων, συμπεριλήφθηκαν ημερομηνίες γέννησης και τα τελευταία τέσσερα ψηφία των Αριθμών Κοινωνικής Ασφάλισης ή των ΑΦΜ. Ουσιαστικά, δεν έγινε πρόσβαση σε πληροφορίες πληρωμής — συμπεριλαμβανομένων τραπεζικών λογαριασμών ή πιστωτικών καρτών — και τα συστήματα ασφαλείας των πελατών δεν επηρεάστηκαν ή παραβιάστηκαν με οποιονδήποτε τρόπο.”

Η ADT λέει ότι η εισβολή ήταν περιορισμένη και ότι έχει έρθει σε επαφή με όλα τα επηρεαζόμενα άτομα.

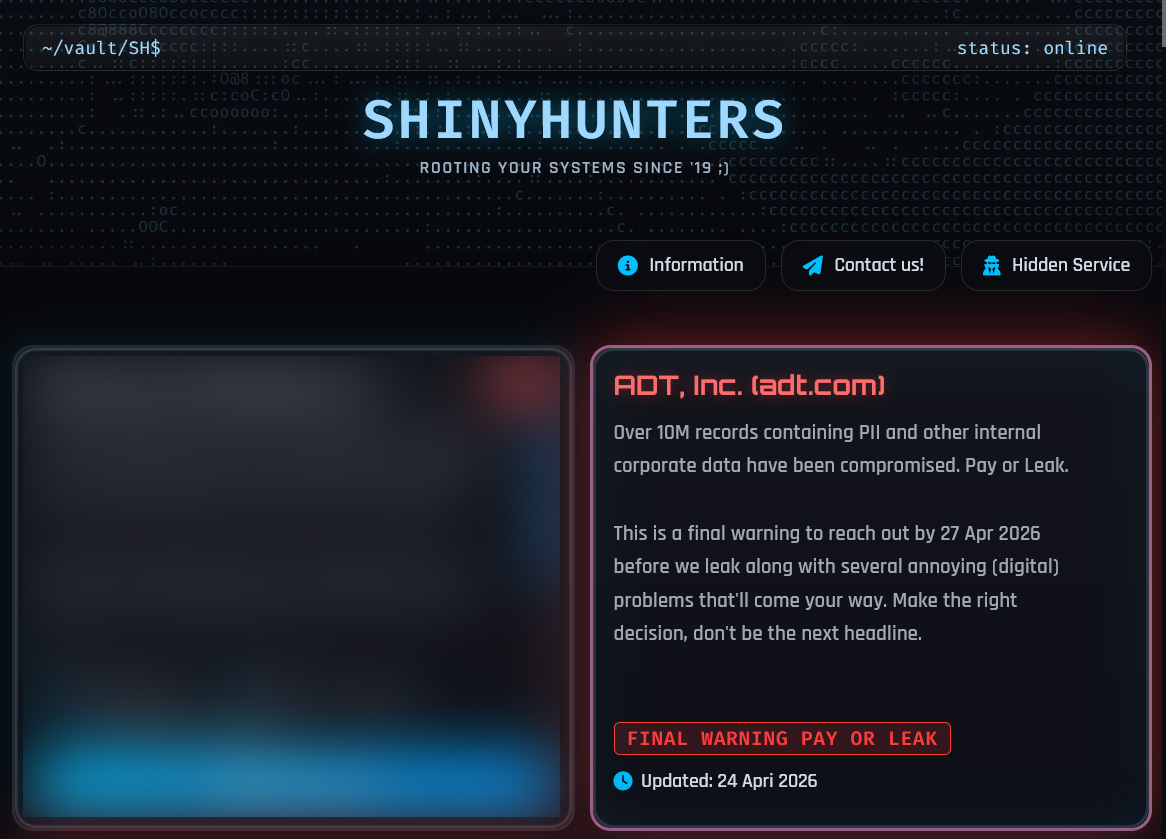

Το ShinyHunters διέρρευσε την καταχώριση ιστότοπου

Αυτή η δήλωση ακολουθεί την καταχώριση της ADT στον ιστότοπο διαρροής δεδομένων ShinyHunters, όπου οι εισβολείς ισχυρίστηκαν ότι είχαν κλέψει 10 εκατομμύρια αρχεία που περιείχαν προσωπικά στοιχεία πελατών.

“Πάνω από 10 εκατομμύρια εγγραφές που περιέχουν PII και άλλα εσωτερικά εταιρικά δεδομένα έχουν παραβιαστεί. Πληρώστε ή Διαρροή”, αναφέρει ο ιστότοπος διαρροής δεδομένων.

“Αυτή είναι μια τελευταία προειδοποίηση για να επικοινωνήσετε μέχρι τις 27 Απριλίου 2026 προτού διαρρεύσουμε μαζί με αρκετά ενοχλητικά (ψηφιακά) προβλήματα που θα σας εμφανιστούν.”

Η ADT δεν επιβεβαίωσε τον όγκο της κλοπής δεδομένων που ισχυρίστηκαν οι επιτιθέμενοι.

Η ShinyHunters είπε στην BleepingComputer ότι φέρεται να παραβίασαν το ADT μέσω μιας επίθεσης φωνητικού ψαρέματος (vishing) που έθεσε σε κίνδυνο τον λογαριασμό Okta single sign-on (SSO) ενός υπαλλήλου. Χρησιμοποιώντας αυτόν τον λογαριασμό, οι παράγοντες της απειλής ισχυρίστηκαν ότι είχαν πρόσβαση και έκλεψαν δεδομένα από το παράδειγμα Salesforce της εταιρείας.

Από πέρυσι, η ομάδα εκβιασμών διεξάγει εκτεταμένες εκστρατείες vishing που στοχεύουν υπαλλήλους και λογαριασμούς Microsoft Entra, Okta και Google SSO των πρακτόρων της BPO.

Αφού αποκτήσουν πρόσβαση σε έναν εταιρικό λογαριασμό SSO, οι φορείς απειλών κλέβουν δεδομένα από συνδεδεμένες εφαρμογές SaaS όπως Salesforce, Microsoft 365, Google Workspace, SAP, Slack, Adobe, Atlassian, Zendesk, Dropbox και πολλές άλλες.

Αυτά τα κλεμμένα δεδομένα χρησιμοποιούνται στη συνέχεια για να εκβιάσουν την εταιρεία να πληρώσει λύτρα, διαφορετικά τα δεδομένα θα διαρρεύσουν.

Η ADT είχε προηγουμένως αποκαλύψει παραβιάσεις δεδομένων τον Αύγουστο και τον Οκτώβριο του 2024 που εξέθεσαν πληροφορίες πελατών και εργαζομένων.

Η τεχνητή νοημοσύνη συνέδεσε τέσσερις ημέρες μηδέν σε ένα exploit που παρέκαμψε τόσο τα sandboxes του renderer όσο και του λειτουργικού συστήματος. Έρχεται ένα κύμα νέων κατορθωμάτων.

Στο Autonomous Validation Summit (12 & 14 Μαΐου), δείτε πώς η αυτόνομη, πλούσια σε περιβάλλον επικύρωση βρίσκει τι είναι εκμεταλλεύσιμο, αποδεικνύει ότι τα στοιχεία ελέγχου ισχύουν και κλείνει τον βρόχο αποκατάστασης.

VIA: www.bleepingcomputer.com