Μια ομάδα απειλών που παρακολουθείται ως UNC6692 χρησιμοποιεί κοινωνική μηχανική για να αναπτύξει μια νέα, προσαρμοσμένη σουίτα κακόβουλου λογισμικού με το όνομα “Snow”, η οποία περιλαμβάνει μια επέκταση προγράμματος περιήγησης, ένα tunneler και μια κερκόπορτα.

Στόχος τους είναι να κλέψουν ευαίσθητα δεδομένα μετά από βαθιά παραβίαση του δικτύου μέσω κλοπής διαπιστευτηρίων και εξαγοράς τομέα.

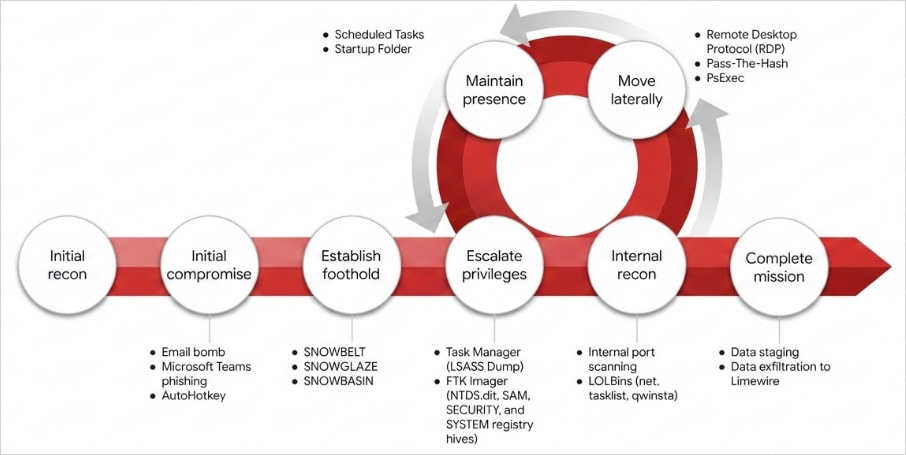

Σύμφωνα με Ερευνητές Mandiant της Googleο εισβολέας χρησιμοποιεί τακτικές «βομβαρδισμού μέσω email» για να δημιουργήσει επείγοντα περιστατικά και, στη συνέχεια, επικοινωνεί με στόχους μέσω του Microsoft Teams, παριστάνοντας τους πράκτορες του γραφείου υποστήριξης πληροφορικής.

Μια πρόσφατη αναφορά της Microsoft τόνισε την αυξανόμενη δημοτικότητα αυτής της τακτικής στον χώρο του εγκλήματος στον κυβερνοχώρο, εξαπατώντας τους χρήστες να παραχωρήσουν στους εισβολείς απομακρυσμένη πρόσβαση μέσω Quick Assist ή άλλων εργαλείων απομακρυσμένης πρόσβασης.

Στην περίπτωση του UNC6692, ζητείται από το θύμα να κάνει κλικ σε έναν σύνδεσμο για να εγκαταστήσει μια ενημέρωση κώδικα που θα αποκλείει τα ανεπιθύμητα μηνύματα ηλεκτρονικού ταχυδρομείου. Στην πραγματικότητα, τα θύματα λαμβάνουν ένα σταγονόμετρο που εκτελεί σενάρια AutoHotkey φορτώνοντας το “SnowBelt”, μια κακόβουλη επέκταση του Chrome.

Πηγή: Google

Η επέκταση εκτελείται σε μια παρουσία του Microsoft Edge χωρίς κεφάλι, έτσι ώστε το θύμα να μην παρατηρεί τίποτα, ενώ οι προγραμματισμένες εργασίες και μια συντόμευση φακέλου εκκίνησης δημιουργούνται επίσης για επιμονή.

Το SnowBelt χρησιμεύει ως μηχανισμός επιμονής και μηχανισμός αναμετάδοσης για εντολές που στέλνει ο χειριστής σε μια κερκόπορτα που βασίζεται σε Python που ονομάζεται SnowBasin.

Οι εντολές παραδίδονται μέσω μιας σήραγγας WebSocket που έχει δημιουργηθεί από ένα εργαλείο σήραγγας που ονομάζεται SnowGlaze, για να κρύψει τις επικοινωνίες μεταξύ του κεντρικού υπολογιστή και της υποδομής εντολών και ελέγχου (C2).

Το SnowGlaze διευκολύνει επίσης τις λειτουργίες διακομιστή μεσολάβησης SOCKS, επιτρέποντας τη δρομολόγηση αυθαίρετης κυκλοφορίας TCP μέσω του μολυσμένου κεντρικού υπολογιστή.

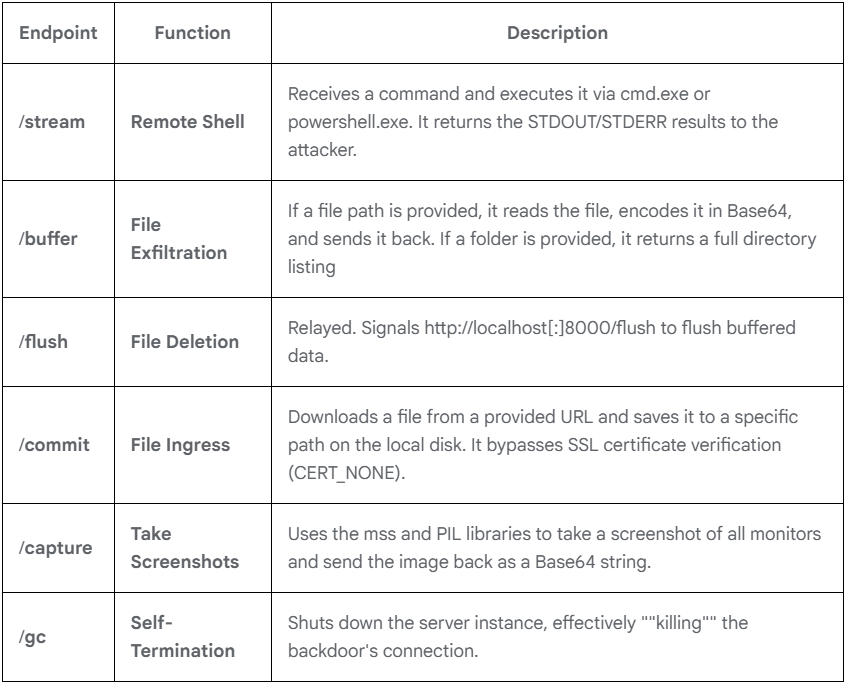

Το SnowBasin εκτελεί έναν τοπικό διακομιστή HTTP και εκτελεί εντολές CMD ή PowerShell που παρέχονται από τον εισβολέα στο μολυσμένο σύστημα, αναμεταδίδοντας τα αποτελέσματα πίσω στον χειριστή μέσω του ίδιου αγωγού.

Το κακόβουλο λογισμικό υποστηρίζει απομακρυσμένη πρόσβαση φλοιού, εξαγωγή δεδομένων, λήψη αρχείων, λήψη στιγμιότυπου οθόνης και βασικές λειτουργίες διαχείρισης αρχείων.

Ο χειριστής μπορεί επίσης να εκδώσει μια εντολή αυτοτερματισμού για να κλείσει την κερκόπορτα στον κεντρικό υπολογιστή.

Πηγή: Google

Η Mandiant ανακάλυψε ότι, μετά τον συμβιβασμό, οι επιτιθέμενοι πραγματοποίησαν εσωτερική αναγνώριση, σάρωση για υπηρεσίες όπως SMB και RDP για να εντοπίσουν πρόσθετους στόχους και στη συνέχεια μετακινήθηκαν πλευρικά στο δίκτυο.

Οι εισβολείς απέρριψαν τη μνήμη LSASS για να εξαγάγουν υλικό διαπιστευτηρίων και χρησιμοποίησαν τεχνικές pass-the-hash για έλεγχο ταυτότητας σε επιπλέον κεντρικούς υπολογιστές, φτάνοντας τελικά σε ελεγκτές τομέα.

Στο τελικό στάδιο της επίθεσης, ο παράγοντας απειλής ανέπτυξε το FTK Imager για να εξαγάγει τη βάση δεδομένων Active Directory, μαζί με τις κυψέλες μητρώου SYSTEM, SAM και SECURITY.

Αυτά τα αρχεία εξήχθησαν από το δίκτυο χρησιμοποιώντας το LimeWire, δίνοντας στους εισβολείς πρόσβαση σε ευαίσθητα δεδομένα διαπιστευτηρίων σε όλο τον τομέα.

Πηγή: Google

Η αναφορά παρέχει εκτενείς δείκτες συμβιβασμού (IoC) και επίσης κανόνες YARA που βοηθούν στην ανίχνευση του συνόλου εργαλείων “Χιόνι”.

Η τεχνητή νοημοσύνη συνέδεσε τέσσερις ημέρες μηδέν σε ένα exploit που παρέκαμψε τόσο τα sandboxes του renderer όσο και του λειτουργικού συστήματος. Έρχεται ένα κύμα νέων κατορθωμάτων.

VIA: www.bleepingcomputer.com