Οι υπηρεσίες κυβερνοασφάλειας στις ΗΠΑ και το Ηνωμένο Βασίλειο προειδοποιούν για ένα προσαρμοσμένο κακόβουλο λογισμικό που ονομάζεται Firestarter και παραμένει σε συσκευές Cisco Firepower και Secure Firewall με λογισμικό Adaptive Security Appliance (ASA) ή Firepower Threat Defense (FTD).

Η κερκόπορτα έχει αποδοθεί σε έναν παράγοντα απειλών που η Cisco Talos παρακολουθεί εσωτερικά ως UAT-4356, γνωστός για τις εκστρατείες κυβερνοκατασκοπείας, συμπεριλαμβανομένου του ArcaneDoor.

Η Υπηρεσία Κυβερνοασφάλειας και Ασφάλειας Υποδομών των ΗΠΑ (CISA) και το Εθνικό Κέντρο Κυβερνοασφάλειας του Ηνωμένου Βασιλείου (NCSC) πιστεύουν ότι ο αντίπαλος απέκτησε αρχική πρόσβαση εκμεταλλευόμενος ένα πρόβλημα εξουσιοδότησης που έλειπε (CVE-2025-20333) ή/και ένα σφάλμα υπερχείλισης buffer (CVE-2025-20362).

Σε ένα περιστατικό σε μια ομοσπονδιακή μη στρατιωτική εκτελεστική υπηρεσία, η CISA παρατήρησε τον παράγοντα απειλών να αναπτύσσει αρχικά το κακόβουλο λογισμικό Line Viper, ένα πρόγραμμα φόρτωσης κελύφους σε λειτουργία χρήστη και στη συνέχεια να χρησιμοποιεί το Firestarter, το οποίο επιτρέπει τη συνεχή πρόσβαση ακόμη και μετά την ενημέρωση κώδικα.

«Η CISA δεν έχει επιβεβαιώσει την ακριβή ημερομηνία της αρχικής εκμετάλλευσης, αλλά αξιολογεί τον συμβιβασμό που συνέβη στις αρχές Σεπτεμβρίου 2025 και πριν ο οργανισμός εφαρμόσει ενημερώσεις κώδικα σύμφωνα με το ED 25-03», η σημειώνει το πρακτορείο σε μια ειδοποίηση.

Το Line Viper χρησιμοποιείται για τη δημιουργία συνεδριών VPN και την πρόσβαση σε όλες τις λεπτομέρειες διαμόρφωσης, συμπεριλαμβανομένων των διαπιστευτηρίων διαχείρισης, των πιστοποιητικών και των ιδιωτικών κλειδιών σε παραβιασμένες συσκευές Firepower.

Στη συνέχεια, το δυαδικό ELF για την κερκόπορτα Firestarter αναπτύσσεται για επιμονή, επιτρέποντας στον παράγοντα απειλής να ανακτήσει την πρόσβαση όταν χρειάζεται.

Από τη στιγμή που το Firestarter ενσωματωθεί στις συσκευές, διατηρεί σταθερότητα στις επανεκκινήσεις, τις ενημερώσεις υλικολογισμικού και τις ενημερώσεις κώδικα ασφαλείας. Επιπλέον, η κερκόπορτα επανεκκινείται αυτόματα εάν τερματιστεί.

Η επιμονή επιτυγχάνεται με τη σύνδεση στο LINA, τη βασική διαδικασία Cisco ASA, και με τη χρήση εργαλείων χειρισμού σήματος που ενεργοποιούν τις ρουτίνες επανεγκατάστασης.

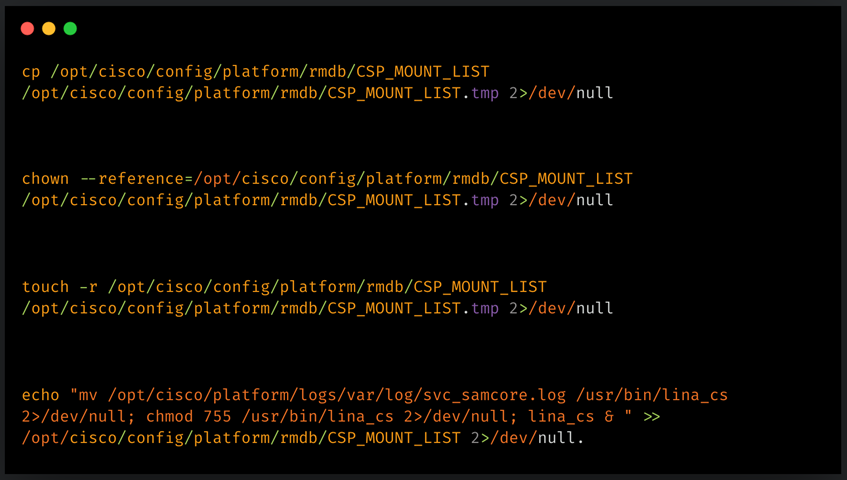

ΕΝΑ κοινή αναφορά ανάλυσης κακόβουλου λογισμικού από τους δύο οργανισμούς κυβερνοασφάλειας εξηγεί ότι το Firestarter τροποποιεί το αρχείο εκκίνησης/προσάρτησης CSP_MOUNT_LIST για να διασφαλίσει την εκτέλεση κατά την εκκίνηση, αποθηκεύει ένα αντίγραφο του εαυτού του στο /opt/cisco/platform/logs/var/log/svc_samcore.log και το επαναφέρει στο /usr/in/bin/lin στο παρασκήνιο.

Η Cisco Talos δημοσίευσε επίσης την ανάλυσή της για το κακόβουλο λογισμικό, λέγοντας ότι ο μηχανισμός επιμονής ενεργοποιείται όταν λαμβάνεται ένα σήμα τερματισμού διεργασίας, γνωστό και ως χαριτωμένη επανεκκίνηση.

Οι ερευνητές σημείωσαν στο Αναφορά Firestarter ότι η κερκόπορτα χρησιμοποίησε τις παρακάτω εντολές για να ορίσει την επιμονή για τον εαυτό της:

Πηγή: Cisco

Η βασική λειτουργία του εμφυτεύματος είναι να λειτουργεί ως κερκόπορτα για απομακρυσμένη πρόσβαση, ενώ μπορεί επίσης να εκτελέσει κώδικα κελύφους που παρέχεται από τον εισβολέα.

Αυτό γίνεται μέσω ενός μηχανισμού στον οποίο το Firestarter συνδέει το LINA τροποποιώντας έναν χειριστή XML και εισάγοντας κώδικα κελύφους στη μνήμη, δημιουργώντας μια ελεγχόμενη διαδρομή εκτέλεσης.

Αυτός ο κώδικας φλοιού ενεργοποιείται από ένα ειδικά δημιουργημένο αίτημα WebVPN, το οποίο, μετά την επικύρωση ενός κωδικοποιημένου αναγνωριστικού, φορτώνει και εκτελεί ωφέλιμα φορτία που παρέχονται από τον εισβολέα απευθείας στη μνήμη.

Ωστόσο, η CISA δεν παρείχε λεπτομέρειες σχετικά με τα συγκεκριμένα ωφέλιμα φορτία που παρατηρήθηκαν στις επιθέσεις.

Η Cisco δημοσίευσε α συμβουλευτική για την ασφάλεια σχετικά με το Firestarter που περιέχει μετριασμούς και λύσεις για την αφαίρεση του μηχανισμού επιμονής, καθώς και δείκτες συμβιβασμού για την ανακάλυψη του εμφυτεύματος Firestarter.

Ο πωλητής “συνιστά ανεπιφύλακτα την επαναληπτική εικόνα και την αναβάθμιση της συσκευής χρησιμοποιώντας τις σταθερές εκδόσεις”, η οποία καλύπτει τόσο τις παραβιασμένες όσο και τις μη παραβιασμένες περιπτώσεις.

Για να προσδιορίσουν έναν συμβιβασμό, οι διαχειριστές θα πρέπει να εκτελέσουν τη διαδικασία ‘show kernel | συμπεριλάβετε την εντολή lina_cs. Για οποιαδήποτε προκύπτουσα έξοδο, η συσκευή θα πρέπει να θεωρείται παραβιασμένη.

Εάν δεν είναι δυνατή αυτή τη στιγμή η επαναληπτική απεικόνιση της συσκευής, η Cisco λέει ότι μια ψυχρή επανεκκίνηση (απενεργοποίηση της συσκευής από την τροφοδοσία) αφαιρεί το κακόβουλο λογισμικό. Ωστόσο, αυτή η εναλλακτική δεν συνιστάται, καθώς ενέχει τον κίνδυνο καταστροφής της βάσης δεδομένων ή του δίσκου, που οδηγεί σε προβλήματα εκκίνησης.

Η CISA μοιράστηκε επίσης δύο Κανόνες YARA που μπορεί να ανιχνεύσει την κερκόπορτα του Firestarter όταν εφαρμόζεται σε μια εικόνα δίσκου ή μια ένδειξη πυρήνα από μια συσκευή.

Η τεχνητή νοημοσύνη συνέδεσε τέσσερις ημέρες μηδέν σε ένα exploit που παρέκαμψε τόσο τα sandboxes του renderer όσο και του λειτουργικού συστήματος. Έρχεται ένα κύμα νέων κατορθωμάτων.

VIA: www.bleepingcomputer.com