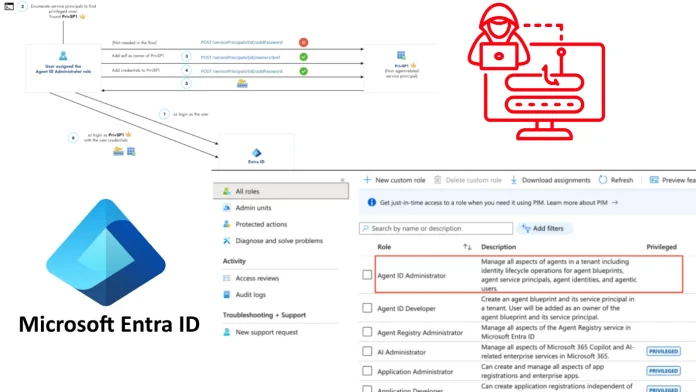

Ένα κρίσιμο θέμα ευπάθειας υπέρβασης εμβέλειας εντοπίστηκε πρόσφατα στην πλατφόρμα Microsoft Entra Agent Identity Platform. Ο νέος ρόλος Διαχειριστή Agent ID επέτρεψε στους λογαριασμούς να παραβιάζουν αυθαίρετες αρχές υπηρεσιών και να κλιμακώνουν τα προνόμια σε ολόκληρο τον μισθωτή.

Η Microsoft έχει επιδιορθώσει πλήρως αυτήν τη συμπεριφορά σε όλα τα περιβάλλοντα cloud από τον Απρίλιο του 2026.

Πώς σπάει το όριο της άδειας

Η πλατφόρμα Microsoft Agent Identity Platform είναι μια δυνατότητα προεπισκόπησης που παρέχει στους πράκτορες τεχνητής νοημοσύνης ταυτότητες χρησιμοποιώντας σχεδιαγράμματα, ταυτότητες πρακτόρων και χρήστες πρακτόρων.

Για τη διαχείριση αυτών των μη ανθρώπινων οντοτήτων, η Microsoft εισήγαγε τον ρόλο Διαχειριστή Agent ID. Σύμφωνα με την τεκμηρίωση της Microsoftαυτός ο ρόλος είχε αυστηρά πεδίο εφαρμογής για τη διαχείριση μόνο αντικειμένων που σχετίζονται με πράκτορες.

.webp)

Ωστόσο, επειδή οι ταυτότητες πρακτόρων είναι χτισμένες πάνω σε τυπικές βασικές αρχές εφαρμογών και υπηρεσιών, προέκυψε ένα κρίσιμο κενό πεδίου εφαρμογής.

Οι ερευνητές του Silverfort διαπίστωσαν ότι ενέργειες όπως η ενημέρωση των κατόχων ταυτότητας πρακτόρων επέτρεψαν στους διαχειριστές να τροποποιήσουν την ιδιοκτησία οποιουδήποτε εντολέα υπηρεσίας στον ενοικιαστή.

Ένας χρήστης με ρόλο διαχειριστή αναγνωριστικού πράκτορα θα μπορούσε να ορίσει τον εαυτό του ως κάτοχο ενός εντελώς άσχετου, υψηλού προνομίου κύριου υπηρεσίας.

Μόλις εδραιωθεί η ιδιοκτησία, ο εισβολέας θα μπορούσε να δημιουργήσει νέα διαπιστευτήρια και να ελέγξει την ταυτότητα ως στοχευμένη εφαρμογή.

Εάν ο παραβιασμένος κύριος υπηρεσίας κατείχε αυξημένους ρόλους καταλόγου ή άδειες API Graph με μεγάλο αντίκτυπο, αυτό το πρωτόγονο εξαγοράς παρείχε μια άμεση διαδρομή για πλήρη παραβίαση του περιβάλλοντος.

.webp)

Οι εισβολείς που εκμεταλλεύονται αυτήν την ευπάθεια θα στόχευαν φυσικά τις πιο ισχυρές μη ανθρώπινες ταυτότητες σε ένα δίκτυο.

Σύμφωνα με την έρευνα του Silverfortοι οργανισμοί θα πρέπει να αναγνωρίζουν προληπτικά τους εντολείς υπηρεσιών με ρόλους καταλόγου σε επίπεδο διαχειριστή και να τους ασφαλίζουν κατάλληλα.

Οι διαχειριστές μπορούν να χρησιμοποιήσουν το Azure CLI μαζί με το jq για να υποβάλουν ερωτήματα στο Microsoft Graph API για αυτές τις ευάλωτες διαμορφώσεις.

Η ακόλουθη δέσμη ενεργειών ανακαλύπτει αρχές υπηρεσιών με προνομιακούς ρόλους καταλόγου.

BASE="https://graph.microsoft.com"

roles="$(az rest -m GET --url "${BASE}/beta/roleManagement/directory/roleDefinitions?\$filter=isPrivileged eq true&\$select=id,displayName" -o json)"

u="${BASE}/beta/roleManagement/directory/roleAssignments?\$expand=principal(\$select=id,displayName)&\$top=999"

{

echo -e "SP_NAME\tSP_ID\tROLE"

echo -e "--------\t------\t----"

while :; do

j="$(az rest -m GET --url "$u" -o json 2>/dev/null)" || break

jq -r --argjson roles "$roles" '

($roles.value | map(select(.displayName|test("Reader";"i")|not) | {key:.id, value:.displayName}) | from_entries) as $r

| .value[]

| select(.principal."@odata.type"=="#microsoft.graph.servicePrincipal")

| select($r[.roleDefinitionId] != null)

| [.principal.displayName, (.principal.id // .principalId), $r[.roleDefinitionId]] | @tsv

' <<<"$j"

u="$(jq -r '."@odata.nextLink"//empty' <<<"$j")"

[[ -z "$u" ]] && break

done | sort -t$'\t' -k1,1

} | column -t -s $'\t'

Η Microsoft αναγνώρισε το πρόβλημα και ανέπτυξε μια ενημέρωση κώδικα που εμποδίζει τον ρόλο διαχειριστή Agent ID να διαχειρίζεται τους κατόχους εντολών υπηρεσιών που δεν είναι αντιπρόσωποι.

Ενώ η άμεση απειλή έχει επιλυθεί, ο υποκείμενος κίνδυνος κατάχρησης κύριας ιδιοκτησίας υπηρεσίας παραμένει μια διαδρομή επίθεσης υψηλής αξίας.

Οι ομάδες ασφαλείας πρέπει να παρακολουθούν ενεργά τα αρχεία καταγραφής ελέγχου τους για επιτυχημένα συμβάντα που περιλαμβάνουν την προσθήκη ιδιοκτητών ή διαπιστευτηρίων στους εντολείς υπηρεσιών.

Επειδή πολλοί ενοικιαστές περιέχουν τουλάχιστον μία προνομιακή αρχή υπηρεσίας, η αντιμετώπιση αυτών των ταυτοτήτων ως κρίσιμης υποδομής είναι απαραίτητη για την αποτροπή μελλοντικών επιθέσεων κλιμάκωσης προνομίων.

VIA: cybersecuritynews.com