Οι περισσότεροι χρήστες του Διαδικτύου είναι εξοικειωμένοι με τις δοκιμές CAPTCHA, τις απλές προκλήσεις όπως η επιλογή φωτεινών σηματοδοτών ή η πληκτρολόγηση παραμορφωμένων γραμμάτων για να επιβεβαιώσουν ότι είναι άνθρωποι.

Αλλά οι εγκληματίες του κυβερνοχώρου έχουν βρει έναν τρόπο να οπλίσουν αυτή τη διαδικασία. Οι χάκερ κατασκευάζουν τώρα ψεύτικες σελίδες CAPTCHA που ξεγελούν τους χρήστες να στέλνουν πληρωμένα διεθνή μηνύματα κειμένου, χρεώνοντας αθόρυβα τους λογαριασμούς του τηλεφώνου τους.

Αυτή η απειλή συνδέεται με ένα σύστημα τηλεπικοινωνιακής απάτης που ονομάζεται International Revenue Share Fraud ή IRSF, το οποίο είναι ενεργό τουλάχιστον από τον Ιούνιο του 2020.

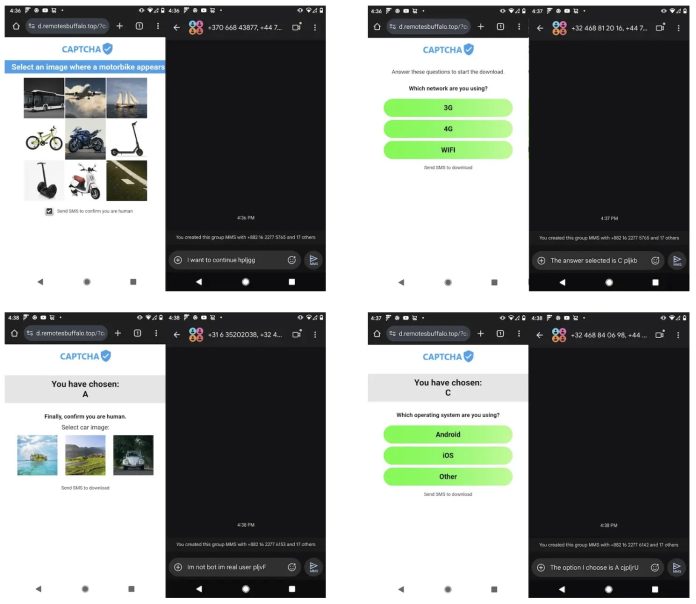

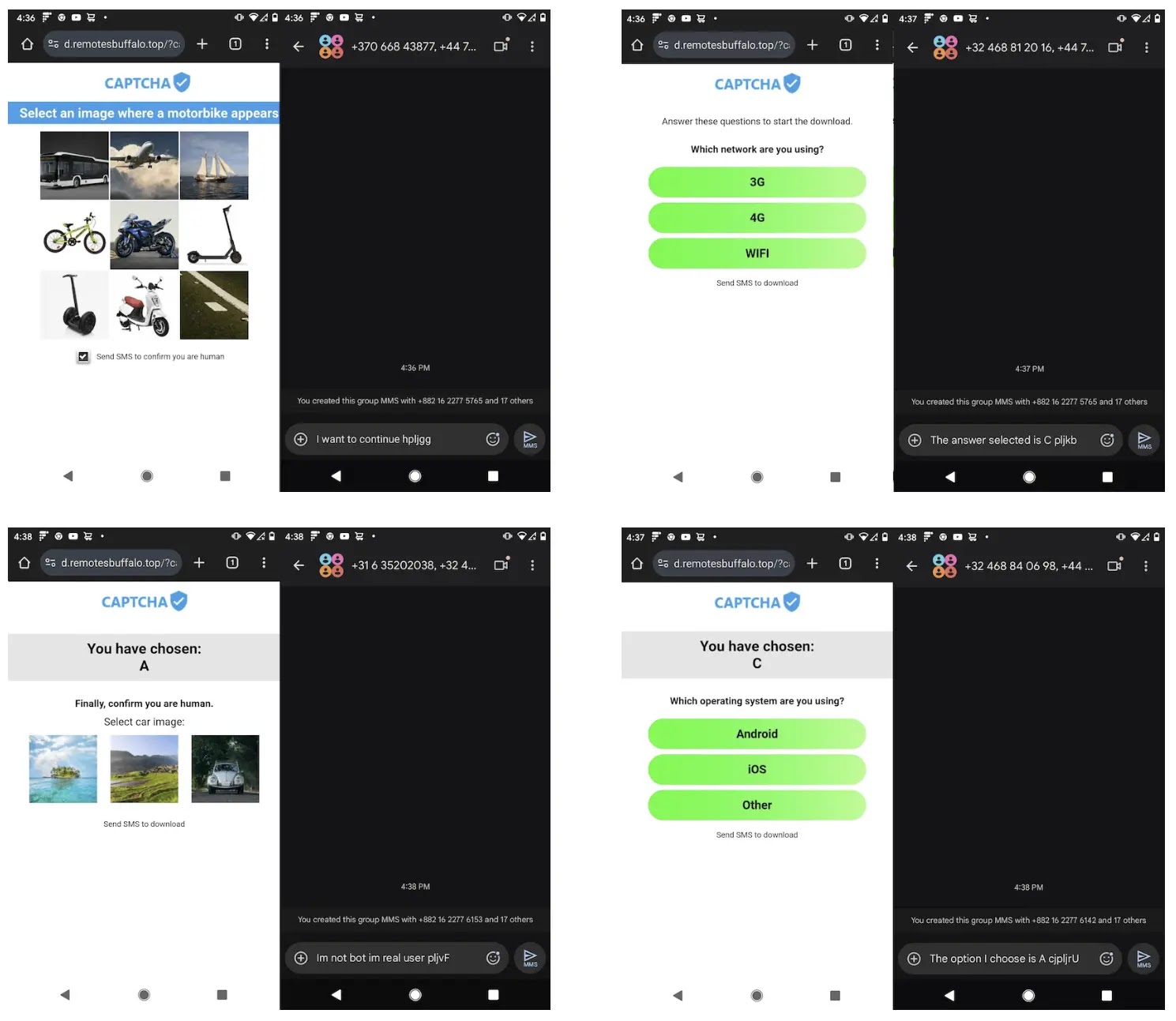

Το σύστημα παρασύρει τους χρήστες σε ιστότοπους που μοιάζουν με νόμιμες σελίδες επαλήθευσης. Αντί για ένα κανονικό CAPTCHA, αυτές οι ψεύτικες σελίδες καθοδηγούν τους χρήστες να στείλουν ένα μήνυμα SMS για να αποδείξουν ότι είναι άνθρωποι.

Αυτό που δεν γνωρίζουν τα θύματα είναι ότι αυτά τα μηνύματα πηγαίνουν σε αριθμούς τηλεφώνου σε χώρες με πολύ υψηλά τέλη τερματισμού, όπως το Αζερμπαϊτζάν, η Αίγυπτος και η Μιανμάρ.

Κάθε κείμενο δημιουργεί έσοδα για τον απατεώνα, ο οποίος έχει προκαθορίσει ένα μερίδιο των τελών τηλεπικοινωνιών με τοπικούς μεταφορείς. Τα θύματα συνήθως ανακαλύπτουν τη ζημιά εβδομάδες αργότερα, όταν εμφανίζονται απροσδόκητες χρεώσεις στον τηλεφωνικό τους λογαριασμό.

Οι ερευνητές του Infoblox Threat της Intel εντόπισαν και τεκμηρίωσαν αυτήν την επιχείρηση πλήρως.

Η έρευνά τους διαπίστωσε ότι μια μεμονωμένη αλληλεπίδραση με μία ψεύτικη σελίδα CAPTCHA μπορεί να προκαλέσει έως και 60 διεθνή μηνύματα SMS σε περισσότερους από 50 προορισμούς, κοστίζοντας στο θύμα περίπου τριάντα δολάρια σε μία συνεδρία.

Αν και αυτό μπορεί να φαίνεται μικρό μεμονωμένα, η κλίμακα μεταξύ εκατομμυρίων πιθανών θυμάτων το καθιστά εξαιρετικά κερδοφόρο για τους παράγοντες της απειλής πίσω από αυτό.

Αυτό που κάνει αυτή την απειλή ιδιαίτερα σοβαρή είναι ο τρόπος με τον οποίο τα θύματα φτάνουν σε αυτές τις σελίδες.

Η καμπάνια χρησιμοποιεί ένα σύστημα διανομής επισκεψιμότητας ή TDS, το οποίο δρομολογεί αθόρυβα την επισκεψιμότητα στον ιστό μέσω πολλαπλών επιπέδων πριν τοποθετήσει τους χρήστες σε μια κακόβουλη σελίδα προορισμού.

Οι ερευνητές εντόπισαν μια αλυσίδα επίθεσης που ξεκίνησε όταν ένας χρήστης επισκέφτηκε έναν όμοιο τομέα μιας μεγάλης αμερικανικής εταιρείας τηλεπικοινωνιών, ενεργοποιώντας μια σειρά ανακατευθύνσεων μέσω κόμβων TDS πριν προσγειωθεί σε μια ψεύτικη σελίδα CAPTCHA.

Αυτή η υποδομή βοηθά τη λειτουργία να παραμένει κρυφή από ερευνητές ασφαλείας και αυτοματοποιημένα συστήματα ανίχνευσης.

Η απάτη βλάπτει τόσο άτομα όσο και μεταφορείς ταυτόχρονα. Οι πάροχοι τηλεπικοινωνιών συχνά απορροφούν απώλειες από διαφωνίες πελατών, ενώ πληρώνουν εν αγνοία τους έσοδα σε απατεώνες.

Το Infoblox Threat Η Intel παρατήρησε 35 αριθμούς τηλεφώνου σε 17 χώρες σε αυτήν την καμπάνια και η υποδομή παραμένει σταθερή στο ίδιο δίκτυο από τον Ιούνιο του 2020. Η εξάπλωση σε πολλές χώρες καθιστά σχεδόν αδύνατο για οποιονδήποτε πάροχο να εντοπίσει το πλήρες εύρος.

Πώς λειτουργεί ο Μηχανισμός Επίθεσης

Ο τεχνικός σχεδιασμός αυτού του ψεύτικου CAPTCHA είναι απλός, αλλά η εξαπάτησή του είναι αποτελεσματική. Όταν ένας χρήστης προσγειώνεται σε μία από αυτές τις σελίδες, βλέπει κάτι που μοιάζει με μια κανονική εργασία, όπως η αναγνώριση ζώων ή η επιλογή εικόνων.

Μετά από κάθε απάντηση, η JavaScript επικοινωνεί αθόρυβα με τον διακομιστή του εισβολέα, ο οποίος επιστρέφει μια προφορτωμένη λίστα διεθνών αριθμών τηλεφώνου και ένα προ-γραμμένο μήνυμα.

Στη συνέχεια, το τηλέφωνο του χρήστη ανοίγει την εφαρμογή ανταλλαγής μηνυμάτων με αυτούς τους αριθμούς και το κείμενο ήδη συμπληρωμένο. Το θύμα χρειάζεται μόνο να πατήσει αποστολή.

Η καμπάνια χρησιμοποιεί επίσης πειρατεία με κουμπί πίσω. Όταν ένας χρήστης προσπαθεί να φύγει πατώντας πίσω, ένα σενάριο ωθεί την τρέχουσα διεύθυνση URL στο ιστορικό του προγράμματος περιήγησης και ανακατευθύνει το θύμα πίσω στη σελίδα CAPTCHA.

Παρατηρήθηκε για πρώτη φορά τον Ιανουάριο του 2023, αυτός ο βρόχος κρατά τους χρήστες παγιδευμένους μέχρι να κλείσουν αναγκαστικά το πρόγραμμα περιήγησης.

Μια δήλωση αποποίησης ευθύνης στο κάτω μέρος ορίζει χαλαρά τη διαδικασία ως ανταλλαγή υπηρεσιών, αλλά ποτέ δεν αποκαλύπτει ότι θα σταλούν δεκάδες διεθνή μηνύματα επί πληρωμή, γεγονός που την καθιστά εσφαλμένη κατεύθυνση παρά αποκάλυψη.

Ποτέ μην στέλνετε μήνυμα SMS ως μέρος οποιασδήποτε διαδικασίας επαλήθευσης CAPTCHA ή διαδικτυακής επαλήθευσης, καθώς καμία νόμιμη υπηρεσία δεν απαιτεί κάτι τέτοιο. Ελέγχετε τον μηνιαίο λογαριασμό του τηλεφώνου σας και επικοινωνήστε αμέσως με την εταιρεία κινητής τηλεφωνίας σας εάν δεν είναι αναμενόμενο Εμφανίζονται διεθνείς χρεώσεις SMS.

Οι οργανισμοί θα πρέπει να χρησιμοποιούν εργαλεία ασφαλείας DNS για τον εντοπισμό και τον αποκλεισμό γνωστών TDS και κακόβουλων τομέων ανακατεύθυνσης.

Οι πάροχοι τηλεπικοινωνιών θα πρέπει να εφαρμόζουν παρακολούθηση σε πραγματικό χρόνο για τον εντοπισμό και τον αποκλεισμό της τεχνητά διογκωμένης κίνησης SMS. Η αποφυγή πλαστών σελίδων και αναδυόμενων παραθύρων δεν αρκεί. Μην στείλετε μήνυμα για να επιβεβαιώσετε ότι είστε άνθρωπος.

VIA: cybersecuritynews.com