Πάνω από 10.000 περιπτώσεις Zimbra Collaboration Suite (ZCS) που εκτίθενται στο διαδίκτυο είναι ευάλωτες σε συνεχείς επιθέσεις που εκμεταλλεύονται ένα ελάττωμα ασφαλείας μεταξύ δέσμης ενεργειών (XSS), σύμφωνα με τον μη κερδοσκοπικό οργανισμό ασφαλείας Shadowserver.

Το Zimbra είναι μια δημοφιλής σουίτα λογισμικού ηλεκτρονικού ταχυδρομείου και συνεργασίας που χρησιμοποιείται από εκατοντάδες εκατομμύρια ανθρώπους σε όλο τον κόσμο, συμπεριλαμβανομένων εκατοντάδων κρατικών υπηρεσιών και χιλιάδων επιχειρήσεων.

Η ευπάθεια (παρακολουθείται ως CVE-2025-48700) επηρεάζει τα ZCS 8.8.15, 9.0, 10.0 και 10.1 και μπορεί να επιτρέψει σε μη επαληθευμένους εισβολείς να έχουν πρόσβαση σε ευαίσθητες πληροφορίες μετά την εκτέλεση αυθαίρετης JavaScript εντός της περιόδου λειτουργίας του χρήστη.

Synacor κυκλοφόρησε ενημερώσεις κώδικα ασφαλείας για την αντιμετώπιση του ελαττώματος τον Ιούνιο του 2025, όταν προειδοποίησε ότι οι εκμεταλλεύσεις CVE-2025-48700 δεν απαιτούν αλληλεπίδραση με τον χρήστη και μπορούν να ενεργοποιηθούν όταν ένας χρήστης προβάλλει ένα κακόβουλα δημιουργημένο μήνυμα ηλεκτρονικού ταχυδρομείου στο Zimbra Classic UI.

Τη Δευτέρα, η CISA επισήμανε το CVE-2025-48700 ως κακοποίηση στη φύση και το πρόσθεσε στο δικό του Κατάλογος γνωστών εκμεταλλευόμενων ευπαθειών (KEV).με βάση στοιχεία ενεργητικής εκμετάλλευσης.

Η αμερικανική υπηρεσία κυβερνοασφάλειας διέταξε επίσης τις υπηρεσίες του Federal Civilian Executive Branch (FCEB) να ασφαλίσουν τους διακομιστές Zimbra εντός τριών ημερών, έως τις 23 Απριλίου.

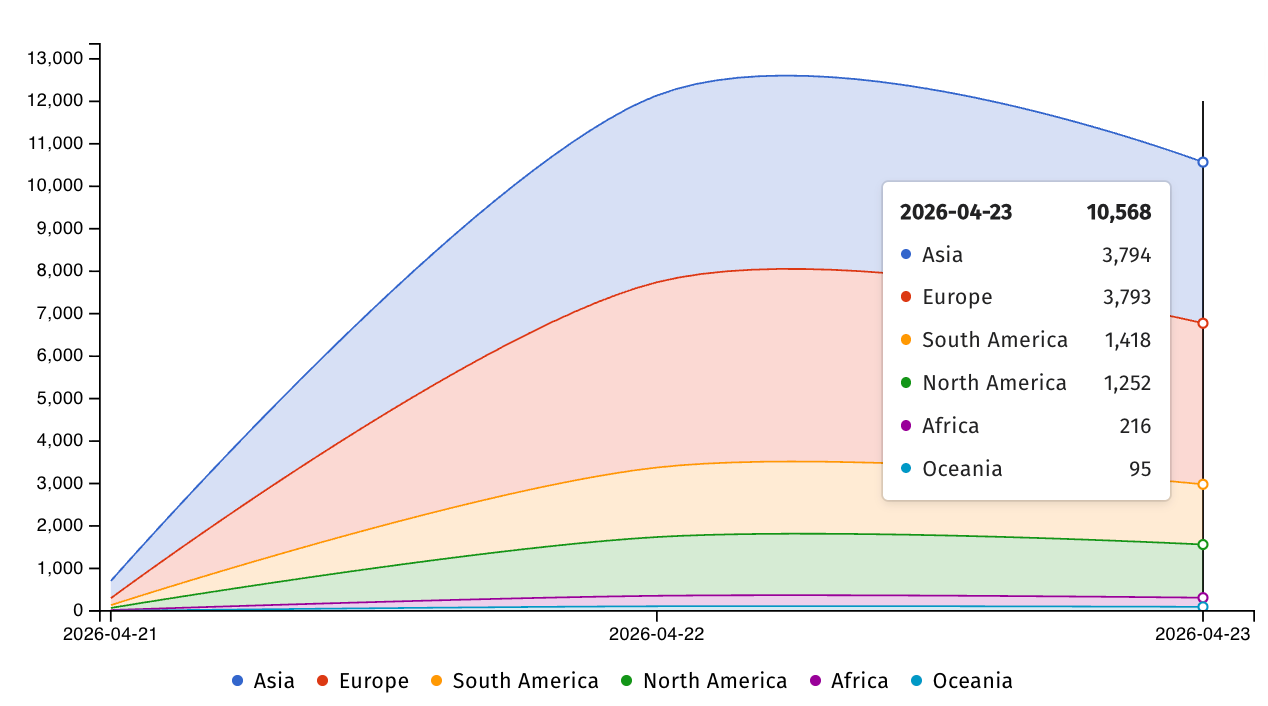

Την Παρασκευή, ο επιτηρητής ασφάλειας Διαδικτύου Shadowserver προειδοποίησε επίσης ότι πάνω από 10.500 διακομιστές Zimbra Τα εκτεθειμένα στο διαδίκτυο παραμένουν χωρίς επιδιόρθωση, τα περισσότερα από αυτά στην Ασία (3.794) και στην Ευρώπη (3.793).

Ενώ η CISA δεν κοινοποίησε λεπτομέρειες σχετικά με τις επιθέσεις CVE-2025-48700, μια άλλη ευπάθεια XSS (παρακολουθείται ως CVE-2025-66376 και μπαλωμένο στις αρχές Νοεμβρίου) αξιοποιήθηκε από τους στρατιωτικούς χάκερ APT28 (γνωστός και ως Fancy Bear, Strontium) που υποστηρίζεται από το κράτος σε επιθέσεις phishing που στοχεύουν ουκρανικές κυβερνητικές οντότητες ξεκινώντας τον Ιανουάριο.

Αυτή η εκστρατεία ψαρέματος (με την κωδική ονομασία Operation GhostMail από ερευνητές ασφαλείας στα Seqrite Labs) στόχευσε επίσης την Ουκρανική Κρατική Υδρολογική Υπηρεσία (μια οντότητα υποδομής ζωτικής σημασίας υπό το Υπουργείο Υποδομών που παρέχει υποστήριξη πλοήγησης, θαλάσσια και υδρογραφική υποστήριξη) και παρέδωσε ένα ασαφές ωφέλιμο φορτίο JavaScript Z όταν οι παραλήπτες άνοιξαν τα κακόβουλα μηνύματα ηλεκτρονικού ταχυδρομείου στο webbraner.

“Το ηλεκτρονικό μήνυμα ηλεκτρονικού “ψαρέματος” δεν έχει κακόβουλα συνημμένα, ύποπτους συνδέσμους, μακροεντολές. Ολόκληρη η αλυσίδα επίθεσης ζει μέσα στο σώμα HTML ενός μόνο μηνύματος ηλεκτρονικού ταχυδρομείου, δεν υπάρχουν κακόβουλα συνημμένα”, δήλωσε η Seqrite Labs εκείνη την εποχή.

Τα ελαττώματα της Zimbra χρησιμοποιούνται συχνά σε επιθέσεις και έχουν χρησιμοποιηθεί για την παραβίαση χιλιάδων ευάλωτων διακομιστών email τα τελευταία χρόνια.

Για παράδειγμα, οι ρωσικοί κυβερνοκατασκοπευτές Winter Vivern χρησιμοποίησαν ένα άλλο εκμεταλλευόμενο XSS για να παραβιάσουν τις πύλες ηλεκτρονικού ταχυδρομείου Zimbra τον Φεβρουάριο του 2023 και να κλέψουν email που στάλθηκαν και έλαβαν από οργανώσεις και άτομα ευθυγραμμισμένα με το ΝΑΤΟ, συμπεριλαμβανομένων στρατιωτικού προσωπικού, κυβερνητικών αξιωματούχων και διπλωματών.

Πιο πρόσφατα, τον Οκτώβριο του 2024, κυβερνητικές υπηρεσίες των ΗΠΑ και του Ηνωμένου Βασιλείου προειδοποίησαν ότι χάκερ APT29 (γνωστός και ως Cozy Bear, Midnight Blizzard) που συνδέονται με την Υπηρεσία Εξωτερικών Πληροφοριών της Ρωσίας (SVR) στοχεύουν ευάλωτους διακομιστές Zimbra “σε μαζική κλίμακα”.

Η τεχνητή νοημοσύνη συνέδεσε τέσσερις ημέρες μηδέν σε ένα exploit που παρέκαμψε τόσο τα sandboxes του renderer όσο και του λειτουργικού συστήματος. Έρχεται ένα κύμα νέων κατορθωμάτων.

VIA: www.bleepingcomputer.com