Οι ερευνητές προειδοποιούν ότι το ransomware VECT 2.0 έχει ένα πρόβλημα στον τρόπο με τον οποίο χειρίζεται τα nonces κρυπτογράφησης που οδηγεί σε μόνιμη καταστροφή μεγαλύτερων αρχείων αντί να τα κρυπτογραφεί.

Το VECT έχει διαφημιστεί σε μια από τις πιο πρόσφατες επαναλήψεις του BreachForums, προσκαλώντας εγγεγραμμένους χρήστες να γίνουν συνεργάτες και διανέμοντας κλειδιά πρόσβασης μέσω ιδιωτικών μηνυμάτων σε όσους εκδήλωσαν ενδιαφέρον.

Σε κάποιο σημείο, οι χειριστές VECT ανακοίνωσαν μια συνεργασία με την TeamPCP, την ομάδα απειλών που είναι υπεύθυνη για τις πρόσφατες επιθέσεις στην αλυσίδα εφοδιασμού που επηρεάζουν τα Trivy, LiteLLM και Telnyx, καθώς και μια επίθεση κατά της Ευρωπαϊκής Επιτροπής.

Στην ανακοίνωση, οι χειριστές VECT δήλωσαν ότι στόχος τους ήταν να εκμεταλλευτούν τα θύματα αυτών των παραβιάσεων της εφοδιαστικής αλυσίδας, αναπτύσσοντας ωφέλιμα φορτία ransomware στα περιβάλλοντά τους, καθώς και να πραγματοποιήσουν μεγαλύτερες επιθέσεις εφοδιαστικής αλυσίδας εναντίον άλλων οργανισμών.

.jpg)

Πηγή: Check Point

Ελαττωματικό ransomware

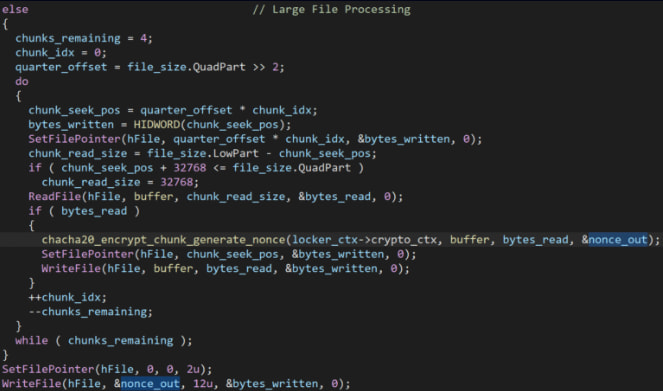

Ενώ αυτό προορίζεται να αυξήσει την ταχύτητα κρυπτογράφησης για μεγαλύτερα αρχεία, επειδή όλες οι κρυπτογραφήσεις τμημάτων χρησιμοποιούν την ίδια προσωρινή μνήμη για την έξοδο nonce, κάθε νέο nonce αντικαθιστά το προηγούμενο.

Μόλις υποβληθούν σε επεξεργασία όλα τα κομμάτια, μόνο το τελευταίο nonce που δημιουργήθηκε παραμένει στη μνήμη και μόνο αυτό γράφεται στο δίσκο.

Ως αποτέλεσμα, το μόνο τμήμα του αρχείου που μπορεί να ανακτηθεί είναι το τελευταίο 25%, με τα τρία προηγούμενα μέρη να είναι αδύνατο να αποκρυπτογραφηθούν, καθώς τα nonces έχουν χαθεί.

Αυτά τα χαμένα nonces δεν μεταδίδονται ούτε στον εισβολέα, επομένως ακόμα κι αν οι χειριστές VECT ήθελαν να αποκρυπτογραφήσουν τα αρχεία για τα θύματα που πληρώνουν τα λύτρα, δεν θα μπορούσαν να το κάνουν.

Πηγή: Check Point

Ενώ αυτό προορίζεται να αυξήσει την ταχύτητα κρυπτογράφησης για μεγαλύτερα αρχεία, επειδή όλες οι κρυπτογραφήσεις τμημάτων χρησιμοποιούν την ίδια προσωρινή μνήμη για την έξοδο nonce, κάθε νέο nonce αντικαθιστά το προηγούμενο.

Μόλις υποβληθούν σε επεξεργασία όλα τα κομμάτια, μόνο το τελευταίο nonce που δημιουργήθηκε παραμένει στη μνήμη και μόνο αυτό γράφεται στο δίσκο.

Ως αποτέλεσμα, το μόνο τμήμα του αρχείου που μπορεί να ανακτηθεί είναι το τελευταίο 25%, με τα τρία προηγούμενα μέρη να είναι αδύνατο να αποκρυπτογραφηθούν, καθώς τα nonces έχουν χαθεί.

Αυτά τα χαμένα nonces δεν μεταδίδονται ούτε στον εισβολέα, επομένως ακόμα κι αν οι χειριστές VECT ήθελαν να αποκρυπτογραφήσουν τα αρχεία για τα θύματα που πληρώνουν τα λύτρα, δεν θα μπορούσαν να το κάνουν.

.jpg)

Πηγή: Check Point

Το Check Point σημειώνει ότι, καθώς τα περισσότερα πολύτιμα εταιρικά αρχεία, συμπεριλαμβανομένων των δίσκων VM, των αρχείων βάσης δεδομένων και των αντιγράφων ασφαλείας, είναι άνω των 128 kb, ο αντίκτυπος του VECT ως υαλοκαθαριστήρα δεδομένων μπορεί να είναι καταστροφικός στα περισσότερα περιβάλλοντα.

“Σε όριο μόνο 128 KB, μικρότερο από ένα τυπικό συνημμένο email ή έγγραφο γραφείου, αυτό που ο κώδικας ταξινομεί ως μεγάλο αρχείο περιλαμβάνει όχι μόνο δίσκους VM, βάσεις δεδομένων και αντίγραφα ασφαλείας, αλλά έγγραφα ρουτίνας, υπολογιστικά φύλλα και γραμματοκιβώτια. Στην πράξη, σχεδόν τίποτα δεν θα ήθελε να ανακτήσει το θύμα δεν πέφτει κάτω από αυτό το όριο.” Λέει το Check Point.

Οι ερευνητές διαπίστωσαν ότι το ίδιο ελάττωμα μη χειρισμού υπάρχει σε όλες τις παραλλαγές του ransomware VECT 2.0, συμπεριλαμβανομένων των Windows, Linux και ESXi, επομένως η ίδια συμπεριφορά διαγραφής δεδομένων ισχύει σε όλες τις περιπτώσεις.

Η τεχνητή νοημοσύνη συνέδεσε τέσσερις ημέρες μηδέν σε ένα exploit που παρέκαμψε τόσο τα sandboxes του renderer όσο και του λειτουργικού συστήματος. Έρχεται ένα κύμα νέων κατορθωμάτων.

VIA: www.bleepingcomputer.com