Ένα νέο κιτ phishing με το όνομα Bluekit προσφέρει περισσότερα από 40 πρότυπα που στοχεύουν δημοφιλείς υπηρεσίες και περιλαμβάνει βασικές λειτουργίες AI για τη δημιουργία προχείρων καμπάνιας.

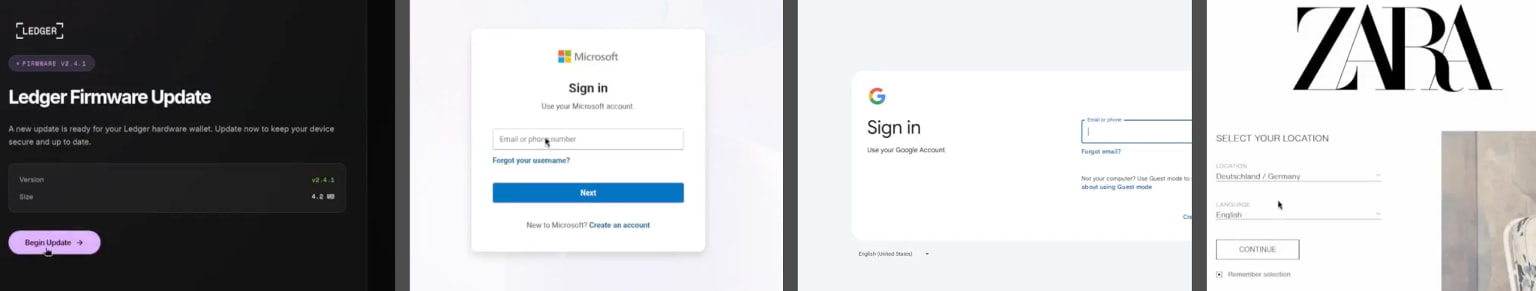

Τα διαθέσιμα πρότυπα μπορούν να χρησιμοποιηθούν για τη στόχευση λογαριασμών email (Outlook, Hotmail, Gmail, Yahoo, ProtonMail), υπηρεσίες cloud (iCloud), πλατφόρμες προγραμματιστών (GitHub) και υπηρεσίες κρυπτονομισμάτων (Ledger).

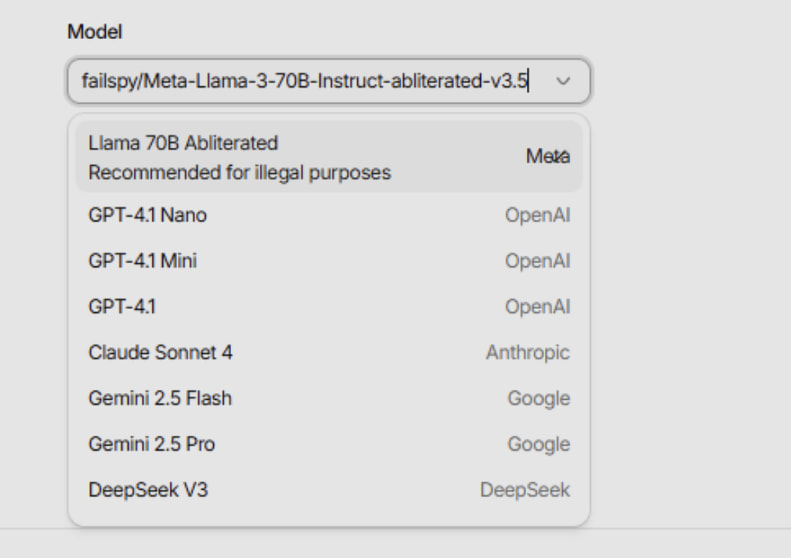

Αυτό που κάνει το κιτ να ξεχωρίζει είναι η παρουσία ενός πάνελ AI Assistant που υποστηρίζει πολλά μοντέλα, συμπεριλαμβανομένων των Llama, GPT-4.1, Claude, Gemini και DeepSeek, που βοηθά τους εγκληματίες του κυβερνοχώρου να συντάσσουν μηνύματα ηλεκτρονικού ψαρέματος.

Αυτό ενισχύει την ευρύτερη τάση των πλατφορμών εγκλήματος στον κυβερνοχώρο που ενσωματώνουν την τεχνητή νοημοσύνη για τον εξορθολογισμό και την κλιμάκωση των λειτουργιών τους. Η Abnormal Security ανέφερε πρόσφατα για την ATHR, μια πλατφόρμα φωνητικού ψαρέματος που αξιοποιεί πράκτορες AI για τη διεξαγωγή επιθέσεων κοινωνικής μηχανικής.

Η εταιρεία κυβερνοασφάλειας Varonis ανέλυσε μια περιορισμένη έκδοση του πίνακα AI Assistant του Bluekit και σημειώνει ότι τα αποτελέσματα που δημιουργήθηκαν περιείχαν περιεχόμενο κράτησης θέσης, υποδηλώνοντας μια δυνατότητα σε πρώιμο, πειραματικό στάδιο.

“Ο [generated] Το προσχέδιο περιλάμβανε μια χρήσιμη δομή, αλλά εξακολουθούσε να εξαρτιόταν από γενικά πεδία συνδέσμων, μπλοκ QR κράτησης θέσης και αντίγραφο που θα χρειαζόταν εκκαθάριση πριν από τη χρήση. λέει ο Βαρώνης.

«Το AI Assistant της Blueekit έμοιαζε περισσότερο με έναν τρόπο δημιουργίας ενός σκελετού καμπάνιας παρά με μια ολοκληρωμένη ροή ηλεκτρονικού ψαρέματος».

Πηγή: Βαρώνης

Εκτός από την πτυχή της τεχνητής νοημοσύνης, το BlueKit ενσωματώνει την αγορά/καταχώριση τομέα, τη ρύθμιση σελίδας phishing και τη διαχείριση καμπάνιας σε ένα ενιαίο πλαίσιο.

Ο Varonis εξέτασε πρότυπα για iCloud, Apple ID, Gmail, Outlook, Hotmail, Yahoo, ProtonMail, GitHub, Twitter, Zoho, Zara και Ledger, με ρεαλιστικά σχέδια και λογότυπα.

Πηγή: Βαρώνης

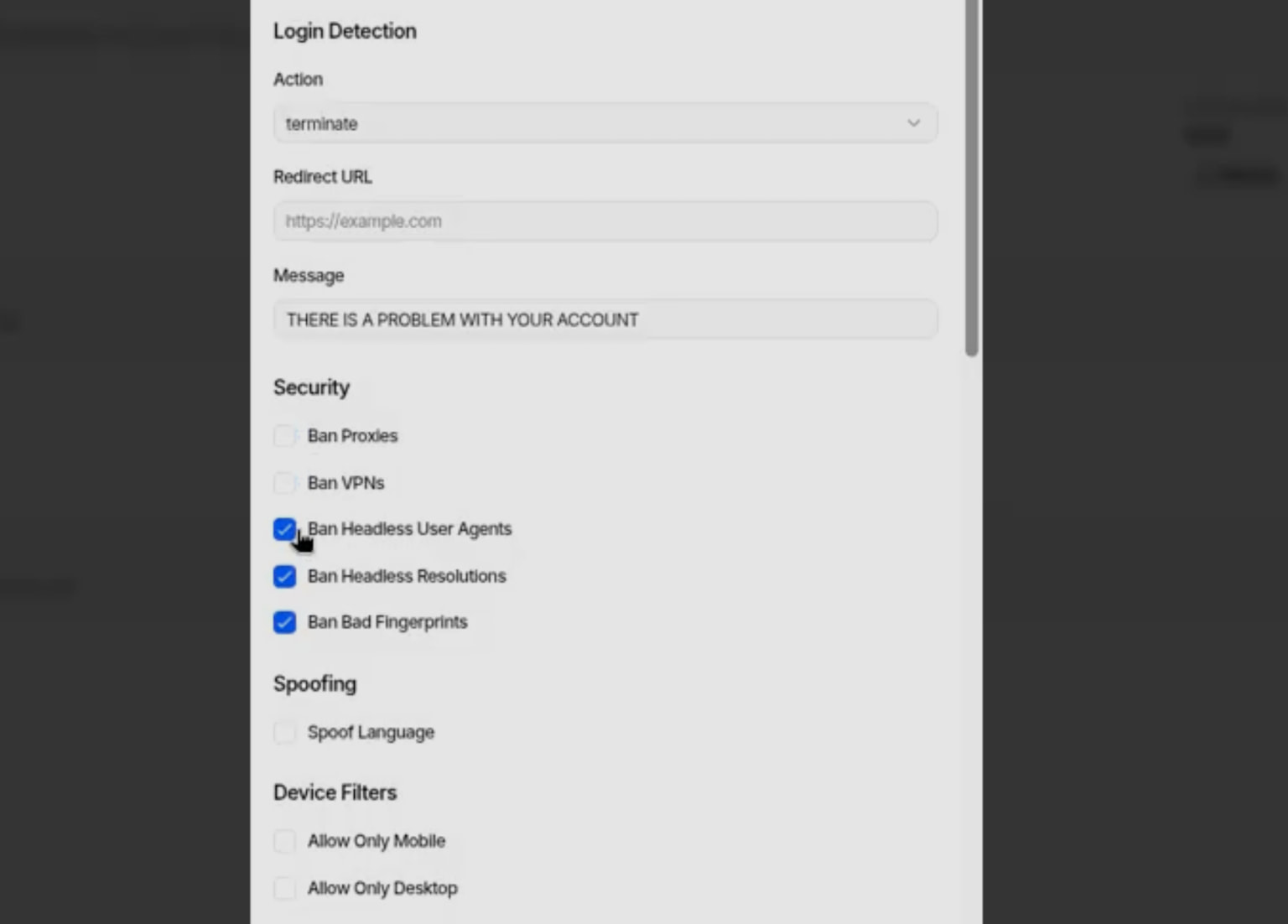

Οι χειριστές μπορούν να επιλέξουν τομείς, πρότυπα και λειτουργίες σε μια ενοποιημένη διεπαφή, να διαμορφώσουν τη συμπεριφορά της σελίδας ηλεκτρονικού “ψαρέματος” (phishing), όπως ανακατευθύνσεις, μηχανισμούς κατά της ανάλυσης και χειρισμό διαδικασίας σύνδεσης, και να παρακολουθούν τις περιόδους σύνδεσης του θύματος σε πραγματικό χρόνο.

Με βάση τις επιλογές στον πίνακα εργαλείων, οι χρήστες έχουν λεπτομερή έλεγχο της συμπεριφοράς των σελίδων phishing και μπορούν να αποκλείσουν την επισκεψιμότητα VPN ή διακομιστή μεσολάβησης, ακεφαλικούς πράκτορες χρηστών ή να ορίσουν φίλτρα με βάση τα δακτυλικά αποτυπώματα.

Πηγή: Βαρώνης

Τα κλεμμένα δεδομένα διοχετεύονται μέσω Telegram, σε ιδιωτικά κανάλια στα οποία έχουν πρόσβαση οι χειριστές.

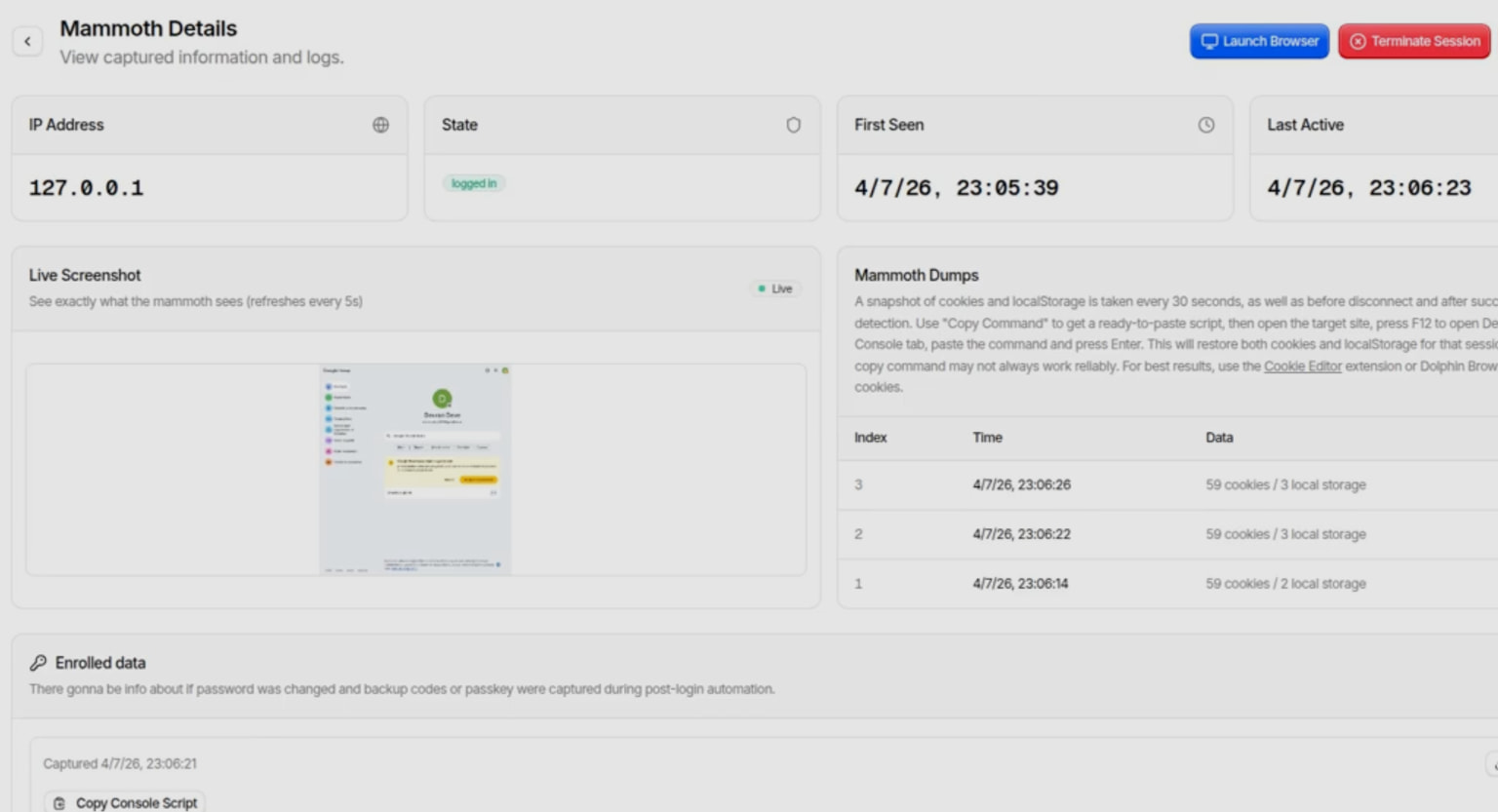

Η παρακολούθηση της περιόδου σύνδεσης μετά τη λήψη περιλαμβάνει cookies, τοπικό χώρο αποθήκευσης και κατάσταση ζωντανής περιόδου λειτουργίας, που δείχνει τι εξυπηρετήθηκε στο θύμα μετά τη σύνδεση, βοηθώντας τους χειριστές να βελτιώσουν τις επιθέσεις τους για μέγιστη αποτελεσματικότητα.

Πηγή: Βαρώνης

Ο Varonis σχολιάζει ότι το Bluekit είναι ένα ακόμη παράδειγμα μιας πλατφόρμας phishing «όλα-σε-ένα», δίνοντας στους εγκληματίες του κυβερνοχώρου κατώτερης βαθμίδας πλήρως ανεπτυγμένα εργαλεία για τη διαχείριση ολόκληρου του κύκλου ζωής της επίθεσης phishing.

.jpg)

Πηγή: Βαρώνης

Ωστόσο, το κιτ αυτή τη στιγμή φαίνεται να βρίσκεται υπό ενεργό ανάπτυξη, λαμβάνει συχνές ενημερώσεις και εξελίσσεται γρήγορα, καθιστώντας το καλό υποψήφιο για αυξανόμενη υιοθέτηση.

Η τεχνητή νοημοσύνη συνέδεσε τέσσερις ημέρες μηδέν σε ένα exploit που παρέκαμψε τόσο τα sandboxes του renderer όσο και του λειτουργικού συστήματος. Έρχεται ένα κύμα νέων κατορθωμάτων.

VIA: www.bleepingcomputer.com