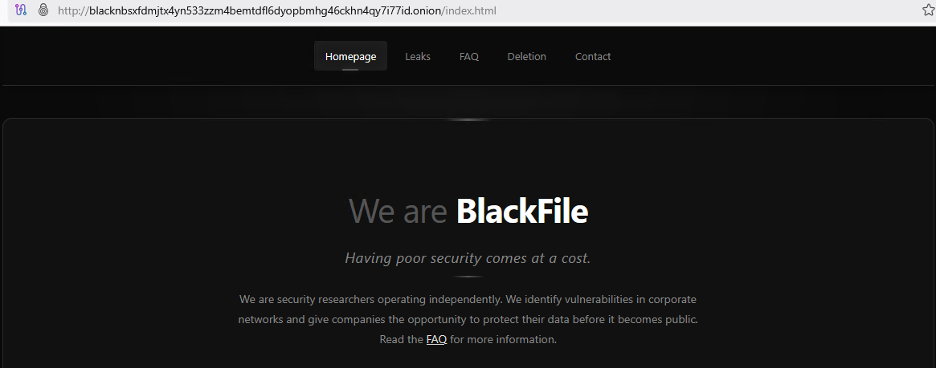

Μια νέα ομάδα hacking με οικονομικά κίνητρα, η οποία παρακολουθείται ως BlackFile, έχει συνδεθεί με ένα κύμα επιθέσεων κλοπής δεδομένων και εκβιασμών εναντίον οργανισμών λιανικής και φιλοξενίας από τον Φεβρουάριο του 2026.

Η ομάδα, η οποία παρακολουθείται επίσης ως CL-CRI-1116, UNC6671και Εγκάρδια Αράχνη

Οι ερευνητές ασφαλείας της Μονάδας 42 έχουν επίσης συνδέσει το BlackFile με μέτρια εμπιστοσύνη με το “The Com”, ένα χαλαρό δίκτυο αγγλόφωνων εγκληματιών του κυβερνοχώρου που είναι γνωστό ότι στοχεύουν και στρατολογούν νέους για εκβιασμό, βία και παραγωγή υλικού σεξουαλικής εκμετάλλευσης παιδιών (CSAM).

Σε μια αναφορά της Πέμπτης, η RH-ISAC είπε ότι οι επιθέσεις της ομάδας ξεκινούν με τηλεφωνήματα σε υπαλλήλους από πλαστούς αριθμούς, στα οποία οι παράγοντες απειλών παρουσιάζονται ως υποστήριξη IT για να παρασύρουν το προσωπικό σε ψεύτικες εταιρικές σελίδες σύνδεσης που τους ζητούν να εισάγουν τα διαπιστευτήριά τους και τους κωδικούς πρόσβασης μίας χρήσης.

“Οι εισβολείς πίσω από το CL-CRI-1116 χρησιμοποιούν φωνητικό ηλεκτρονικό “ψάρεμα” (vishing) από πλαστούς αριθμούς Voice over Internet Protocol (VoIP) ή ψευδή Ονόματα Αναγνωριστικών Καλούντων (CNAM) ως τεχνική κοινωνικής μηχανικής, που συνήθως παρουσιάζονται ως προσωπικό υποστήριξης IT.” είπε η RH-ISAC.

«Μπορούμε να επιβεβαιώσουμε ότι βλέπουμε μια σημαντική αύξηση στα θέματα Blackfile και ότι τα TTPs φαίνεται να μοιάζουν πολύ με ομάδες όπως οι ShinyHunters και SLSH και παρόμοιες αντιγραφές που χρησιμοποιούν τακτικές εκμετάλλευσης δεδομένων vishing/social engineering», είπε επίσης στο BleepingComputer ο ιδρυτής και διευθύνων σύμβουλος της CyberSteward, Jason ST Kotler.

Χρησιμοποιώντας κλεμμένα διαπιστευτήρια, οι εισβολείς του BlackFile καταχωρούν τις δικές τους συσκευές για να παρακάμψουν τον έλεγχο ταυτότητας πολλαπλών παραγόντων και, στη συνέχεια, να κλιμακώσουν την πρόσβαση σε λογαριασμούς εκτελεστικού επιπέδου διαγράφοντας εσωτερικούς καταλόγους υπαλλήλων.

Το BlackFile κλέβει δεδομένα από τους διακομιστές Salesforce και SharePoint των θυμάτων χρησιμοποιώντας τυπικές λειτουργίες API, αναζητώντας συγκεκριμένα αρχεία που περιέχουν όρους όπως “εμπιστευτικό” και “SSN”.

Τα εκχυλισμένα έγγραφα μεταφορτώνονται σε διακομιστές που ελέγχονται από τους εισβολείς και δημοσιεύονται στον ιστότοπο διαρροής δεδομένων του σκοτεινού ιστού της συμμορίας προτού τα θύματα έρθουν σε επαφή με αιτήματα λύτρων μέσω παραβιασμένων λογαριασμών email υπαλλήλων ή διευθύνσεων Gmail που δημιουργούνται τυχαία.

«Με τη μόχλευση της πρόσβασης Salesforce API και των τυπικών λειτουργιών λήψης του SharePoint, οι εισβολείς μετακινούν μεγάλους όγκους δεδομένων – συμπεριλαμβανομένων συνόλων δεδομένων CSV αριθμών τηλεφώνου εργαζομένων και εμπιστευτικών επιχειρηματικών αναφορών – σε υποδομή που ελέγχεται από τους εισβολείς», πρόσθεσε η RH-ISAC.

“Αυτό γίνεται συχνά υπό το πρόσχημα των νόμιμων περιόδων σύνδεσης με έλεγχο ταυτότητας SSO για να αποφευχθεί η ενεργοποίηση απλών ειδοποιήσεων από τους πράκτορες χρήστη.”

Οι υπάλληλοι των παραβιασμένων εταιρειών (συμπεριλαμβανομένων των ανώτατων στελεχών) έχουν επίσης γίνει στόχοι προσπαθειών καταδίωξης, οι οποίες περιλαμβάνουν την πραγματοποίηση ψευδών κλήσεων έκτακτης ανάγκης σε ανταποκριτές. Οι επιτιθέμενοι συχνά χρησιμοποιούν αυτή την τακτική για να ασκήσουν πρόσθετη πίεση στα θύματά τους.

Η Mandiant είπε επίσης στο BleepingComputer ότι ανταποκρίνονται ενεργά σε πολλά περιστατικά vishing που οδήγησαν σε κλοπή δεδομένων και εκβιασμό, συμπεριλαμβανομένου ενός που χρησιμοποίησε έναν ιστότοπο κακοποίησης θυμάτων BlackFile που είναι πλέον εκτός σύνδεσης.

Για να μειωθεί το ποσοστό επιτυχίας των επιθέσεων του BlackFile, η RH-ISAC συνιστά στους οργανισμούς να ενισχύουν τις πολιτικές διαχείρισης κλήσεων, να επιβάλλουν την επαλήθευση ταυτότητας πολλαπλών παραγόντων για τους καλούντες και να διεξάγουν εκπαίδευση κοινωνικής μηχανικής βάσει προσομοίωσης για το προσωπικό πρώτης γραμμής.

Η τεχνητή νοημοσύνη συνέδεσε τέσσερις ημέρες μηδέν σε ένα exploit που παρέκαμψε τόσο τα sandboxes του renderer όσο και του λειτουργικού συστήματος. Έρχεται ένα κύμα νέων κατορθωμάτων.

VIA: www.bleepingcomputer.com