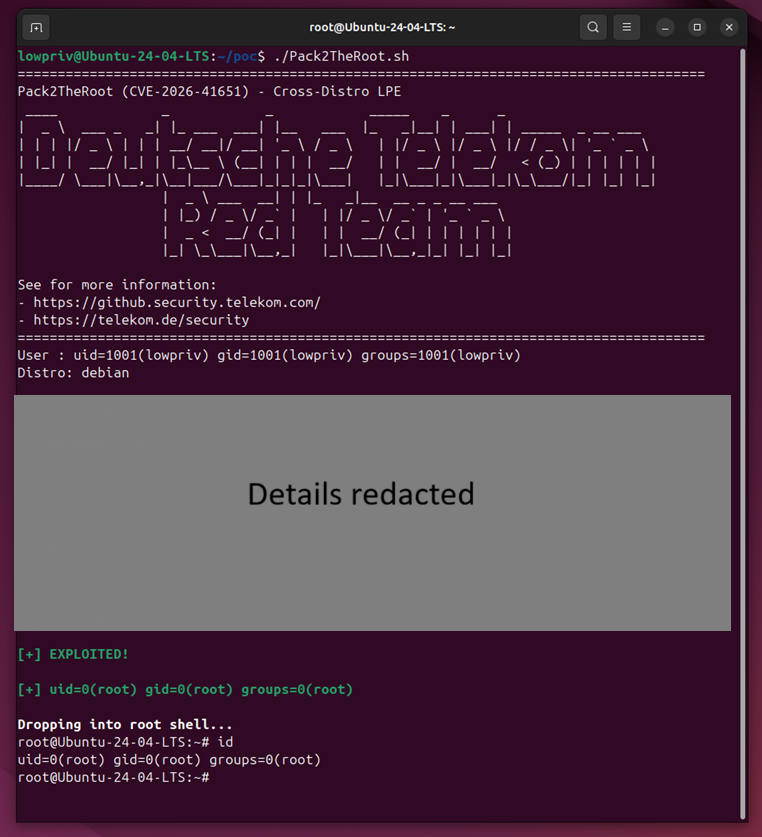

Μια νέα ευπάθεια που ονομάζεται Pack2TheRoot θα μπορούσε να αξιοποιηθεί στον δαίμονα του PackageKit για να επιτρέψει στους τοπικούς χρήστες Linux να εγκαταστήσουν ή να αφαιρέσουν πακέτα συστήματος και να αποκτήσουν δικαιώματα root.

Το ελάττωμα προσδιορίζεται ως CVE-2026-41651 και έλαβε βαθμολογία υψηλής σοβαρότητας 8,8 στα 10. Έχει παραμείνει για σχεδόν 12 χρόνια στον δαίμονα του PackageKit, μια υπηρεσία παρασκηνίου που διαχειρίζεται την εγκατάσταση, τις ενημερώσεις και την αφαίρεση λογισμικού σε συστήματα Linux.

Νωρίτερα αυτή την εβδομάδα, δημοσιεύθηκαν ορισμένες πληροφορίες σχετικά με την ευπάθεια, μαζί με Έκδοση PackageKit 1.3.5 που αντιμετωπίζει το θέμα. Ωστόσο, δεν έχουν αποκαλυφθεί τεχνικές λεπτομέρειες και ένα demo exploit για να επιτραπεί η διάδοση των ενημερώσεων κώδικα.

Μια έρευνα από το Deutsche Telekom Red Team αποκαλύφθηκε ότι η αιτία του σφάλματος είναι ο μηχανισμός που χρησιμοποιεί το PackageKit για να χειριστεί αιτήματα διαχείρισης πακέτων.

Συγκεκριμένα, οι ερευνητές διαπίστωσαν ότι εντολές όπως το ‘pkcon install’ μπορούσαν να εκτελεστούν χωρίς να απαιτείται έλεγχος ταυτότητας υπό ορισμένες συνθήκες σε ένα σύστημα Fedora, επιτρέποντάς τους να εγκαταστήσουν ένα πακέτο συστήματος.

Χρησιμοποιώντας το εργαλείο Claude Opus AI, διερεύνησαν περαιτέρω τις δυνατότητες εκμετάλλευσης αυτής της συμπεριφοράς και ανακάλυψαν το CVE-2026-41651.

Πηγή: Deutsche Telekom

Επιπτώσεις και διορθώσεις

Η Red Team της Deutsche Telekom ανέφερε τα ευρήματά της στους συντηρητές Red Hat και PackageKit στις 8 Απριλίου. Δηλώνουν ότι είναι ασφαλές να υποθέσουμε ότι όλες οι διανομές που διαθέτουν προεγκατεστημένο και ενεργοποιημένο το PackageKit είναι ευάλωτες στο CVE-2026-41651.

Η ευπάθεια ήταν παρούσα στην έκδοση 1.0.2 του PackageKit, που κυκλοφόρησε τον Νοέμβριο του 2014 και επηρεάζει όλες τις εκδόσεις έως την 1.3.4, σύμφωνα με το έργο συμβουλευτική για την ασφάλεια.

Οι δοκιμές των ερευνητών επιβεβαίωσαν ότι ένας εισβολέας θα μπορούσε να εκμεταλλευτεί την ευπάθεια CVE-2026-41651 στις ακόλουθες διανομές Linux:

- Ubuntu Desktop 18.04 (EOL), 24.04.4 (LTS), 26.04 (LTS beta)

- Διακομιστής Ubuntu 22.04 – 24.04 (LTS)

- Debian Desktop Trixie 13.4

- RockyLinux Desktop 10.1

- Επιτραπέζιος υπολογιστής Fedora 43

- Διακομιστής Fedora 43

Ωστόσο, η λίστα δεν είναι εξαντλητική και οποιαδήποτε διανομή Linux που χρησιμοποιεί το PackageKit θα πρέπει να αντιμετωπίζεται ως δυνητικά ευάλωτη σε επιθέσεις.

Οι χρήστες θα πρέπει να κάνουν αναβάθμιση στην έκδοση 1.3.5 του PackageKit το συντομότερο δυνατό και να διασφαλίσουν ότι οποιοδήποτε άλλο λογισμικό που χρησιμοποιεί το πακέτο ως εξάρτηση έχει μεταφερθεί σε ασφαλή έκδοση.

Οι χρήστες μπορούν να χρησιμοποιήσουν τις παρακάτω εντολές για να ελέγξουν εάν έχουν εγκαταστήσει μια ευάλωτη έκδοση του PackageKit και εάν εκτελείται ο δαίμονας:

dpkg -l | grep -i packagekit

rpm -qa | grep -i packagekit

Οι χρήστες μπορούν να τρέξουν systemctl status packagekit ή pkmon για να ελέγξετε εάν ο δαίμονας του PackageKit είναι διαθέσιμος και εκτελείται, γεγονός που υποδηλώνει ότι το σύστημα μπορεί να κινδυνεύει εάν δεν επιδιορθωθεί.

Αν και δεν έχουν κοινοποιηθεί λεπτομέρειες σχετικά με την κατάσταση της εκμετάλλευσης, οι ερευνητές σημείωσαν ότι υπάρχουν ισχυρές ενδείξεις συμβιβασμού, επειδή η εκμετάλλευση οδηγεί στον δαίμονα του PackageKit να χτυπήσει μια αποτυχία διεκδίκησης και να καταρρεύσει.

Ακόμα κι αν το systemd ανακτήσει τον δαίμονα, η συντριβή μπορεί να παρατηρηθεί στα αρχεία καταγραφής του συστήματος.

Η τεχνητή νοημοσύνη συνέδεσε τέσσερις ημέρες μηδέν σε ένα exploit που παρέκαμψε τόσο τα sandboxes του renderer όσο και του λειτουργικού συστήματος. Έρχεται ένα κύμα νέων κατορθωμάτων.

Στο Autonomous Validation Summit (12 & 14 Μαΐου), δείτε πώς η αυτόνομη, πλούσια σε περιβάλλον επικύρωση βρίσκει τι είναι εκμεταλλεύσιμο, αποδεικνύει ότι τα στοιχεία ελέγχου ισχύουν και κλείνει τον βρόχο αποκατάστασης.

VIA: www.bleepingcomputer.com