PhantomRPC, μια πρόσφατα εντοπισμένη αρχιτεκτονική ευπάθεια στην κλήση απομακρυσμένης διαδικασίας των Windows (RPC) που επιτρέπει την κλιμάκωση των τοπικών προνομίων στην πρόσβαση σε επίπεδο ΣΥΣΤΗΜΑΤΟΣ, επηρεάζοντας δυνητικά κάθε έκδοση των Windows.

Η έρευνα παρουσιάστηκε από τον ειδικό ασφάλειας εφαρμογών της Kaspersky, Haidar Kabibo, στο Black Hat Asia 2026 στις 24 Απριλίου και περιγράφει λεπτομερώς πέντε ξεχωριστές διαδρομές εκμετάλλευσης, καμία από τις οποίες δεν έχει λάβει ενημέρωση κώδικα από τη Microsoft.

Το PhantomRPC δεν είναι ένα κλασικό σφάλμα καταστροφής της μνήμης ή ένα σφάλμα λογικής σε ένα μόνο στοιχείο. Αντίθετα, εκμεταλλεύεται μια αδυναμία αρχιτεκτονικής σχεδίασης στον τρόπο με τον οποίο ο χρόνος εκτέλεσης των Windows RPC (rpcrt4.dll) χειρίζεται συνδέσεις σε μη διαθέσιμους διακομιστές RPC.

Όταν μια εξαιρετικά προνομιακή διαδικασία επιχειρεί μια κλήση RPC σε έναν διακομιστή που είναι εκτός σύνδεσης ή απενεργοποιημένος, ο χρόνος εκτέλεσης RPC δεν επαληθεύει εάν ο διακομιστής που αποκρίνεται είναι νόμιμος.

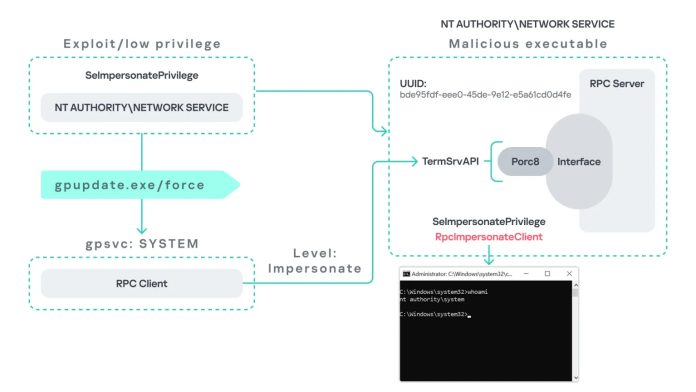

Αυτό σημαίνει ότι ένας εισβολέας που ελέγχει μια διαδικασία χαμηλών προνομίων, όπως μια που εκτελείται στο πλαίσιο NT AUTHORITY\NETWORK SERVICE, μπορεί να αναπτύξει έναν κακόβουλο διακομιστή RPC που μιμείται ένα νόμιμο τελικό σημείο και να παρεμποδίσει αυτές τις κλήσεις.

Η βασική κατάχρηση βασίζεται στο RpcImpersonateClient API. Όταν ένας προνομιούχος πελάτης συνδέεται με τον ψεύτικο διακομιστή με υψηλό επίπεδο πλαστοπροσωπίας, ο διακομιστής του εισβολέα καλεί αυτό το API για να υποθέσει το πλαίσιο ασφαλείας του πελάτη — μεταβαίνοντας από έναν λογαριασμό υπηρεσίας χαμηλών προνομίων απευθείας στο SYSTEM ή στον Διαχειριστή.

Πέντε Μονοπάτια Εκμετάλλευσης

Οι ερευνητές εντόπισαν πέντε συγκεκριμένα σενάρια επίθεσης:

- Καταναγκασμός gpupdate.exe — Έναρξη

gpupdate /forceαναγκάζει την υπηρεσία Group Policy Client (που εκτελείται ως SYSTEM) να πραγματοποιήσει μια κλήση RPC στο TermService. Εάν το TermService είναι απενεργοποιημένο, ο ψεύτικος διακομιστής RPC του εισβολέα παρεμποδίζει την κλήση, παρέχοντας πρόσβαση σε επίπεδο ΣΥΣΤΗΜΑΤΟΣ. - Εκκίνηση του Microsoft Edge — Όταν εκκινείται το msedge.exe, ενεργοποιεί μια κλήση RPC στο TermService με υψηλό επίπεδο πλαστοπροσωπίας. Ένας εισβολέας που περιμένει με ένα παραποιημένο τελικό σημείο μπορεί να κλιμακωθεί από την Υπηρεσία Δικτύου στον Διαχειριστή χωρίς κανέναν εξαναγκασμό.

- Υπηρεσία φόντου WDI — Ο κεντρικός υπολογιστής διαγνωστικού συστήματος (WdiSystemHost), που λειτουργεί ως SYSTEM, ψηφίζει περιοδικά το TermService κάθε 5–15 λεπτά. Δεν απαιτείται αλληλεπίδραση με τον χρήστη. ο εισβολέας απλώς περιμένει την αυτοματοποιημένη κλήση.

- ipconfig.exe και DHCP Client — Εκτέλεση

ipconfig.exeενεργοποιεί μια εσωτερική κλήση RPC στην υπηρεσία πελάτη DHCP. Με το DHCP απενεργοποιημένο και έναν ψεύτικο διακομιστή στη θέση του, ένας εισβολέας της Τοπικής υπηρεσίας κλιμακώνεται σε Διαχειριστή. - w32tm.exe και ώρα Windows — Το εκτελέσιμο Windows Time επιχειρεί πρώτα να συνδεθεί σε έναν ανύπαρκτο σωλήνα με όνομα

\PIPE\W32TIME. Ένας εισβολέας μπορεί να εκθέσει αυτό το τελικό σημείο χωρίς να απενεργοποιήσει τη νόμιμη υπηρεσία W32Time και, στη συνέχεια, να μιμηθεί οποιονδήποτε προνομιούχο χρήστη που εκτελεί το δυαδικό αρχείο.

Απάντηση της Microsoft — Χωρίς ενημέρωση κώδικα

Το θέμα ευπάθειας αναφέρθηκε στο Κέντρο απόκρισης ασφαλείας της Microsoft (MSRC) στις 19 Σεπτεμβρίου 2025.

Η Microsoft απάντησε 20 ημέρες αργότερα, ταξινομώντας το ζήτημα ως μέτριας σοβαρότητας με το επιχείρημα ότι η επίθεση απαιτεί SeImpersonatePrivilege ένα προνόμιο που το κατέχουν ήδη από προεπιλογή οι λογαριασμοί Network Service και Local Service.

Δεν ανατέθηκε κανένα CVE και η υπόθεση έκλεισε χωρίς προγραμματισμένη επιδιόρθωση, διαβάζει η έκθεση της Kaspersky.

Μέχρι να εκδοθεί μια ενημέρωση κώδικα, οι υπερασπιστές μπορούν να κάνουν τα ακόλουθα βήματα:

- Ενεργοποιήστε την παρακολούθηση RPC βάσει ETW να ανιχνεύσει

RPC_S_SERVER_UNAVAILABLEσφάλματα (Αναγνωριστικό συμβάντος 1) σε συνδυασμό με υψηλά επίπεδα πλαστοπροσωπίας από προνομιακές διαδικασίες. - Ενεργοποίηση απενεργοποιημένων υπηρεσιών όπως το TermService όπου είναι εφικτό, επομένως τα νόμιμα τελικά σημεία είναι κατειλημμένα και δεν μπορούν να παραβιαστούν.

- Περιορίστε το SeImpersonatePrivilege μόνο σε εκείνες τις διαδικασίες που το απαιτούν αυστηρά. μην το παραχωρήσετε σε προσαρμοσμένες εφαρμογές ή εφαρμογές τρίτων.

Η Kaspersky έχει κυκλοφορήσει όλα τα εργαλεία που χρησιμοποιούνται στο ερευνητικό πλαίσιο μέσω του Αποθετήριο PhantomRPC GitHubεπιτρέποντας στους οργανισμούς να ελέγχουν τα δικά τους περιβάλλοντα για εκμεταλλεύσιμα μοτίβα κλήσεων RPC.

VIA: cybersecuritynews.com