Μια τεχνική ματιά στις πρώτες 24 ώρες: πόσο γρήγορα απαριθμούν και στοχεύουν οι εισβολείς τα πρόσφατα εκτεθειμένα στοιχεία

Γράφτηκε από τον Topher Lyons – Sprocket Security

Τη στιγμή που ένα νέο στοιχείο αποκτά μια δημόσια διεύθυνση IP, ξεκινά ένα ρολόι. Όχι αργό. Ένα αδυσώπητο, αυτοματοποιημένο. Το χάσμα μεταξύ “αυτό μόλις βγήκε ζωντανά” και “αυτό εξετάζεται ενεργά” είναι λεπτά, όχι ημέρες.

Αυτό δεν είναι θεωρητικό. Με τη βοήθεια μας ASM Community Editionείναι αυτό που βλέπει συνεχώς το Sprocket Security σε περιβάλλοντα πελατών και είναι ακριβώς αυτό στο οποίο βασίζονται οι εισβολείς: η ομάδα σας δεν θα γνωρίζει ότι κάτι έχει εκτεθεί μέχρι να είναι ήδη πολύ αργά.

The First 24 Hours: A Technical Timeline

T+0: Το περιουσιακό στοιχείο ξεκινά.

Ένας προγραμματιστής προωθεί μια νέα παρουσία cloud. Ένας εσφαλμένος κανόνας τείχους προστασίας ανοίγει μια θύρα. Μια πύλη προμηθευτή περιστρέφεται σε έναν υποτομέα που δεν έχει επισημάνει κανείς. Όποια και αν είναι η αιτία, υπάρχει πλέον ένα νέο τελικό σημείο με δυνατότητα δρομολόγησης μέσω Διαδικτύου και η ασφάλεια δεν λαμβάνει ειδοποίηση.

T+5 έως T+60 λεπτά: Οι σαρωτές το βρίσκουν.

Η αυτοματοποιημένη υποδομή σάρωσης σαρώνει συνεχώς όλο το δημόσιο διαδίκτυο. Οι Shodan, Censys, ShadowServer και άλλοι ευρετηριάζουν νέους κεντρικούς υπολογιστές σε κυλιόμενη βάση (το Censys μόνο καλύπτει δεκάδες χιλιάδες θύρες).

Μέσα σε μία ώρα, το στοιχείο σας καταγράφει τις ανοιχτές θύρες του, τις πληροφορίες banner (έκδοση διακομιστή ιστού, πιστοποιητικό TLS, δακτυλικό αποτύπωμα SSH) και υπογραφές απόκρισης σε σύγκριση με γνωστές βάσεις δεδομένων ευπάθειας.

T+1 έως T+6 ώρες: Η απαρίθμηση ξεκινά.

Μέχρι τώρα το στοιχείο σας εμφανίζεται στα ερωτήματα Shodan και Censys. Τα αυτοματοποιημένα εργαλεία επίθεσης ξεκινούν το δικό τους πέρασμα επανεξέτασης: αναζήτηση εκδόσεων υπηρεσίας, ανοιχτές θύρες διαχείρισης (RDP στο 3389, SSH σε 22, πίνακες διαχείρισης στο 8080/8443) και πιστοποιητικά TLS που περιστρέφονται σε σχετικούς τομείς και υποτομείς.

Εάν το νέο σας στοιχείο διαθέτει πιστοποιητικό, οι εισβολείς μπορούν να μάθουν πολλά για την ευρύτερη υποδομή σας χωρίς να αγγίξουν ποτέ κάτι που παρακολουθούσατε.

T+6 έως T+12 ώρες: Ενεργός ανίχνευση.

Η παθητική ανακάλυψη μετατρέπεται σε ενεργή στόχευση. Δεδομένα GreyNoise εμφανίζει αιχμές δραστηριότητας σαρωτή σε αυτό το παράθυρο. Το γέμισμα διαπιστευτηρίων ξεκινά ενάντια στο SSH και το RDP. Οι υπηρεσίες Ιστού αρχίζουν να χτυπιούνται με την ωμή επιβολή καταλόγου. Βάσεις δεδομένων όπως το Elasticsearch και το Redis διερευνώνται για πρόσβαση χωρίς έλεγχο ταυτότητας. Τα πλαίσια δοκιμάζονται έναντι γνωστών CVE.

Τίποτα από αυτά δεν χρειάζεται έναν άνθρωπο για να το ξεκινήσει. Τα botnet το χειρίζονται σε κλίμακα, όλο το εικοσιτετράωρο.

T+12 έως T+24 ώρες: Συμβιβασμός.

Οι ερευνητές της Μονάδας 42 ανέπτυξαν 320 honeypots σε παρόχους cloud (RDP, SSH, SMB, Postgres) για να δουν τι θα συμβεί. Το 80% διακυβεύτηκε μέσα σε 24 ώρες.

Για οτιδήποτε εκτελείται με εκμεταλλεύσιμα τρωτά σημεία, εσφαλμένες ρυθμίσεις παραμέτρων ή προεπιλεγμένα διαπιστευτήρια, αυτό είναι το μόνο που χρειάζεται για να μεταβείτε από το “αυτό μόλις κυκλοφόρησε” στο “αυτό είναι ήδη ιδιοκτησία”.

Το Sprocket Security ASM Community Edition βρίσκει αυτό που αναζητούν οι εισβολείς (κρυμμένα API, ξεχασμένοι υποτομείς, εσφαλμένες διαμορφωμένες υπηρεσίες) προτού το βρουν πρώτοι.

Αποκτήστε συνεχή ορατότητα επιφάνειας εξωτερικής επίθεσης, δωρεάν.

Παράδειγμα πραγματικού κόσμου: Το κρυφό API που κανείς δεν γνώριζε ότι υπήρχε

Το παραπάνω χρονοδιάγραμμα προϋποθέτει ότι γνωρίζετε τι εκτίθεται. Μερικές από τις πιο επικίνδυνες εκθέσεις είναι περιουσιακά στοιχεία που η ομάδα σας δεν έχει ιδέα ότι είναι δημόσια και ο δρόμος για την εύρεση τους είναι ακριβώς αυτό που χρησιμοποιούν οι επιτιθέμενοι.

Με ένα πρόσφατο εύρημα, η ASM επισήμανε μια εφαρμογή Ιστού logistics που αντιμετωπίζει το κοινό και, ως μέρος της απαρίθμησης διευθύνσεων URL, τράβηξε και ανέλυσε το μεταγλωττισμένο πακέτο JavaScript που προβάλλεται στα προγράμματα περιήγησης.

Θαμμένη σε αυτό το αρχείο JS ήταν μια αναφορά σε ένα backend API. Όχι σε κανένα απόθεμα περιουσιακών στοιχείων. Όχι κάτι που αποκάλυψε ρητά κανείς. Αλλά ζωντανά, δημόσια και εντελώς ανοιχτά.

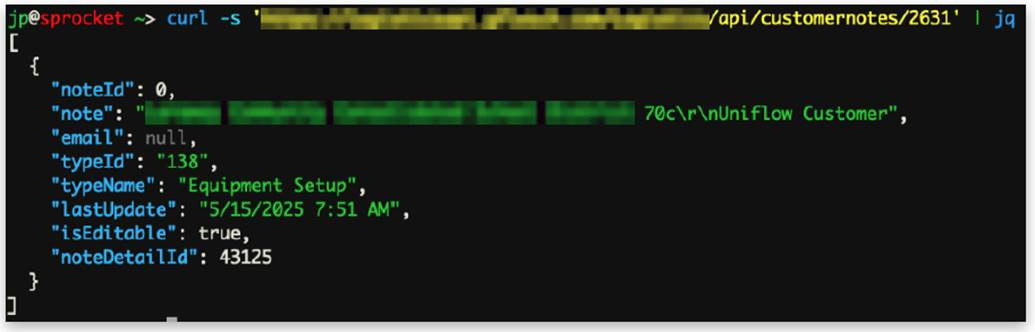

Οι ανθρώπινοι δοκιμαστές έκαναν το ίδιο αίτημα που θα έκανε ο εισβολέας:

curl -s 'https://logisticsapi.[redacted].com/Logistics/api/customernotes/2631' | jq

Ο διακομιστής απάντησε. Χωρίς διακριτικό, χωρίς διαπιστευτήρια.

Με την επανάληψη μέσω των αναγνωριστικών τελικών σημείων, οι υπεύθυνοι δοκιμών τράβηξαν:

- Ονόματα πελατών, διευθύνσεις email και σημειώσεις λογαριασμού

- Διαπιστευτήρια Cleartext για λογαριασμούς πελατών

- Προεπιλεγμένα ονόματα χρήστη και κωδικοί πρόσβασης συσκευών

- Πληροφορίες εσωτερικού δικτύου για ανεπτυγμένες συσκευές

- Ονόματα εργαζομένων και διευθύνσεις email

Η πλήρης αλυσίδα από τον δημόσιο ιστότοπο έως την ανάλυση JS έως το κρυφό API έως την απόρριψη δεδομένων χωρίς έλεγχο ταυτότητας αντικατοπτρίζει ακριβώς αυτό που κάνει το εργαλείο εισβολέα κατά την απαρίθμηση. Η διαφορά εδώ ήταν ότι το Sprocket Security έφτασε εκεί πρώτο.

Το σύνθετο πρόβλημα: Δεν ξέρετε τι έχετε

Η έρευνα επιφάνειας επίθεσης της Ενότητας 42 διαπίστωσε ότι η εξωτερική επιφάνεια επίθεσης του μέσου οργανισμού αλλάζει κατά περισσότερο από 300 νέες υπηρεσίες κάθε μήνα. Πάνω από 20% οι εξωτερικά προσβάσιμες υπηρεσίες cloud ανανεώνονται σε μηνιαία βάση.

Οι ομάδες ασφαλείας δεν συμβαδίζουν. Η βασική αιτία στις περισσότερες έρευνες παραβίασης επιστρέφει σε μια παραλλαγή της ίδιας δήλωσης: «Δεν ξέραμε ότι υπήρχε στο Διαδίκτυο.”

Ένα πλεονέκτημα για το οποίο δεν γνωρίζετε είναι αυτό που δεν μπορείτε να επιδιορθώσετε, να παρακολουθήσετε ή να αποσυνδέσετε όταν τα πράγματα πάνε πλάγια. Και όπως δείχνει το παραπάνω παράδειγμα, συχνά δεν είναι κάτι που κάποιος έχει αναπτύξει εσκεμμένα.

Είναι μια υπηρεσία υποστήριξης που αναφέρθηκε σε ένα αρχείο JavaScript που κανείς δεν σκέφτηκε να κοιτάξει.

Από το Ανακαλύφθηκε στο Επικυρωμένο: Το μονοπάτι ASM-to-Pentesting

Η εύρεση του κρυφού API είναι το πρώτο βήμα. Το να καταλάβουμε τι είναι πραγματικά εκμεταλλεύσιμο και ποιος είναι ο πραγματικός επιχειρηματικός αντίκτυπος χρειάζεται ανθρώπινα μάτια.

Αυτή είναι η διαδρομή γύρω από την οποία έχει χτιστεί το Sprocket Security. ASM Community Edition απαριθμεί συνεχώς την εξωτερική σας επιφάνεια επίθεσης: ανακάλυψη στοιχείων, άντληση δεσμίδων JavaScript, αντιστοίχιση υποτομέων, εμφάνιση όσων είναι πραγματικά ορατά έξω από το δίκτυό σας.

Όταν εμφανίζεται κάτι απροσδόκητο (ένα API που δεν θα έπρεπε να είναι δημόσιο, ένα πλαίσιο διαχείρισης που δεν έχει επισημανθεί από κανέναν, ένα ασυνήθιστο πιστοποιητικό), που τροφοδοτείται απευθείας σε δοκιμές που καθοδηγούνται από ανθρώπους.

Έτσι ακριβώς εξελίχθηκε η εύρεση του παραδείγματος. Η απαρίθμηση του ASM εμφανίστηκε στην αναφορά JavaScript. Οι ανθρώπινοι ελεγκτές επικύρωσαν την πρόσβαση χωρίς έλεγχο ταυτότητας, χαρτογράφησαν τα εκτεθειμένα τελικά σημεία και τεκμηρίωσαν την έκθεση σε πραγματικά δεδομένα με σαφή βήματα αποκατάστασης. Όχι ειδοποίηση σαρωτή. Πραγματικό εύρημα.

Η συνεχής ανακάλυψη ASM που τροφοδοτεί στοχευμένες δοκιμές σε ανθρώπους είναι αυτό που κλείνει το χάσμα μεταξύ «νομίζουμε ότι η επιφάνεια επίθεσης μας είναι X» και «εδώ είναι τι βλέπει πραγματικά ένας εισβολέας».

Βρείτε τα περιουσιακά σας στοιχεία πριν το κάνουν οι επιτιθέμενοι

Το πρόβλημα των πρώτων 24 ωρών δεν λύνεται με ταχύτερη επιδιόρθωση. Λύνεται γνωρίζοντας τι έχετε πριν το βρουν οι επιτιθέμενοι.

Sprocket ASM Community Edition σας δίνει συνεχή, ελεύθερη ορατότητα με την οπτική γωνία του εισβολέα στην εξωτερική σας επιφάνεια επίθεσης.

Δείτε τι εκτίθεται, ανακαλύψτε αυτό που δεν ξέρατε ότι ήταν δημόσιο και δώστε προτεραιότητα σε αυτό που πραγματικά έχει σημασία.

Το ρολόι τρέχει ήδη.

Χορηγός και γραμμένος από Sprocket Security.

VIA: www.bleepingcomputer.com